ما هو ممثل التهديد؟

ما هو ممثل التهديد؟

ممثل التهديد، والذي يُطلق عليه أيضًا اسم الممثل الخبيث أو الممثل السيئ، هو كيان مسؤول جزئيًا أو كليًا عن حادث ما يؤثر – أو لديه القدرة على التأثير – على أمن المنظمة. يمكن أن تكون الجهات التهديدية أفرادًا يعملون بمفردهم أو مجموعات من الأفراد يعملون بشكل متضافر لمهاجمة منظمة ما وإلحاق الأذى بأفرادها عمدًا، هو – هي موارد، بيانات أو مزيج من الثلاثة.

ماذا يفعل ممثل التهديد؟

جميع الجهات الفاعلة في مجال التهديد تقريبًا لها غرض ضار: وهو إلحاق الضرر بالمؤسسة عمدًا. إنهم يستغلون بنشاط نقاط الضعف أو نقاط الضعف الأمنية في شبكات المؤسسات والأجهزة والتطبيقات البرمجية.

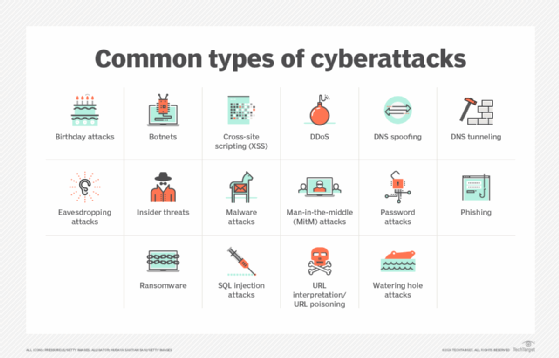

تستخدم الجهات التهديدية مجموعة متنوعة من التقنيات لتحقيق أهدافها:

- التثبيت الفيروسات أو البرامج الضارة المعروفة باسم البرمجيات الخبيثة.

- حمل الضحايا على النقر على الروابط الضارة أو تنزيل مرفقات ضارة في البريد الإلكتروني، وهو ما يُعرف باسم التصيد.

- تشفير أجهزة المؤسسة والمطالبة بفدية مقابل مفتاح فك التشفير، يسمى أ برامج الفدية هجوم.

- تصفية البيانات، والمعروفة باسم أ خرق البيانات.

- التجسس على المنظمة، أو التجسس الإلكتروني.

- إغراق الشبكة بحركة مرور زائفة بحيث تصبح غير متاحة للمستخدمين، وهو ما يُعرف باسم رفض الخدمة الموزعة (DDoS) هجوم.

- البقاء مختبئًا في شبكات المنظمة بقصد القيام بأي مما سبق لفترة طويلة من الزمن، أو التهديد المستمر المتقدم هجمات (APT).

ومع ذلك، فإن الغرض الفعلي لجهة التهديد “أ” قد يختلف عن غرض جهة التهديد “ب”، اعتمادًا على دوافعهم. تندرج معظم الجهات الفاعلة في مجال التهديد ضمن إحدى هذه الفئات:

- مجرمو الإنترنت. الجريمة الإلكترونية غالبًا ما يكون الدافع وراء ذلك هو إغراء المكاسب المالية.

- الإرهابيون السيبرانيون. تهدف جهات التهديد هذه إلى احتجاز بعض الشبكات أو الأنظمة كرهينة لغرض أعلى، على سبيل المثال، تعطيل دولة ما بنية تحتية حرجة.

- نشطاء القرصنة. القرصنة عادة ما يكون الدافع وراءه أيديولوجية سياسية، أو قضية اجتماعية، أو الرغبة في إحراج أو إيذاء منظمة ما أو الانتقام منها.

- الجهات الفاعلة في الدولة القومية. وهم عادة ما يعملون نيابة عن دولة قومية مارقة، إما لدعم أيديولوجية تلك الدولة القومية أو للحصول على بعض المكافآت المالية.

- الباحثون عن الاثارة. هؤلاء هم الأفراد الذين ينفذون هجمات دون أي غرض مالي أو أي غرض آخر؛ هدفهم هو ببساطة الاستمتاع وتحدي أنفسهم للتغلب على منظمة أو حكومة.

- الجهات الفاعلة التهديد من الداخل. تعمل الجهات الفاعلة في مجال التهديد الداخلي من داخل الشركة للتجسس لصالح شركة أخرى؛ بعض التهديدات من الداخل كما أن الدافع وراء ذلك هو الغضب أو الرغبة في الانتقام.

في كثير من الأحيان، تستخدم جهات التهديد المختلفة نفس الأدوات والتكتيكات، مثل البرامج الضارة وبرامج الفدية والتصيد الاحتيالي والهندسة الاجتماعية والأبواب الخلفية. على سبيل المثال، تستخدم مجموعات القرصنة مثل Anonymous العديد من نفس الأدوات التي تستخدمها مجرمي الإنترنت ذوي الدوافع المالية للكشف عن نقاط الضعف في موقع الويب، أو الوصول غير المصرح به أو تنفيذ هجمات منسقة للغاية ضد أهدافهم. علاوة على ذلك، غالبًا ما يكون لدى المجموعتين نفس الدافع: الوصول إلى الأشياء معلومات حساسة من شأنها أن تؤثر سلباً على سمعة فرد أو علامة تجارية أو شركة أو حكومة.

جهات التهديد الخارجية والداخلية والأطراف الثالثة

يتم تصنيف الجهات الفاعلة في مجال التهديدات بشكل عام على أنها خارجية وداخلية و طرف ثالث. مع الجهات التهديدية الخارجية، عدم وجود ثقة أو امتياز في السابق، أثناء التعامل مع الجهات الفاعلة الداخلية أو الشريكة، وجود مستوى معين من الثقة أو الامتياز سابقًا. تمثل الجهات الفاعلة في مجال التهديد الخارجي مصدر القلق الرئيسي للمؤسسات، ليس فقط لأنها كذلك الأكثر شيوعًا، ولكن أيضًا لأنها تميل إلى أن تكون الأكثر خطورة من حيث التأثير السلبي.

يُشار أحيانًا إلى الجهات الفاعلة في مجال التهديد الخارجي على أنها سلعية أو متقدمة. يشن ممثل تهديد السلع هجومًا واسع النطاق على أمل ضرب أكبر عدد ممكن من الأهداف، بينما يستهدف ممثل التهديد المتقدم منظمة معينة، وغالبًا ما يسعى إلى تنفيذ APT للوصول إلى الشبكة والبقاء غير مكتشف لفترة طويلة، وسرقة البيانات في سوف.

تحظى الجهات الفاعلة في مجال التهديد الداخلي عمومًا باهتمام أقل من فرق الأمن السيبراني في المؤسسات. ومع ذلك، فإن تجاهلها يمكن أن يكون خطأً لأنه قد يعرض الشركة أيضًا للخطر – عن غير قصد، على سبيل المثال، عن طريق إرسال بريد إلكتروني إلى المستلم الخطأ؛ بلا مبالاة، على سبيل المثال، عن طريق الخطأ في تكوين نظام سحابي؛ أو بشكل ضار، على سبيل المثال، عن طريق تسريب معلومات حساسة ونشرها على الموقع الويب المظلم.

وبالمثل، يمكن للأطراف الثالثة مثل الشركاء والبائعين والموردين أن تشكل أيضًا جهات تهديد. عندما تصل هذه الأطراف إلى أنظمة أو بيانات المؤسسة باستخدام وسائل غير آمنة – على سبيل المثال، شبكات Wi-Fi العامة – فإنها تزيد من خطر حدوث هجوم إلكتروني حقيقي أو خرق للبيانات. يمكن للمؤسسات تقليل المخاطر الناشئة عن هذه الجهات التهديدية من خلال تطبيق طرف ثالث إدارة المخاطر البرامج.

من هم المستهدفون من الجهات التهديدية؟

قد تستهدف الجهات التهديدية أي فرد أو منظمة يشعرون أنها يمكن أن تساعدهم في تحقيق هدفهم، مثل تحقيق مكاسب مالية أو إسقاط شبكة أو تعطيل عمليات الشركة أو نشر الفوضى.

تعد المنظمات الكبيرة هي الأهداف الأكثر شيوعًا للجهات الفاعلة في مجال التهديد لأنها تمتلك شبكات أكبر وأكثر تعقيدًا، وتحتفظ ببيانات أكثر حساسية، ولديها المزيد من الأموال. تتضافر هذه العوامل لتجعلها أهدافًا جذابة جدًا لبرامج الفدية والتصيد الاحتيالي والتهديدات المتقدمة المتقدمة والهندسة الاجتماعية وخروقات البيانات وأنواع أخرى من الهجمات الإلكترونية.

في السنوات الأخيرة، بدأت العديد من الجهات الفاعلة في مجال التهديد باستهداف الشركات الصغيرة والمتوسطة الحجم (الشركات الصغيرة والمتوسطة). وذلك لأن هذه المنظمات عادةً ما يكون لديها أنظمة أمنية أضعف، ويرجع ذلك عادةً إلى ميزانيات الأمن السيبراني المحدودة، وفرق الأمن السيبراني الأصغر، وربما المعرفة المحدودة حول مخاطر وتهديدات الأمن السيبراني. ونتيجة لذلك، تؤدي مهاجمة الشركات الصغيرة والمتوسطة دائمًا تقريبًا إلى نتيجة ناجحة لممثل التهديد، على الرغم من أن العائد من هذه الأهداف أصغر مقارنة بما يمكن استخلاصه من شركة أكبر.

تعد المنظمات الحكومية والبنية التحتية الحيوية أهدافًا أخرى للجهات الفاعلة في مجال التهديد. ومن خلال مهاجمة هذه الكيانات والمساس بها، يمكن للجهات الفاعلة أن تسبب أضرارًا واسعة النطاق وفوضى قد تمتد إلى مدينة أو بلد بأكمله. ال هجوم برنامج الفدية الاستعماري لخط الأنابيب وهذا مثال حديث للهجوم على البنية التحتية الحيوية الذي كان له تأثير كبير على إمدادات الضرورة الأساسية – النفط – واعتبر أيضًا تهديدًا للأمن القومي. وبالمثل، فإن SolarWinds هجوم سلسلة التوريد مما أدى إلى اختراق البيانات والشبكات والأنظمة الخاصة بالعديد من المؤسسات الحكومية في جميع أنحاء العالم.

يمكن للجهات التهديدية أيضًا مهاجمة الأفراد أو الأسر عن طريق اختراق الأجهزة الشخصية؛ التنصت على شبكات الواي فاي المنزلية أو العامة؛ أو سرقة المعلومات الشخصية أو الهويات أو الأموال عبر عمليات التصيد الاحتيالي. عادةً، لا يهاجمون الأفراد عن طريق هجمات رفض الخدمة أو هجمات DDoS، أو هجمات سلسلة التوريد، أو حقن التعليمات البرمجية، أو رجل في الوسط الهجمات، أو جمع بيانات الاعتماد، حيث تستهدف هذه الأنواع من الهجمات مؤسسات مثل الشركات والحكومات.

تأثير ممثل التهديد الناجح

إذا نجح ممثل التهديد في تنفيذ هجوم، فإن المنظمة المتضررة تواجه أ حادث أمني والذي يمكن أن يؤدي إلى ما يلي:

- تعطل النظام.

- الاضطرابات التشغيلية.

- الخسائر المالية.

- الضرر بالسمعة.

- الغرامات التنظيمية.

- التحديات القانونية.

يمكن أن تتحمل المنظمات المتضررة أيضًا تكاليف كبيرة للتحقيق في مثل هذه الحوادث والتخفيف من تأثيرها. وينتهي الأمر بالعديد منهم أيضًا إلى دفع أقساط أكبر على أموالهم التأمين السيبراني سياسات.

استراتيجيات البقاء في مأمن من الجهات التهديدية

إن احتمال الحصول على دفعات عالية جدًا من أي هجوم إلكتروني ناجح يعني أن عدد الجهات التهديدية العاملة حاليًا يتزايد باستمرار. علاوة على ذلك، مع توسع شبكات المنظمات وتصبح أكثر تعقيدًا، فإنها سطح الهجوم يتوسع أيضًا، مما يوفر للجهات الفاعلة في مجال التهديد المزيد من الفرص للهجوم.

للتخفيف من قوة وتأثير الجهات الفاعلة في مجال التهديد ومنعهم من تنفيذ حوادث أمنية ضارة، يجب على المؤسسات التفكير في اتخاذ الخطوات التالية:

- تنفيذ بنية تحتية أمنية متعددة الطبقات تتضمن مجموعة من التقنيات، بما في ذلك مضاد للفيروسات, مكافحة البرامج الضارة, جدران الحماية, أنظمة كشف التسلل, أنظمة منع الاختراق و الكشف عن نقطة النهاية والاستجابة لها.

- يتبنى مصادقة متعددة العوامل لتعزيز مصادقة المستخدم وتقليل نقاط الضعف الكامنة في أنظمة المصادقة بكلمة المرور فقط.

- تنفيذ تقنيات حماية الشبكة مثل اكتشاف الشبكة والاستجابة لها وتجزئة الشبكة.

- تَأثِير استخبارات التهديد لاكتشاف التهديدات ومنعها وتخفيفها بشكل استباقي.

- تنفيذ أنظمة متقدمة مثل حلق (التنسيق الأمني والأتمتة والاستجابة)، سيم (المعلومات الأمنية وإدارة الأحداث) و XDR (الكشف والاستجابة الموسعة) لمواكبة الجهات الفاعلة في مجال التهديد المتطور والتخفيف من التهديدات الناشئة.

- تشجيع فرق تطوير البرمجيات على اعتماد ممارسات الترميز الآمنة اختبار التحول الأيسر خلال دورة حياة تطوير البرمجيات.

- قم بإنشاء ونشر سياسات أمنية شاملة توضح بوضوح ما يُسمح للموظفين وما لا يُسمح لهم بفعله عند استخدام أصول تكنولوجيا المعلومات الخاصة بالمؤسسة.

- توفير التدريب على الوعي الأمني لتحسين النظافة السيبرانية وإنشاء المزيد ثقافة الوعي الأمني.

يجب أن تعرف المؤسسات العلامات الرئيسية للحوادث الأمنية الشائعة وكيفية الاستجابة للحفاظ على أمان الأنظمة والبيانات. تعرف على أنواع الحوادث الأمنية وكيفية الوقاية منها.