ما هي مصادقة المستخدم؟ | تعريف من TechTarget

تشير مصادقة المستخدم إلى عملية التحقق من هوية المستخدم الذي يحاول الوصول إلى شبكة الكمبيوتر أو النظام أو الجهاز. تعمل هذه العملية في الخلفية ويمكن إجراؤها من خلال وسائل مختلفة، مثل مطالبة المستخدم بإدخال كلمة المرور، وتوفير رقم التعريف الشخصي (دبوس) أو تقديم بصمة الإصبع.

الهدف من مصادقة المستخدم هو التأكد من أن المستخدم هو من يقول أنه قبل السماح له بالوصول إلى مورد حاسوبي محدد. المصطلح يتناقض مع مصادقة الآلة، وهي طريقة مصادقة تلقائية لا تتطلب إدخال المستخدم للتحقق من هويته وتسمح له بالوصول إلى مورد حاسوبي أو تمنعه.

لماذا تعتبر مصادقة المستخدم مهمة؟

المصادقة يضمن أن المستخدمين المصرح لهم فقط الذين يتمتعون بالامتيازات الصحيحة يمكنهم الوصول إلى النظام من خلال التحقق من المعلومات التي يقدمونها. وبهذه الطريقة، فإنه يلعب دورًا في تعزيز التجارب الرقمية للمستخدمين مع حماية موارد الحوسبة. المصادقة أمر بالغ الأهمية في منع خروقات البيانات و الهجمات السيبرانية. فهو يمنع المستخدمين غير المصرح لهم من الوصول إلى الموارد، مما يضمن عدم إمكانية إتلاف النظام أو تعريضه للخطر، أو سرقة المعلومات، أو التسبب في مشاكل أخرى.

وبصرف النظر عن حسابات الضيوف والحسابات التي تم تسجيل الدخول إليها تلقائيًا، فإن جميع التفاعلات بين الإنسان والكمبيوتر تقريبًا تتم عبر الأجهزة السلكية واللاسلكية لاسلكي تقوم الشبكات بإجراء المصادقة لتمكين المستخدمين من الوصول إلى الأنظمة والموارد المتصلة بالشبكة والمتصلة بالإنترنت. يمكن أن تكون عملية المصادقة بسيطة مثل مطالبة المستخدم بتقديم معرف فريد، مثل معرف المستخدم ورقم التعريف الشخصي كلمة المرور. يمكن أن تكون آلية المصادقة معقدة أيضًا. على سبيل المثال، قد يطلب من المستخدم تقديم معلومات حول الأشياء المادية أو البيئة أو اتخاذ إجراءات محددة، مثل وضع إصبعه أو إبهامه على قارئ بصمات الأصابع.

طرق مصادقة المستخدم

هناك العديد من الطرق لتنفيذ مصادقة المستخدم والتأكد من أن المستخدمين المناسبين لديهم حق الوصول إلى الموارد المناسبة. الطريقة الأكثر شيوعًا هي المصادقة المستندة إلى كلمة المرور، والتي تتطلب من المستخدمين تقديم معرف مستخدم وكلمة مرور فريدين. تعد هذه أيضًا إحدى أضعف طرق المصادقة لأن معظم المستخدمين يميلون إلى القيام بما يلي:

- استخدم كلمات مرور ضعيفة يمكن تخمينها بسهولة من قبل جهات غير مصرح لها أو ضارة (مجرمي الإنترنت).

- استخدم نفس كلمة المرور عبر حسابات متعددة، مما يزيد من احتمالية اختراق جميع تلك الحسابات في حالة سرقة كلمة المرور.

- قم بمشاركة كلمات المرور أو كتابتها، مما يزيد من فرص سرقة كلمة المرور واختراق الحساب.

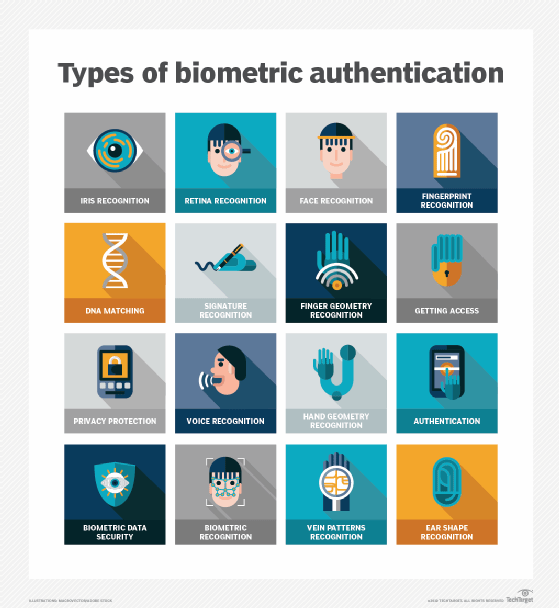

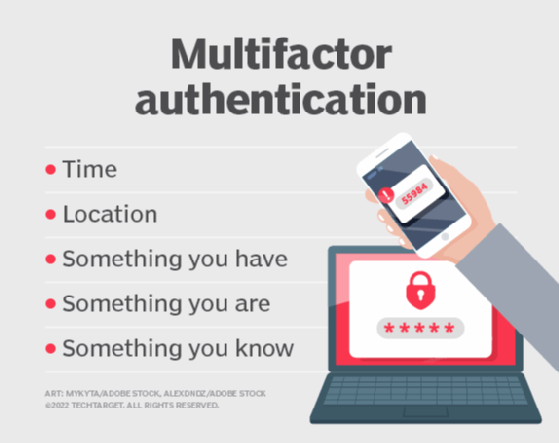

المصادقة متعددة العوامل (وزارة الخارجية) توفر آلية مصادقة أقوى من المصادقة بكلمة المرور فقط، والمعروفة أيضًا باسم المصادقة أحادية العامل أو SFA أو 1FA. يتطلب MFA من المستخدمين توفير عوامل إضافية للوصول إلى النظام أو الحساب. على سبيل المثال، قد يتطلب نظام المصادقة الثنائية (2FA) من المستخدم تقديم كلمة مرور ورمز مميز للهاتف المحمول؛ قد يتطلب نظام المصادقة الثلاثية (3FA) كلمة مرور ورمزًا للهاتف المحمول وبصمة الإبهام؛ وهكذا. بصمات الإبهام، وبصمات القزحية، وبصمات اليد، والبصمات الصوتية، وما إلى ذلك، كلها أنواع من المصادقة البيومترية، حيث يتم استخدام الخصائص البيولوجية الفريدة للفرد لتوثيقها وتسهيل وصوله إلى الموارد الرقمية.

هناك طريقتان أخريان للمصادقة أصبحتا شائعتين بشكل متزايد. استخدامات المصادقة المستندة إلى الشهادة الشهادات الرقمية لتحديد هوية المستخدمين والمصادقة عليهم. تحتوي الشهادة على الهوية الرقمية للمستخدم والتوقيع الرقمي لمرجع مصدق موثوق به (كاليفورنيا). هذه طريقة موثوقة لبناء الثقة في المعاملات الرقمية والتأكد من أن الكيانات المعنية هي من تدعي أنها هي. وأخيرًا، تتضمن المصادقة المستندة إلى الرمز المميز استخدام الأحرف التي تم إنشاؤها عشوائيًا على جهاز فعلي رمز الأمان جهاز. يجب على المستخدم استخدام الرمز المميز للوصول إلى نظام معين. توفر هذه الطريقة طريقة آمنة للوصول وتعزز تجارب المستخدم لأنه لا يتعين على المستخدمين تقديم بيانات اعتماد الوصول الخاصة بهم بشكل متكرر.

عوامل المصادقة

تستخدم جميع آليات المصادقة تقريبًا عاملاً واحدًا أو أكثر للتحقق من هويات المستخدم وتمكين الوصول إلى الموارد الرقمية. ويمكن أن تكون هذه العوامل أحد خمسة أنواع:

- تشمل عوامل المعرفة كل الأشياء التي يجب على المستخدمين معرفتها لتسجيل الدخول للوصول إلى النظام. تندرج أسماء المستخدمين والمعرفات وكلمات المرور وأرقام التعريف الشخصية ضمن هذه الفئة.

- يمتلكسيون عوامل تتكون من أي شيء يجب أن يكون بحوزة المستخدمين لتسجيل الدخول. تتضمن هذه الفئة رموز كلمة المرور لمرة واحدة، سلاسل المفاتيح, الهاتف الذكي التطبيقات وبطاقات هوية الموظف.

- تشمل عوامل الوراثة الخصائص المتأصلة والفريدة للأفراد التي تؤكد هويتهم. تشمل هذه الفئة القياسات الحيوية، مثل فحص شبكية العين، مسح بصمات الأصابع، التعرف على الوجه والمطبوعات الصوتية.

تتضمن عوامل المصادقة المحتملة الأخرى عوامل الموقع والوقت، والتي تُستخدم عادةً معًا أو بالاشتراك مع عامل مصادقة آخر:

- تؤكد عوامل الموقع هويات المستخدمين من خلال موقعهم. على سبيل المثال، يمكن أن يساعد عامل الموقع في منع شخص غير مصرح له، مثل المهاجم السيبراني من تسجيل الدخول إلى نظام المستخدم لأن المهاجم والمستخدم المصرح له موجودان في مواقع مختلفة. في مثل هذه الأنظمة، عادةً ما يتم استخدام الموقع وكلمة المرور معًا لتأكيد هوية المستخدم ولمنع المستخدمين غير المصرح لهم.

- تضيف عوامل الوقت خصائص الوصول المستندة إلى الوقت لتأكيد الهوية. وكما هو الحال مع عامل الموقع، فإن عامل الوقت ليس كافيًا بمفرده ولكنه يمكن أن يكون مفيدًا عند استخدامه مع عامل آخر. على سبيل المثال، إذا قام النظام بمصادقة مستخدم آخر مرة عند الظهر في الولايات المتحدة، فسيتم رفض محاولة تسجيل الدخول بعد ساعة من آسيا بناءً على مزيج من وقت السفر والموقع. يمكن أن يسمح عامل الوقت أيضًا بالوصول فقط خلال فترة زمنية مجدولة مثل أيام العمل العادية.

المصادقة ذات العامل الواحد مقابل المصادقة متعددة العوامل

تختلف المصادقة ذات العامل الواحد والمصادقة المتعددة العوامل بشكل كبير.

SFA يتطلب التحقق من معلومة واحدة فقط من المستخدم، مثل كلمة المرور. نظرًا لأن SFA يستخدم عادةً عوامل المعرفة، والتي تتطلب جزءًا واحدًا فقط من المعلومات، فإنه عادةً لا يمكنه منع الأطراف غير المصرح لها من الوصول إلى نظام المستخدم.

تستخدم المصادقة متعددة العوامل أكثر من طريقة مصادقة واحدة للتحقق من احتمالية اختراق الحساب وتقليلها.

قيود وتحسينات مصادقة المستخدم

تؤثر العديد من المشكلات على أمان نظام المصادقة. بالإضافة إلى عدد العوامل المعنية، تؤثر التقنيات المحددة المستخدمة وطريقة تنفيذها على الموثوقية. يمكن لقواعد التنفيذ المصممة جيدًا والمطبقة بشكل مناسب أن تساعد في ضمان أمان مصادقة المستخدم.

على سبيل المثال، تعتبر كلمات المرور – من بين أكثر طرق المصادقة ضعفًا – غير آمنة نسبيًا لأنها واسعة المعرفة المتسللين يمكن بسهولة تخمينها وكسرها. للتخفيف من حدة المشكلة، نفذت العديد من الصناعات والمنظمات كلمة مرور قوية المعايير والقواعد. إحدى القواعد الشائعة هي إلزام جميع المستخدمين بإنشاء كلمات مرور بحد أدنى معين للطول. والطريقة الأخرى هي تضمين رقم وحرف ورمز واحد على الأقل (حرف خاص) في كل كلمة مرور.

انتشار الأجهزة المحمولة و الحوسبة السحابية يؤثر اليوم على كيفية تنفيذ المؤسسات للمصادقة. في الماضي، كان نظام مصادقة كلمة المرور البسيط كافيًا للحفاظ على أمان الشبكات والبيانات. ومع ذلك، فإن الخطر المتزايد لانتهاكات البيانات أجبر المزيد من الشركات على إعادة تقييم استراتيجيات المصادقة الخاصة بها. وعلى وجه التحديد، يعتمد الكثير منها عمليات المصادقة التي تتضمن عاملين أو أكثر لضمان مستوى أعلى من الأمان

ومع ذلك، من المهم إيجاد توازن بين الأمان وتجارب المستخدم. بينما يوفر MFA أمانًا إضافيًا وهي طريقة أكثر موثوقية لتأكيد هوية المستخدم، كما أنها يمكن أن تثقل كاهل المستخدمين من خلال مطالبتهم بتقديم عوامل متعددة لإثبات هوياتهم. إن إجبار المستخدمين على اتباع إجراءات مصادقة صعبة يمكن أن يزعجهم ويؤدي إلى عدم الامتثال للقواعد، مما قد يؤدي بعد ذلك إلى تقويض الغرض من نظام المصادقة. تنفيذ الأتمتة باستخدام MFA أو تسجيل الدخول الموحد يمكن أن يعزز الأمان مع تقليل الجهد المطلوب من قبل المستخدم.

مصادقة المستخدم هي المفتاح لتأمين الشبكات. تعرف على أنواع المصادقة المختلفة المتاحة، بما في ذلك 2FA والقياسات الحيوية والشهادات. واستكشف أيضًا أفضل طرق مصادقة تطبيقات الأجهزة المحمولة للمؤسسات.