تعيين الجلسة لتسهيل تعريف المستخدم باستخدام IBM QRadar SIEM

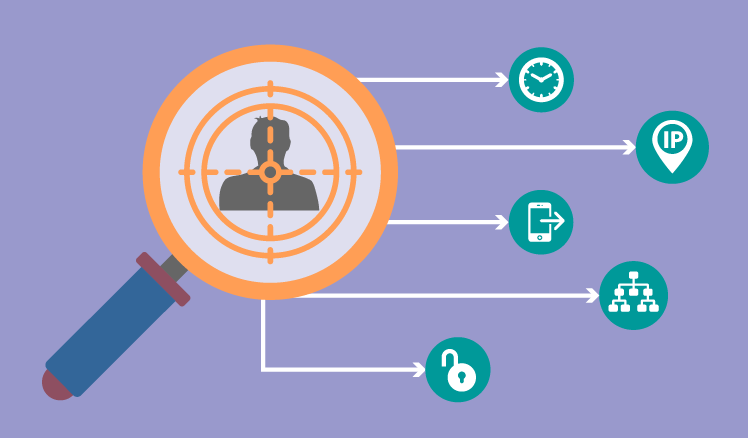

ومن خلال وضع حل SIEM في قلب أمن المعلومات الخاص بها، تأمل الشركات ليس فقط في الحصول على معلومات شاملة حول جميع الجرائم التي تهدد بيئة تكنولوجيا المعلومات الخاصة بها، ولكن أيضًا لاكتشاف المهاجمين وأفعالهم. ومع ذلك، حتى نظام SIEM المتقدم مثل آي بي إم QRadar SIEM (QRadar)، قيادي في تقرير Gartner’s Magic Quadrant لعام 2018 بشأن SIEM، الذي يعالج ويربط كميات هائلة من الأحداث الأمنية، لديه نقطة ضعف واحدة. أثناء إبلاغ مسؤولي الأمن بأنواع الجرائم وخطورتها وعناوين IP الخاصة بالمصدر والوجهة، غالبًا ما يترك QRadar أسماء المستخدمين غير مكشوفة وراء عناوين IP هذه والإجراءات التي أدت إلى إثارة الجريمة في المقام الأول.

مع معرفة عناوين IP فقط، يصبح تحديد الدخيل الحقيقي مهمة صعبة مع وجود خطر كبير في الحصول على نتائج كاذبة، خاصة إذا كان مسؤول QRadar يتعامل مع عناوين IP الديناميكية التي يمكن استخدامها من قبل مستخدمين مختلفين.

اكتشاف المستخدمين الحقيقيين باستخدام QRadar Session Manager

تحاول شركة ScienceSoft حل هذا التحدي مستشارو SIEM توصلت إلى طريقة بديلة للاقتراب من تحديد هوية المستخدم في QRadar عبر أداة مخصصة تسمى مدير جلسة QRadar الذي يحلل جلسات المستخدم، أي الفترة الزمنية التي يتم فيها تسجيل دخول المستخدم تحت عنوان IP واحد. تتكون الأداة من خادم وواجهة مستخدم، وتكشف عن أسماء المستخدمين عبر عنوان IP (أو العكس)، بالإضافة إلى إظهار أنشطة المستخدم التي تم إجراؤها خلال جلسة معينة.

يمكن تنفيذ مثل هذه الأداة كجزء لا يتجزأ من QRadar للتحقيق في الأحداث الأمنية من خلال تحليل معلومات الجلسة، حتى إذا لم يتوفر اسم مستخدم في رسالة السجل الأولية. للتأكد من أن الجلسة فريدة، تستخدم هذه الأداة شروطًا محددة مسبقًا لإنهاء الجلسة، مثل:

- تسجيل خروج المستخدم.

- مصادقة مستخدم جديد على المضيف من خلال جلسة مفتوحة بواسطة مستخدم آخر.

- مهلة الجلسة.

- مفتاح مجموعة عالي التوفر.

- إنهاء/إعادة تشغيل خادم الأداة.

التحقيق في جلسة المستخدم

من خلال معرفة وقت بدء الجلسة وانتهائها وعنوان IP، سيتمكن مسؤول QRadar من اكتشاف المستخدم (المستخدمين) خلف عناوين IP هذه بالإضافة إلى رؤية جميع مصادر السجل التي تبلغ عن وجود المستخدم أثناء الجلسة.

للتعمق أكثر، يمكن لمسؤولي الأمان إجراء تحقيق تفصيلي للجلسة من خلال الكشف عن أنشطة المستخدم عبر جميع مصادر السجل المدرجة والحصول على المعلومات التالية:

- وقت الحدث.

- مصدر السجل.

- فئة الحدث.

- اسم الحدث.

- اسم المستخدم.

- IP المصدر.

- عنوان الانترنت المطلوب.

- ميناء الوصول.

- أي مجال تطبيع مشترك متاح.

- أي خاصية مخصصة متاحة.

وفقا لنطاق التحقيق، يمكن توسيع قائمة سمات النشاط لتشمل جميع المتغيرات، أو تضييقها لتعكس الخصائص المحددة فقط.

تحليل الجلسات للكشف عن التهديدات الأمنية

المعلومات التي توفرها أداة تعيين الجلسة مع بيانات QRadar تمكن مسؤولي الأمن من إجراء تحقيقات أسرع وأكثر استهدافًا للجرائم التي تنشأ من المستخدمين الداخليين والخارجيين.

إنفاذ سياسة الأمن الداخلي. حتى التدريب الأمني المنتظم للشركات لا يمكن أن يضمن التزام المستخدمين بسياسة الأمان الخاصة بهم. غالبًا ما يؤدي سلوك المستخدم المهمل وانتهاكات سياسة الأمان إلى تعريض أصول الشركة وبياناتها للخطر. في محاولة لتحديد انتهاك السياسة واكتشاف مستخدم مهمل عبر ميزات SIEM القياسية، يحتاج مسؤولو الأمن والمحللون إلى التدقيق في كميات هائلة من البيانات بينما يكون ربط الانتهاكات المتفرقة أمرًا مستحيلًا تمامًا.

في الوقت نفسه، باستخدام نهج تعيين الجلسة، يمكن لمسؤول الأمان اكتشاف انتهاك لسياسة الأمان من خلال الكشف عن المستخدمين المهملين وإجراءاتهم الضعيفة (حتى لو تم تنفيذها في فترات زمنية مختلفة)، ثم تطبيق التدابير المناسبة.

التصدي للمطلعين الخبيثين. يمكن أن تساعد الأداة أيضًا في اكتشاف المستخدمين الذين يقومون بأعمال ضارة عن عمد، من أجل تعريض البنية التحتية للشركة لهجمات خارجية أو انتهاكات خطيرة. من خلال تحليل أنشطة المستخدمين من خلال تعيين الجلسة، يمكن لمسؤولي الأمن اكتشاف المتسللين الضارين والحصول على معلومات مفصلة عن أفعالهم، وبالتالي منع التسريبات الرئيسية للبيانات الحساسة.

كشف التهديدات الخارجية. نفس النهج يمكن أن يساعد في التعامل مع الهجمات الخارجية. بمجرد أن يبدأ المهاجم جلسة في شبكة الشركة، يتم تسجيل جميع أفعاله وتصبح متاحة للتحليل. يمكن أن يساعد اكتشاف الأنشطة الضارة التي يقوم بها طرف خارجي في تحديد الهجمات الفردية والمستمرة قبل أن تؤدي إلى خسائر مدمرة في البيانات والأموال. علاوة على ذلك، يمكن أن يصبح رسم خرائط الجلسة أسلوبًا مهمًا لـ كشف أبت، وبالتالي السماح لمسؤولي الأمن باكتشاف المتسللين بشكل أسرع ومنع تواجدهم داخل الشبكة.

الحصول على رؤية شاملة للمستخدمين باستخدام SIEM

يعد النهج المقدم لإدارة الأحداث الأمنية إحدى الطرق الممكنة لتعزيز قيمة نظام SIEM. لا يحل تعيين الجلسة محل المجموعة الكاملة من التقنيات المتوفرة في SIEM، ومع ذلك، فهو يساعد مسؤولي الأمان فيما يلي:

الحصول على معلومات محددة غير متوفرة في حل SIEM. يمكن أن يؤدي تعيين الجلسة إلى سد الفجوة بين الجريمة وإجراءات المستخدم التي أدت إلى حدوثها، وبالتالي تزويد مسؤولي QRadar بالمعلومات اللازمة لتحليل جريمة معينة بشكل متعمق والكشف عن المستخدمين المهملين والضارين.

تقليل الوقت المستغرق في التحقيق الأمني. باستخدام نهج تعيين الجلسة، يمكن لمسؤولي الأمان توفير وقت ثمين من خلال تحديد أسماء المستخدمين والأنشطة دون بذل جهود إضافية في تحليل الأحداث وارتباطها في QRadar.

لمعرفة المزيد حول أداة تعيين الجلسة وتكاملها مع IBM QRadar SIEM، يرجى عدم التردد في الاتصال بنا. فريق SIEM لدينا على استعداد دائمًا لتقديم استشارة مجانية لك أو تقديم عرض تقديمي مباشر للحل.

هل تريد الحفاظ على بيانات عملك آمنة؟ نحن نقدم خدمات استشارات أمن المعلومات التي تعالج التحديات الأمنية مهما كانت درجة تعقيدها.