ما هو WPA3؟ | تعريف من TechTarget

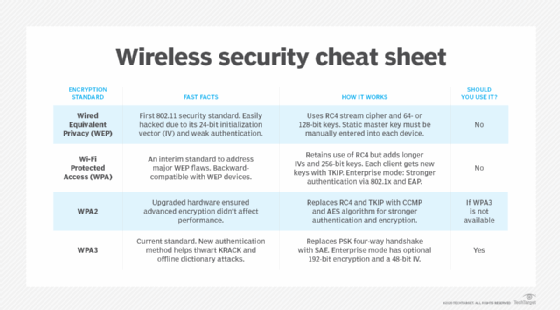

WPA3 (Wi-Fi Protected Access 3) هو الإصدار الثالث لمعيار شهادة الأمان الذي طوره تحالف Wi-Fi. WPA3 هو الأحدث تنفيذ محدث لـ WPA2، والذي تم استخدامه منذ عام 2004. وبدأ تحالف Wi-Fi في اعتماد المنتجات المعتمدة من WPA3 في عام 2018.

تم تصميم WPA3 لتحسين أمان الشبكات اللاسلكية. إنه تحسين كبير مقارنة بـ WPA2، لأنه يوفر حماية متزايدة للبيانات التي تنتقل عبر شبكات Wi-Fi الشخصية وشبكات Wi-Fi الخاصة بالمؤسسات.

تتضمن تحديثات WPA3 حماية أفضل لكلمات المرور البسيطة، التشفير للشبكات المفتوحة، وتشفير أكثر أمانًا للشبكات القائمة على المؤسسات.

يوفر بروتوكول WPA3 ميزات جديدة للاستخدام الشخصي والمؤسساتي، مثل بروتوكول وضع Galois/Counter Mode 256 بت الذي يصعب كسره (GCMP-256)، ورمز مصادقة الرسائل المستند إلى التجزئة 384 بت (HMAC) ورمز مصادقة رسالة Galois لبروتوكول البث/تكامل البث المتعدد 256 بت (BIP-GMAC-256). يدعم بروتوكول WPA3 أيضًا الإجراءات الأمنية مثل السرية التامة للأمام (بس)، والذي ينتج عنه تبادل مفتاح خاص مؤقت بين العملاء والخوادم. فريدة من نوعها مفتاح الجلسة يتم إنشاؤه لكل جلسة فردية يبدأها المستخدم.

يعد Wi-Fi Easy Connect ميزة جديدة أخرى في WPA3 تمكن الأجهزة من الاتصال بسرعة، حتى تلك التي لا تحتوي على شاشة أو طريقة إدخال. وهذا مفيد بشكل خاص لإنترنت الأشياء (إنترنت الأشياء) الأجهزة.

ومع ذلك، لا تتم إضافة دعم WPA3 تلقائيًا إلى كل الأجهزة. يجب على المستخدمين الذين يرغبون في استخدام الأجهزة المعتمدة من WPA3 إما شراء جهاز التوجيه يدعم WPA3 أو يأمل أن تدعم أجهزتهم البروتوكول الجديد.

لماذا يعد WPA3 مهمًا؟

تعد WPA3 شهادة إلزامية للأجهزة المعتمدة لاتصال Wi-Fi وتظل معيارًا للأمان اللاسلكي. يعد WPA3 تحسينًا شاملاً مقارنة بإصداره السابق، WPA2.

تم تصميم WPA3 لتحسين أمان Wi-Fi من خلال تمكين مصادقة أفضل عبر WPA2، وتوفير قوة تشفير موسعة وزيادة مرونة الشبكات المهمة.

يتضمن المعيار الأحدث أيضًا إمكانات مختلفة للاستخدام الشخصي والمؤسسي، حيث تختلف شبكات Wi-Fi في الاستخدام والغرض والأمان في هذه الإعدادات. على سبيل المثال، توفر شبكات WPA3-Personal حماية متزايدة ضد محاولات تخمين كلمة المرور، بينما توفر شبكات WPA3-Enterprise بروتوكولات أمان محسنة للشبكات.

تتضمن الميزات الرئيسية لـ WPA3 ما يلي:

- إطارات الإدارة المحمية (PMF) يحمي إطارات إدارة البث الأحادي والبث ويشفر إطارات إدارة البث الأحادي. وهذا يعني كشف التسلل اللاسلكي و أنظمة منع الاختراق اللاسلكي أصبح لدينا الآن عدد أقل من طرق القوة الغاشمة لفرض سياسات العميل.

- المصادقة المتزامنة للمساواة (SAE) تمكن العميل ونقطة الوصول (AP) من تبادل مفاتيح التشفير قبل خطوة المصادقة. وهذا يحمي المفتاح المشترك ويساعد على التخفيف هجمات القوة الغاشمة.

- وضع الانتقال هو وضع مختلط يتيح استخدام WPA2 لتوصيل العملاء الذين لا يدعمون WPA3.

نقاط الضعف في WPA3

على الرغم من أن WPA3 يمثل تحسنًا كبيرًا مقارنة بـ WPA2، إلا أنه ليس محصنًا. لا توجد حاليًا برمجيات إكسبلويت نشطة معروفة، ولكن كان هناك العديد منها في الماضي، والتي تم تصحيحها من قبل معظم البائعين.

يمكن استخدام هجوم Dragonblood لاستعادة كلمة المرور المستخدمة للاتصال بالشبكة. إذا كانت الشبكة تستخدم بروتوكول المصادقة القابل للتوسيع للمؤسسة (EAP)، وقد يتضمن ذلك اسم المستخدم وكلمة المرور الخاصين بالشركة. يسيء هذا الهجوم استخدام مصافحة Dragonfly المستخدمة في SAE ويجمع بين هجوم الرجوع إلى المستوى الأدنى و قناة جانبية هجمات التوقيت.

الأحدث FragAttacks أثرت الثغرة الأمنية على جميع بروتوكولات أمان Wi-Fi من Wired Equivalent Privacy (WEP) إلى WPA3. وفيه، يرسل المهاجم المتصل بالشبكة حزمًا مصممة بعناية تحتوي على بيانات محقونة يتم تنفيذها بواسطة نقطة نهاية الضحية.

أشكال أمان WPA3

يحتوي WPA3 على ثلاثة أوضاع رئيسية شخصية ومؤسسية:

- WPA3-شخصي (WPA3-SAE). يركز هذا الوضع على تحسين الحماية للمستخدمين الفرديين من خلال توفير أمان أفضل باستخدام SAE. تعمل SAE على زيادة الأمان عبر WPA2، حتى عند استخدام كلمة مرور بسيطة. يتيح الوضع الشخصي للمستخدمين اختيار كلمات مرور سهلة التذكر، مع الاستمرار في توفير المزيد من الأمان باستخدام PFS لحماية حركة مرور البيانات.

- WPA3-المؤسسة. يعتمد وضع Enterprise على وضع WPA2-Enterprise السابق. ومع ذلك، يتطلب وضع المؤسسة استخدام PMF على كافة اتصالات WPA3. يحتوي وضع Enterprise أيضًا على طرق EAP متعددة للمصادقة، وتشفير مصادق عليه 128 بت، واشتقاق وتأكيد مفتاح 256 بت، بالإضافة إلى PMF 128 بت.

- فتح شبكة Wi-Fi المحسنة. يركز هذا الوضع الإضافي على زيادة الخصوصية في الشبكات المفتوحة. يمنع الوضع المفتوح المحسّن التنصت السلبي عن طريق تشفير حركة المرور حتى في حالة عدم استخدام كلمة المرور. يستخدم هذا الوضع تشفيرًا معتمدًا 256 بت واشتقاق مفتاح 384 بت وتأكيده، بالإضافة إلى PMF 256 بت.

WPA3 مقابل WPA2

في حين أن WPA2 قام بتحسينات مقارنة بـ WEP وWPA السابقين، إلا أن WPA3 أكثر أمانًا وشمولاً. عند مقارنته بمعيار WPA2، يضيف WPA3 الميزات البارزة التالية:

- بروتوكول SAE. يُستخدم هذا لإنشاء مصافحة آمنة، حيث يتصل جهاز الشبكة بنقطة وصول لاسلكية ويتواصل كلا الجهازين للتحقق من المصادقة والاتصال. حتى لو كانت كلمة المرور ضعيفة، فإن WPA3 يوفر مصافحة أكثر أمانًا من WPA2.

- تشفير الجلسة. في WPA2، تشترك جميع الأجهزة في نفس التشفير بناءً على كلمة المرور، ولا يتم تشفير الشبكات المفتوحة على الإطلاق. على سبيل المثال، يمكن للمهاجم في أحد المقاهي قراءة حركة مرور شبكة Wi-Fi بأكملها بسهولة لجميع الأجهزة المتصلة. في WPA3، تستخدم كل جلسة مفتاح تشفير منفصل يمنع ذلك.

- بروتوكول توفير الأجهزة (DPP). يُعرف DPP أيضًا باسم Easy Connect، وهو يمكّن الأجهزة من الاتصال بسرعة بشبكة محمية. يتيح ذلك للمستخدمين السماح للأجهزة الموجودة على الشبكة باستخدام التواصل قريب المدى العلامات أو رموز الاستجابة السريعة. وهذا مفيد بشكل خاص لتوصيل الأجهزة بدون شاشة أو ذات واجهات بسيطة، مثل أجهزة إنترنت الأشياء. يحل DPP محل آلية اتصال Wi-Fi Protected Setup الأقل أمانًا.

- حماية أقوى من هجوم القوة الغاشمة. يحمي WPA3 من تخمينات كلمة المرور في وضع عدم الاتصال من خلال منح المستخدمين محاولة تخمين واحدة فقط، مما يجعلهم يتفاعلون مع جهاز Wi-Fi مباشرة. وهذا يعني أنه يجب على المستخدم أن يكون حاضرًا فعليًا في كل مرة يريد فيها تخمين كلمة المرور. يفتقر WPA2 إلى التشفير والخصوصية المدمجين في الشبكات العامة المفتوحة، مما يجعل هجمات القوة الغاشمة تهديدًا كبيرًا.

- بس. في WPA2، يتم استخدام نفس التشفير لجميع حركة المرور المحمية بنفس كلمة مرور الاتصال. يعني PFS أن المهاجم يمكنه تسجيل حركة المرور المشفرة بشكل سلبي، وبمجرد حصوله على كلمة مرور التشفير، يمكن فك تشفير كل حركة المرور الماضية والمستقبلية. يقوم WPA3 بتنفيذ PFS حيث يتم استخدام مفتاح فريد لكل جلسة، لذلك حتى لو تم اختراق جلسة واحدة، تظل جميع الجلسات الأخرى محمية.

- مفاتيح جلسة أكبر. يدعم WPA3 أحجام مفاتيح جلسات أكبر، وأمان يصل إلى 192 بت في حالات الاستخدام المؤسسي.

- التشفير. يستخدم WPA2 الأقدم معيار التشفير المتقدم للتشفير، بينما يستخدم WPA3 GCMP الأكثر أمانًا.

تعرف على المزيد حول الاختلافات بين WEP وWPA وWPA2 وWPA3، وانظر كيف تحسين أمان نقطة الاتصال المحمولة.