ما هو هجوم القوة الغاشمة؟

هجوم القوة الغاشمة هو طريقة اختراق التجريبية والخطأ التي يستخدمها مجرمي الإنترنت لفك تشفير معلومات تسجيل الدخول و مفاتيح التشفير للحصول على وصول غير مصرح به إلى الأنظمة. القوة الغاشمة هي جهد شامل بدلاً من الجهد الذي يستخدم الاستراتيجيات الفكرية.

مثلما قد يصطدم المجرم بأمان من خلال تجربة العديد من المجموعات الممكنة ، يحاول هجوم القوة الغاشمة جميع مجموعات الشخصيات الممكنة-بما في ذلك الرسائل والأرقام والرموز-بتسلسل لخرق كلمات المرور أو بيانات اعتماد تسجيل الدخول أو مفاتيح التشفير.

مجرمي الإنترنت عادةً ما استخدم هجمات القوة الغاشمة للوصول إلى أنظمة أو مواقع ويب أو حسابات المستخدمين أو الشبكات غير المصرح بها. قد يتم تثبيتها البرامج الضارة أو إيقاف تطبيقات الويب ، مما قد يتسبب في انتهاكات البيانات.

عادةً ما يستخدم هجوم القوة الغاشمة البسيطة أدوات تلقائية لتخمين جميع كلمات المرور الممكنة حتى يتم تحديد الإدخال الصحيح. هذه طريقة هجوم قديمة ولكنها لا تزال فعالة لتكسير كلمات المرور الشائعة.

كم من الوقت يمكن أن يختلف هجوم القوة الغاشمة. يمكن أن يكسر العمل الغاشم كلمات المرور الضعيفة في ثوانٍ ، في حين أن تكسير كلمات المرور القوية يمكن أن يستغرق عادة ساعات إلى أيام. يمكن للمؤسسات استخدام مجموعات كلمات المرور المعقدة لتمديد وقت الهجوم ، وشراء نفسها للاستجابة لها وإحباطها الهجمات الإلكترونية.

https://www.youtube.com/watch؟v=jrpg84ejhim

ما هي الأنواع المختلفة من هجمات القوة الغاشمة؟

تشمل أنواع مختلفة من هجمات القوة الغاشمة ما يلي:

- هجوم قوى وحشاء بسيط. يحدث هذا الهجوم عندما يحاول المتسلل تخمين بيانات اعتماد تسجيل دخول المستخدم دون استخدام البرنامج. يحاول المهاجم أن يحاول معرفات المستخدم المختلفة وكلمات المرور ورموز تحديد الهوية الشخصية (PIN) لمعرفة ما إذا كان بإمكانهم اقتحام. هذه الهجمات البسيطة لا تزال تعمل لأن العديد من المستخدمين لديهم أوراق اعتماد تسجيل الدخول الضعيفة التي يسهل تخمينها.

- الهجوم القاموس الغاشمة. لا يزال المتنوعون في الهجوم البسيط ، الهجمات الإلكترونية يخترقون يدويًا ، ولكن أيضًا إدراج أحرف وأرقام وعبارات مشتركة من القاموس لتخمين كلمات المرور ووقوف الحساب.

- هجينة هجينة هجوم القوة. هذا الهجوم يجمع بين جهود القوة الغاشمة البسيطة مع هجوم القاموس الغاشم. غالبًا ما يستخدم الهجمات الإلكترونية هذه الطريقة الهجينة عندما يعرفون بالفعل معرف المستخدم. ثم يقومون بتجربة مجموعات كلمة المرور المختلفة حتى يجدوا كلمة المرور الصحيحة ويمكنهم المساس بالحساب.

- هجوم طاولة قوس قزح. يستخدم المتسللون المتطوعون طريقة تعزيز كلمة المرور هذه للحصول على بيانات اعتماد المستخدم المخزنة في قاعدة بيانات. يتم تشفير كلمات المرور باستخدام تجزئة لحماية إضافية. عند تسجيل الدخول إلى المستخدم ، يتم ترميز كلمة المرور مرة أخرى مع تجزئة ومقارنة بإصدار تجزئة كلمة المرور المخزنة في قاعدة البيانات. المتسللين الحصول طاولات قوس قزح من إصدارات التجزئة من كلمات المرور من الويب المظلم. هذا يمكّنهم من فك تشفير تجزئة كلمة المرور للوصول إلى كلمة المرور.

- حشو بيانات الاعتماد. هذا الهجوم يحدث عندما يستخدم متسلل الأمن السيبراني أسماء المستخدمين وكلمات المرور المسروقة من نظام واحد للوصول إلى أنظمة متعددة غير ذات صلة.

- عكس هجوم القوة الغاشمة. هذا الهجوم يبدأ بمتسلل الأمن السيبراني باستخدام كلمة مرور مشتركة أو معروفة مقابل أسماء مستخدمين متعددة أو ملفات مشفرة للوصول إلى الشبكة والوصول إلى البيانات. يستخدم المهاجم نفس الخوارزمية مثل هجوم القوة الغاشمة النموذجية للعثور على اسم المستخدم الصحيح.

قد تتضمن أشكال إضافية من هجمات القوة الغاشمة تجربة كلمات المرور الأكثر استخدامًا-مثل “كلمة المرور” أو “المسؤول” أو “12345678” أو “QWERTY”-قبل تجربة كلمات المرور الأخرى.

ما هي الدوافع وراء هجمات القوة الغاشمة؟

تختلف الدوافع وراء هجمات القوة الغاشمة ، لكن الجهات الفاعلة السيئة غالباً ما تسعى إلى إلحاق أضرار بالطرق التالية:

- توزيع البرامج الضارة أو برامج التجسس. يمكن للمهاجمين استخدام هجمات القوة الغاشمة لتسوية الأنظمة أو نشر البرامج الضارة أو برامج التجسس لجمع البيانات لبيعها أو شنها.

- ربح مالي. يمكن للمهاجمين الوصول إلى الحسابات المصرفية أو سرقة معلومات بطاقة الائتمان. يكسبون أيضًا المال عندما ينقر زائر موقع الويب على إعلان البريد العشوائي أو يشاهده.

- سرقة البيانات. يمكن بيع البيانات الحساسة ، مثل كلمات المرور أو السجلات المالية ، على شبكة الشبكة المظلمة أو استخدامها لسرقة الهوية.

- الضرر سمعة. يمكن للمهاجمين استخدام هجوم فظيعة وحشية لتسوية شبكات المؤسسة وإلحاق الضرر بسمعتها.

- تعطيل الخدمة. محاولات تسجيل الدخول المتكررة الحمل الزائد مصادقة المستخدم الأنظمة ، وقفل المستخدمين والتسبب في تباطؤ النظام أو انقطاع التيار.

ما هي أفضل طريقة للحماية من هجمات القوة الغاشمة؟

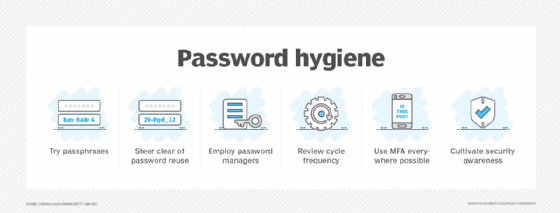

يمكن للمنظمات تعزيز الأمن السيبراني ضد هجمات القوة الغاشمة باستخدام مجموعة من الاستراتيجيات التالية:

- زيادة تعقيد كلمة المرور. هذا يمتد الوقت اللازم لفك تشفير كلمة المرور. تطبيق قواعد مدير كلمة المرور ، مثل الحد الأدنى عبارة المرور يمكن أن يساعد الطول أو استخدام أحرف خاصة في جعل كلمات المرور أكثر صعوبة.

- الحد من محاولات تسجيل الدخول الفاشلة. حماية الأنظمة والشبكات من خلال تنفيذ القواعد التي تغلق المستخدمين لفترة محددة بعد محاولات تسجيل الدخول المتكررة.

- تشفير وتجزئة. تجزئة تشفير البيانات وكلمة المرور تزيد بشكل كبير من الوقت والطاقة الحاسوبية المطلوبة لهجوم القوة الغاشمة. في تجزئة كلمة المرور ، يتم تخزين الأوتار في قاعدة بيانات منفصلة وتجزئة ، وبالتالي فإن مجموعات كلمة المرور نفسها لها قيم تجزئة مختلفة.

- ينفذ كابتشاس. هذه تمنع استخدام أدوات مهاجمة القوة الغاشمة ، مثل John the Ripper ، مع الحفاظ على الشبكات والأنظمة والمواقع الإلكترونية للبشر.

- سن المصادقة ثنائية العوامل. هذا النوع من المصادقة متعددة العوامل يضيف طبقة من أمان تسجيل الدخول عن طريق طلب شكلين من المصادقة. على سبيل المثال ، لتسجيل الدخول إلى جهاز Apple جديد ، يجب على المستخدمين إدخال معرف Apple الخاص بهم ورمز مكون من ستة أرقام معروض على جهاز آخر تم وضع علامة عليه مسبقًا على أنه موثوق به.

أدوات هجوم القوة الغاشمة التي تصلب الأمن السيبراني

غالبًا ما يتم استخدام الأدوات التالية لاختبار أمان الشبكة للتأكد من أنها ليست عرضة لهجمات القوة الغاشمة:

- Aircrack-NG. أداة كلمة مرور Wi-Fi الغاشمة هذه يمكن اختبار Windows و iOS و Linux و Android. إنه يهاجم الشبكات اللاسلكية باستخدام مجموعة من كلمات المرور المستخدمة على نطاق واسع.

- Hashcat. هذه أداة تكسير كلمة المرور المجانية المستندة إلى وحدة المعالجة المركزية يمكن أن تختبر Windows و Linux و iOS من الهجمات الغاشمة البسيطة والهجمات القائمة على القواعد.

- l0phtcrack. يتم استخدام هذا البرنامج مفتوح المصدر لاختبار نقاط الضعف في نظام Windows مقابل هجمات طاولة قوس قزح.

- جون ريبر. هذه الأداة المجانية والمفتوحة المصدر ، مصممة ضد هجمات القوة الغاشمة والقاموس ويمكنها اكتشاف كلمات المرور الضعيفة وتحسين أمان الشبكة.

- Imobie anyunlock. تختبر هذه الأداة فتح الشاشات وكلمات المرور على أجهزة Windows و Mac و iPhone.

- الكراك. تقوم هذه الأداة باختبار تجزئة كلمة المرور على أنظمة Linux و Mac OS و Windows.

- تكسير كلمة المرور. هذه الأداة يعمل على أنظمة ويندوز واختبارات كلمات المرور المخفية.

- Rainbowcrack. تقوم هذه الأداة بإنشاء جداول قوس قزح لاستخدامها في تكسير التجزئة وكلمة المرور.

ما هي أمثلة هجمات القوة الغاشمة؟

- في عام 2009 ، استهدف المهاجمون حسابات Yahoo باستخدام نصوص تكسير كلمة المرور الآلية على تطبيق مصادقة على شبكة الويب Yahoo يعتقد أنه يتم استخدامه بواسطة مقدمي خدمات الإنترنت وتطبيقات الويب التابعة لجهة خارجية.

- في عام 2015 ، انتهك ممثلو التهديدات ما يقرب من 20،000 حساب من خلال إجراء ملايين من محاولات القوة الغاشمة الآلية للوصول إلى برنامج مكافآت تطبيقات Dunkin للهواتف المحمولة لتكريم DD.

- في عام 2017 ، استخدم مجرمو الأمن السيبراني هجمات القوة الغاشمة للوصول إلى الشبكات الداخلية للبرلمانات في المملكة المتحدة والبرلمانات الاسكتلندية.

- في عام 2018 ، قام مهاجمو القوة الغاشمة بتكسير كلمات المرور والمعلومات الحساسة للملايين من ركاب شركات الطيران في كاثاي باسيفيك.

- في عام 2018 ، كشف خطأ Firefox كلمة مرور المتصفح إلى هجمات القوة الغاشمة ضد خوارزمية التجزئة الآمنة غير الكافية 1 تركت غير مثبتة لمدة تسع سنوات تقريبًا.

- في عام 2021 ، حذرت وكالة الأمن القومي من هجمات كلمة المرور الغاشمة التي يتم إطلاقها من أ مجموعة Kubernetes المصنوعة خصيصًا داخل وكالة الاستخبارات الأجنبية في روسيا.

- في عام 2021 ، تمكن المتسللون من الوصول إلى بيئات اختبار T-Mobile واستخدموا هجمات القوة الغاشمة وغيرها من وسائل اختراق خوادم تكنولوجيا المعلومات الأخرى ، بما في ذلك تلك التي تحتوي على بيانات العميل.

- في عام 2022 ، أطلقت مجموعات Ransomware-As-A-Service عمليات جرائم إلكترونية مدفوعة ماليًا والتي هاجمت الشركات في جميع قطاعات الصناعة.

- في عامي 2023 و 2024 ، سبقت هجمات القوة الغاشمة إطلاق متغيرات جديدة من هجمات الفدية التي أثارت 48 ساعة بعد اختراق القوة الغاشمة الأولي.

- في كانون الثاني (يناير) 2025 ، استهدف هجوم قوى غاشم لمدة أسابيع مستهدفًا في المقام الأول من البرازيل 2.8 مليون عنوان IP يوميًا ، بما في ذلك الشبكات الخاصة الافتراضية، جدران الحماية وبوابات الشبكة.

أصبحت عبارات المرور بديلاً شائعًا لكلمات المرور ، لأنها توفر الأمان المحسّن وقد يكون من الأسهل على المستخدمين تذكرها. تعلم كيف قم بإنشاء عبارة عربات آمنة.

تم تحديث هذا آخر مرة في أبريل 2025

متابعة القراءة حول ما هو هجوم القوة الغاشمة؟