Ransomware: ما يكشفه تسرب بيانات Lockbit 3.0

في 7 مايو 2024 ، فإن الهوية المفترضة لمشغل lockbit 3.0 تم الكشف عن امتياز ، المعروف أيضًا باسم Lockbitsupp ، خلال وكالة الجريمة الوطنية في المملكة المتحدة وشركائها عملية كرونوس: ديمتري يوريفيتش خوروشيف.

بعد عام واحد ، حتى اليوم ، تم نشر محتويات قاعدة بيانات SQL بأكملها لواجهة إدارة الويب لشركات الشركة على الملأ. وليس فقط في أي مكان – على مواقع امتياز Ransomware. المفارقة هي – تم اختراقهم. تم استخراج البيانات في 29 أبريل. يتعلق الأمر بنظام تم إنشاؤه في 18 ديسمبر من العام الماضي.

ضوء نادر

توفر هذه البيانات رؤية غير مسبوقة في أنشطة Lockbit 3.0 Ransomware. تتيح تواريخ تجميع البرامج الضارة للتشفير من إمكانية ضبط التقديرات السابقة لتواريخ حدوث الهجوم. في حالة بعض الضحايا المعروفين ، كشفوا بالفعل عن فجوة تصل إلى 10 أيام بين نهاية عملية التخلص من بيانات الضحية وإطلاق التشفير. هذا يؤكد على أهمية الجهود المبذولة للكشف عن مثل هذا التريئة.

يمكن أيضًا استخدام هذه البيانات لنسب ضحايا مختلفين للمهاجمين. ستكون هذه المجموعة مفيدة لتحليل أساليب التفاوض وتتبع أي مدفوعات الفدية.

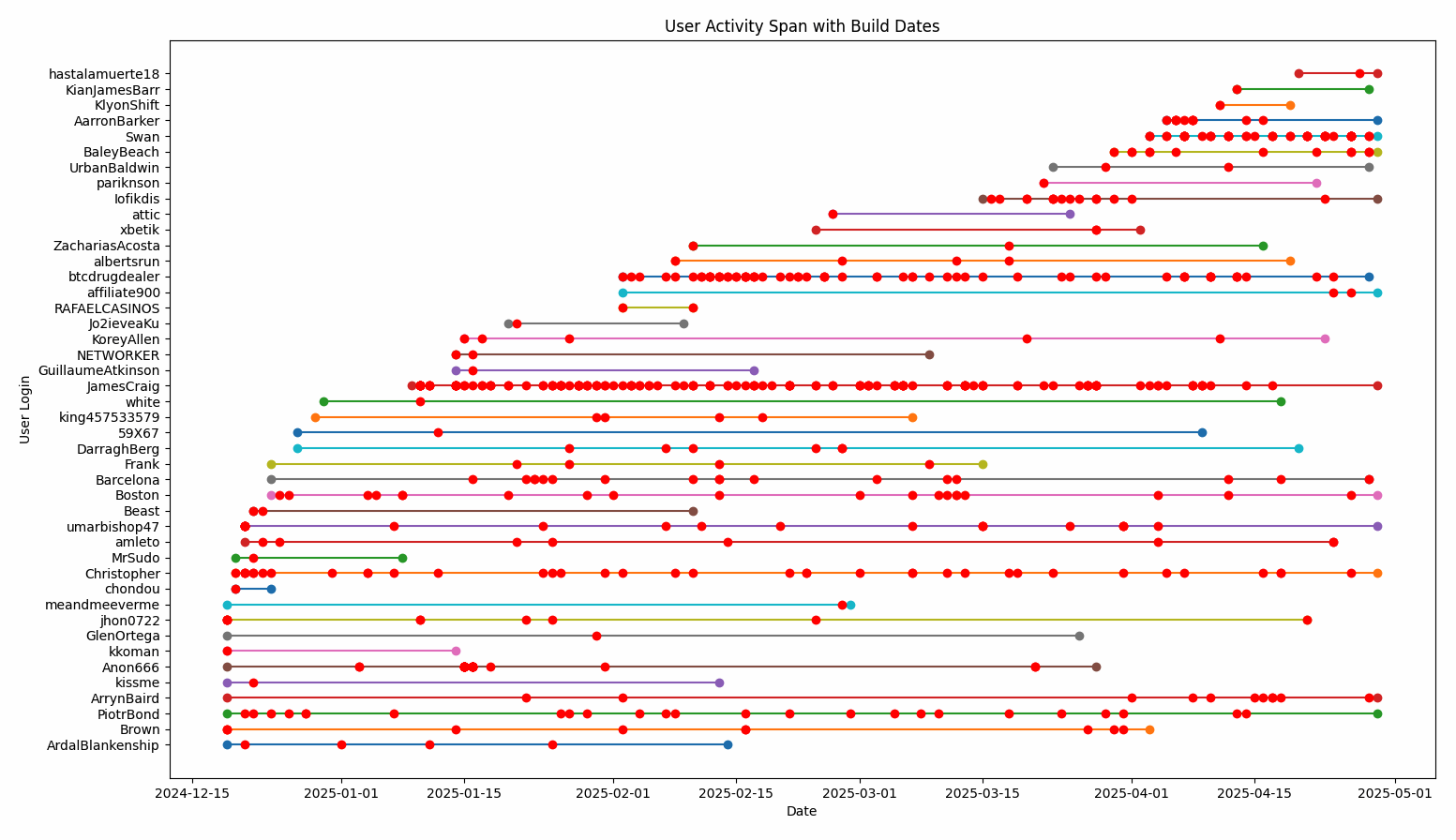

نشاط الشركات التابعة لوكيلبت بين 18 ديسمبر 2024 و 29 أبريل 2025 – Lemagit

نشاط الشركات التابعة لوكيلبت بين 18 ديسمبر 2024 و 29 أبريل 2025 – Lemagit

تحتوي واجهة الإدارة هذه للشركات التابعة على 75 حسابًا من المستخدمين ، على الأرجح تم استخدام اثنين منها بواسطة LockBitsupp نفسها. تم “توقف” ما لا يقل عن 35 حسابًا ، وقد تم استخدام اثنين منها ضد الضحايا في روسيا. ال لقد أكد مشغل الشركة أن هذا هو سبب تعليقهم.

ولكن تم استخدام 44 حسابًا فقط لإنشاء برامج فدية وربما شن هجمات الإنترنت. من بين هؤلاء ، كان 30 نشطًا في 29 أبريل ، ولكن يبدو أن سبعة فقط قد شاركوا في شن هجمات في ذلك الوقت.

Lemagit

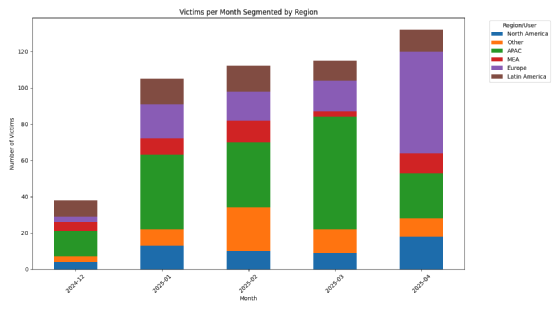

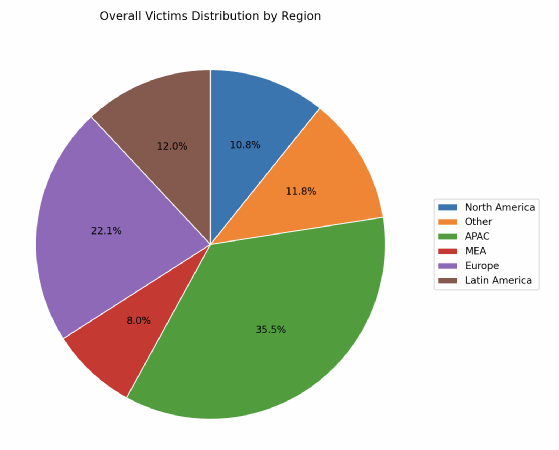

انتشار جغرافي

تكشف البحث في الأصول الجغرافية للضحايا المذكورة عن اتجاه غير عادي – على الأرجح ، كانت منطقة آسيا والمحيط الهادئ هي محور 35.5 ٪ من الجهود التي بذلتها شركة Lockbit التابعة خلال الفترة المعنية ، مقارنةً بـ 22 ٪ لأوروبا ، وأقل من 11 ٪ لأمريكا الشمالية ، خلف أمريكا اللاتينية بنسبة 12 ٪.

Lemagit

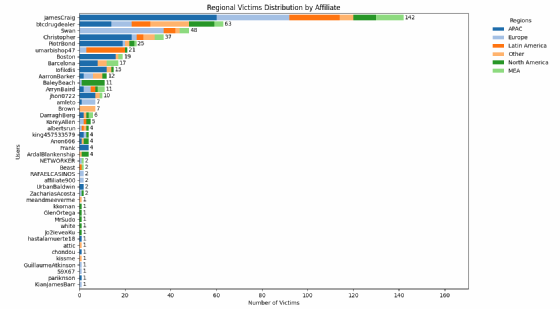

ولكن هناك تباينات ملحوظة للغاية بين الشركات التابعة. Piotrbond ، على سبيل المثال ، ركزت على منطقة آسيا والمحيط الهادئ ، مع 76 ٪ من ضحاياها. وينطبق الشيء نفسه على umarbishop47 (81 ٪). Darraghberg BET على قدم المساواة (33.3 ٪) في هذه المنطقة وشرق أفريقيا المتوسطة. لكن Jamescraig أعطت أولوية لآسيا والمحيط الهادئ (42 ٪).

يسلط هذه المراجعة الجغرافية الضوء أيضًا على قلة التهديد في هذه المنطقة ، وخاصة في الصين ، والتي تمثل 51 ضحية في العينة. تأتي إندونيسيا في المرتبة الثانية مع 49 ضحية ، تليها الهند (35).

Lemagit

تشير البيانات أيضًا إلى أن كوريا الجنوبية ممثلة تمثيلا ناقصا عالميا في نشاط ضار يمكن ملاحظته.

قد يعكس هذا التوزيع الجغرافي غير المعتاد التغييرات في الملفات الشخصية التي تم تجنيدها بواسطة Lockbit 3.0. لا يبدو أن الشركات التابعة الأكثر نشاطًا هي أولئك الذين يلاحقون الضحايا الأكثر جاذبية.

انعكاس صورة مشوهة

تشير البيانات المتاحة بدلاً من ذلك إلى أن أولئك الذين يضاعفون ضحاياهم يحاولون استهداف أشخاص أقل نضجًا من غيرهم ، حتى لو كان عليهم دفع مبالغ متواضعة ، في البلدان التي لديها دخل في كل قعقعة حول المتوسط العالمي.

لاحظت المفاوضات تدعم هذا التحليل ، حيث تُطلب مبالغ فدية في كثير من الأحيان أقل من 20،000 دولار.

الكل في الكل ، يبدو أن لافتة Lockbit 3.0 لديها حاليًا فقط اثنين أو ثلاثة من الشركات التابعة النشطة عالية الطيران. هذه ليست سوى نصف مفاجأة – العملية القضائية الدولية كرونوس اندلعت صورة امتياز مثل المافيا. إذا تمكنت من جذب أي شخص ، فإن جاذبيته محدود.

حتى أنه يجعلك تتساءل عما إذا لم يتم المطالبة ببعض الضحايا الذين يرفضون دفع الفدية عن عمد على موقع معرض Lockbit حتى لا يشوه صورته أكثر.

ومن غير المرجح أن يحسن هذا التسرب الجديد الأمور – فقد كشف معرفات البريد الإلكتروني المشفرة لـ Tox من بعض الشركات التابعة ، وكلمات المرور الخاصة بهم (مخزنة في نص واضح) ، وأسماء مستعارة لا شك فيها بعض متخصصين في الاستخبارات المفتوحة المصدر بالتحقيق – ناهيك عن مفاتيح التشفير الخاصة للضحايا.