تعرف على سلسلة إمداد البرمجيات الخاصة بك: تقرير 2025 جديد

معرفة سلسلة إمداد البرمجيات الخاصة بك

تعقيد البرمجيات يزداد على مستويات غير مسبوقة. تحتوي سلسلة توريد البرمجيات المتوسطة الآن على قطع أثرية من مستودعات المصدر المفتوح ، والرمز المطور داخليًا ، والبرامج التي تم تطويرها بواسطة أطراف ثالثة ، وبرامج تجارية (COTS). كل هذا يجمع بين إدارة عملك.

تتراوح الأسئلة المحيطة بسلسلة توريد البرمجيات من وضوحها إلى جدارة بالثقة إلى أصل البتات والبايت. ال 2025 تسريع بيانات المستوى: سلسلة إمداد البرمجيات والأمن السيبراني إلقاء نظرة تجريبية على كيفية إدراك المؤسسات ، والاستثمار فيها ، والاستعداد لعلاج هجمات سلسلة توريد البرمجيات الخاصة بها.

يعرف المهاجمون نقاط ضعف سلسلة التوريد الخاصة بك

عبر المؤسسات ، هناك أوجه تشابه في سلسلة إمداد البرمجيات التي يمكن للمهاجمين تحديدها بسهولة واستغلالها. يبحث الخصوم عن طريقة سهلة إلى مؤسستك من خلال البرامج غير المذهلة أو واجهات برمجة تطبيقات الطرف الثالث الشائع أو نقاط الضعف المعروفة للمصدر المفتوح.

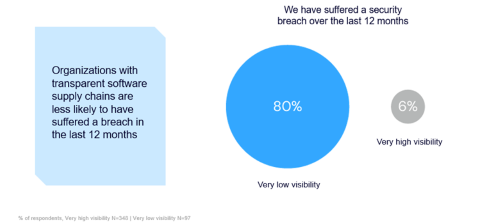

تتيح الوصول إلى هذه الثغرات المعروفة للخصوم بالتسلل إلى أنظمتك خلال الميل الأخير ؛ برنامجك. العنصر الرئيسي في إحباط هذه الهجمات على سلسلة التوريد البرمجيات هو أكبر وضوح. LevelBlue’s تجد الأبحاث الجديدة أن المؤسسات ذات سلاسل إمداد البرمجيات الشفافة أقل عرضة للانتهاك. تُظهر البيانات أن 80 ٪ من المؤسسات ذات الرؤية المنخفضة لسلسلة الإمداد برمجيات عانت من خرق على مدار الـ 12 شهرًا الماضية مقارنة بنسبة 6 ٪ فقط من تلك التي تعاني من وضوح عالية من الخرق في نفس الإطار الزمني.

قم بتنزيل نسختك المجانية من الجديد مسرع بيانات LevelBlue: سلسلة التوريد البرمجيات والأمن السيبراني لمعرفة المزيد حول الحاجة إلى رؤية سلسلة توريد البرمجيات.

هل أي شخص مستعد حقًا لهجمات سلسلة التوريد البرمجيات؟

ترتفع هجمات سلسلة التوريد البرمجيات وستظل نقطة دخول رئيسية للخصوم.

فحصت أبحاث LevelBlue الجديدة سلسلة التوريد البرمجيات:

- الرؤية

- استثمار

- احتمال الهجوم

- الاستعداد للعلاج

- المشاركة مع موردي البرامج حول بيانات اعتماد الأمان

النتائج مفاجئة مع:

- الرؤية المنخفضة

- استثمار مرتفع

- احتمالية عالية للهجوم

- مستوى عالٍ من الثقة لعلاج الهجوم

- انخفاض المشاركة مع موردي البرمجيات حول بيانات اعتماد الأمان الخاصة بهم

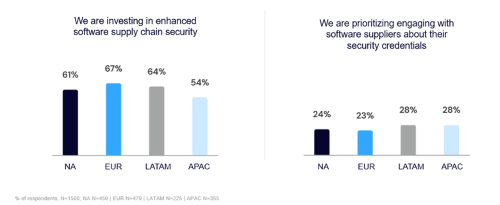

هذا الانفصال الظاهر في الرؤية والاستثمار والتأهب يتسق في جميع أنحاء العالم. كيف تقوم مؤسستك بإعداد وتخطيط هجوم سلسلة توريد البرمجيات؟

بناء إطار للتأهب لسلسلة التوريد البرمجيات

استخدم بحث LevelBlue لمساعدة مؤسستك على الاستعداد للهجمات ضد سلسلة إمداد البرمجيات باتباع هذه الخطوات الأربعة المقترحة.

1. إشراك المديرين التنفيذيين – يدرك C-suite المخاطر التي تشكلها انخفاض رؤية سلسلة التوريد للبرامج وتفهمها على أنها حتمية عمل. استخدم هذه المحاذاة لتأمين الموارد وتسريع التحول.

2. خريطة تبعيات سلسلة التوريد الخاصة بك – إجراء تقييمات للمخاطر متعددة الوظائف للكشف عن أكثر المناطق ضعفا في موردك وخطوط أنابيب التنمية. قم بمحاذاة فرقك على أهداف الرؤية قصيرة الأجل والحد من المخاطر على المدى الطويل.

3. الاستثمار في التكنولوجيا المناسبة – تنفيذ الكشف عن التهديدات ، وإدارة الضعف ، وإدارة التعرض التي تعتمد على الذكاء الاصطناعي.

4. الشفافية طلب من الموردين – إشراك موردي سلسلة توريد البرمجيات الخاصة بك في مراجعات الأمن العادية. طلب فاتورة للمواد البرمجي (SBOM) ، وتقييم موقفها الأمني ، وتتطلب الامتثال المستمر.

قم بتنزيل نسختك المجانية من البحث الجديد

ال 2025 تقرير تسريع بيانات المستوى يوفر بيانات خاصة بالمنطقة ، ورؤى C-Suite ، وخريطة طريق لتحسين رؤية سلسلة التوريد الخاصة بك.

استمر في تقديم تأثير الأعمال من خلال المرونة السيبرانية من خلال تأمين سلسلة إمداد البرمجيات الخاصة بك.

المحتوى المقدم هنا هو لأغراض إعلامية عامة فقط ويجب عدم تفسيرها على أنها نصيحة قانونية أو تنظيمية أو امتثال أو للأمن السيبراني. يجب على المنظمات استشارة محترفيها القانونيين أو الامتثال أو الأمن السيبراني فيما يتعلق بالالتزامات المحددة واستراتيجيات إدارة المخاطر. في حين أن حلول الكشف عن التهديدات والاستجابة المدارة من LevelBlue مصممة لدعم الكشف عن التهديدات والاستجابة لها على مستوى نقطة النهاية ، فهي ليست بديلاً لرصد الشبكات الشامل أو إدارة الضعف أو برنامج الأمن السيبراني الكامل.