8 طرق لتعزيز الأمن المادي لمركز البيانات

يعد الأمن السيبراني مصدر قلق كبير عندما يتعلق الأمر بحماية البيانات ، لكن الأمن المادي مهم بنفس القدر. مع نمو السحابة وتدخل الذكاء الاصطناعى الاستخدام السائد للأعمال ، ستتوسع البنية التحتية لمركز البيانات فقط ، مما يؤدي إلى نقاط الضعف المادية غير المتوقعة.

التقدم في الأمن المادي ضرورية لأن بنية مركز البيانات والبنية التحتية تصبح معقدة بشكل متزايد. تفحص هذه المقالة ثماني طرق يمكن للمؤسسات والمسؤولين تحسين الأمن المادي لمركز البيانات للمرافق الحالية والمخطط لها.

1. اختيار الموقع

تبدأ اعتبارات الأمن المادي في مرحلة التخطيط ، وتحديدا مع اختيار الموقع. يجب أن تكون مراكز البيانات بعيدة عن المناطق المعرضة لخطر الكوارث الطبيعية. على الرغم من أنه لا يمكن تجنب الكوارث الطبيعية في كثير من الأحيان ، فمن الأفضل الابتعاد عن مناطق الفيضانات وخطوط الصدع والمناطق المعرضة للهدوء.

استخدم مشهد الموقع لتعزيز الأمن. أوراق الشجر ، على سبيل المثال ، يمكن أن تحجب تفاصيل البناء. تنفيذ الأسوار الطوي السيطرة على المحيط. يجب أن تقلل الحواجز الطبيعية والإنسانية من تهديدات المركبات.

2. نقاط الدخول التي يتم التحكم فيها

استخدم الكاميرات والحراس لمراقبة جميع الإدخالات والخارج والتحقق منها. تضمن CCTV عالية الدقة والقدرة على الرؤية الليلية المراقبة النهارية والليل. تأكيد تغطية جميع نقاط الوصول والمناطق الحرجة – يمكن للأراضي المحيطة المفتوحة تحسين الأمن البصري. يجب على المشرفين فرض سياسات للاحتفاظ بالقطات للتحليل المستقبلي والمراجعة.

يجب أن تشمل أنظمة الإنذار الكشف عن الحركة ، وعمليات الأبواب وأجهزة استشعار الكسارة الزجاجية لتنبيه موظفي الأمن من أي تدخلات. يجب أن تتطلب كل نقطة دخول التحقق من الهوية.

3. عناصر التحكم في الوصول متعدد الطبقات

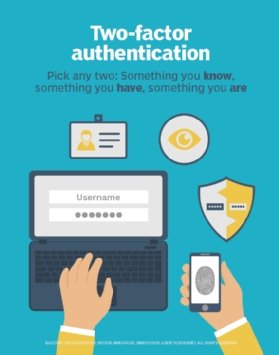

أدوات التحكم في الوصول و إدارة الهوية تمكن الأساليب من موظفي الأمن من تحديد ما إذا كان شخص ما مخول بدخول المنشأة. وتشمل الطرق الفيزيائية الشارات الإلكترونية. القياسات الحيوية والدبابيس تعمل المصادقة متعددة العوامل.

فكر في هذا الأمن على أنه أ نموذج الصفر تنطبق على الأشخاص بدلاً من الوصول إلى الشبكة. تتطلب الثقة التحقق الصارم للهوية والترخيص. قد تحتوي المناطق المادية داخل مركز البيانات على ملصقات أمان منخفضة وعالية ، مع وجود عناصر تحكم وصول مميزة تحكم كل منها.

كن متيقظًا لأساليب الوصول إلى الخلاف. يتضمن Tailgating شخصًا واحدًا يتابع شخصًا آخر من خلال إدخال آمن دون المصادقة. يحدث عطل عندما يمرر شخص ما بطاقة التفويض إلى شخص آخر ، يستخدم بشكل فعال نفس بيانات الاعتماد مرتين لشخصين مختلفين.

4. بروتوكولات إدارة الزوار

تتطلب مراكز البيانات وجود موظفي الأمن على مدار الساعة لضمان سلامة وسلامة عملياتهم. يفرض هؤلاء الموظفون بروتوكولات إدارة الزوار الأساسية ، والتي تبدأ بالتحقق الشامل للهوية لتأكيد شرعية جميع الأفراد الذين يدخلون المباني.

يحتفظ موظفو الأمن بسجلات دقيقة من خلال ضمان أن الزوار ، بما في ذلك برامج التشغيل ، وتوقيع الدخول والخروج من المنشأة. كما أنهم يخططون للأدلة اللازمة للزوار والتأكد من الموافقة على جميع الوصول مقدمًا. لتعزيز البروتوكولات ، يصدر أفراد الأمن فحص الجسم ، القياسات الحيوية المعدات والشارات المؤقتة للزوار ، مما يحقق بوضوح وضعهم وفرض قيود الوقت لوجودهم.

5. تدريب الموظفين والوعي

تأسيس الوعي واليقظة والمساءلة في ثقافة المنظمة. ابدأ تدريب التوعية الأمنية – لا تنس إعادة التدريب عند تحديث سياسات الأمان. تأكد من فهم جميع الموظفين بروتوكولات الطوارئ وإجراءات الاستجابة.

يجب على الموظفين التعرف و تجنب هجمات الهندسة الاجتماعية، مثل التصيد ، والخداع والذوبان. هذا الضعف هو واحد من أخطر. عادة ما يكون لديه شعور بالإلحاح أو المصداقية وراء ذلك للتلاعب بالنوفيين المعتمدين من الناحية النفسية لإعطاء معلومات أمنية حساسة.

6. المراقبة البيئية

توفر مراقبة العوامل البيئية معلومات مهمة حول تدفق الهواء ، درجة الحرارة ، الرطوبة و ماء. تؤثر هذه العناصر بشكل مباشر على أداء وموثوقية معدات مركز البيانات.

على سبيل المثال ، تمكن مراقبة تقلبات الحرارة فرق مركز البيانات من تحديد المشكلات وتصحيحها ، وتقليل فشل المعدات و التوقف. بدورها ، تعمل هذه الإدارة على تحسين ثقة العملاء والامتثال التنظيمي.

مراقبة المخاطر ، مثل مخاطر الحرائق ، أمر بالغ الأهمية أيضًا. الكشف الدخان المبكر يحمي الموظفين والمعدات. تملأ أنظمة رش الأنابيب الجافة الأنابيب بالهواء المضغوط ، ولا تطلق المياه حتى يكتشف رأس الرش الحريق. يقلل هذا النهج من تسرب المياه العرضية ويوفر قمع حريق فعال.

7. مجلس الوزراء والرفان الأمن

يسير أمان الأجهزة جنبًا إلى جنب مع حماية البيانات. يجب أن تكون خزانات الخادم المُرفعة متاحة فقط للموظفين المعتمدين. قفل خزائن الخادم لمنع سرقة أقراص التخزين أو استخدام أجهزة نسخ البيانات. أيضا ، تأكد من ذلك خوادم الفشل في رفوف منفصلة.

محطات العمل الإدارية الآمنة ومحطات التكوين المعروفة ، لأن هذه هي نقاط دخول محتملة للوصول الخبيث أو غير المصرح بها. حماية كابل الشبكة باستخدام القناة وبروتوكولات الشبكة المشفرة ، مثل قذيفة آمنة.

8. التدقيق العادي والاختبار والصيانة

إن إنشاء الإجراءات وتدريب الموظفين وتطوير بروتوكولات الزوار يخفف من التهديدات المادية لمركز البيانات. ومع ذلك ، لا تزال عمليات التدقيق والاختبارات الدورية ضرورية. تتغير السمات المادية لمركز البيانات بمرور الوقت ، وتتطور تقنيات إدارة البيانات. يعد التأكيد المنتظم لفعالية وتطبيق العمليات ضروريًا للتشغيل الفعال.

يمتلك Damon Garn Cogspinner Cooction ويوفر خدمات الكتابة والتحرير المستقلة. لقد كتب أدلة دراسة Comptia المتعددة ، بما في ذلك Linux+ و Cloud Essentials+ و Server+ أدلة ، ويساهم على نطاق واسع في مقال Editorial Informa TechTarget ، ومدونات المكدس الجديدة و Comptia.