ما هو الدفاع عن تهديدات الهاتف المحمول (MTD)؟

يحمي برنامج Defense Defense (MTD) للهاتف المحمول المؤسسات والأفراد من التهديدات الأمنية على منصات المحمول. تحمي MTD من الهجمات التي تستهدف الأجهزة المحمولة وأنظمة التشغيل ، مثل Apple iOS و Google Android.

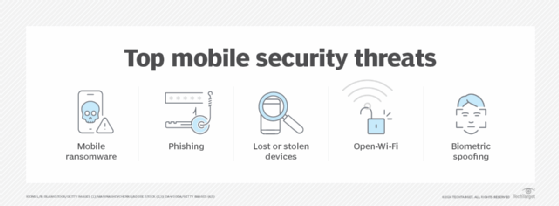

القراصنة أيضا استخدام البرامج الضارةو التصيد وهجمات الشبكة لتسوية جهاز المستخدم ، والذي يمكن استخدامه بعد ذلك لسرقة البيانات أو إيذاء الأعمال التجارية. هدف MTD هو حماية المستخدمين من مثل هذه الحوادث.

تم تصميم برنامج MTD لحماية الأجهزة المحمولة بشكل مستمر ، عبر الإنترنت وغير متصل. يمكن أن يمنع التهديدات وتنبيه المستخدمين والأجهزة الحجر الصحي واكتشاف ومعالجة المشكلات مثل نقاط الضعف في اليوم الصفر.

لماذا هو الدفاع عن تهديد الهاتف المحمول مهم؟

جعلت شعبية الأجهزة المحمولة هدفا من مجرمي الإنترنت. تستخدم العديد من المؤسسات إدارة الأجهزة المحمولة (MDM) ، إدارة تطبيقات الأجهزة المحمولة وإدارة نقطة النهاية الموحدة لتأمين الأجهزة المحمولة ، ولكن هذه الأدوات محدودة في قدرات الأمان الخاصة بها.

على سبيل المثال ، يمكن لـ MDM تطبيق سياسات الأمان المختلفة على الأجهزة المحمولة و نظام تشغيل الهاتف المحمول بقع لأنها تصبح متاحة. ومع ذلك ، فإنه يفتقر عمومًا إلى قدرات اكتشاف الهجوم والقدرة على الاستجابة للهجمات الإلكترونية.

في المقابل ، يوفر برنامج MTD الرؤية في التهديدات الإلكترونية الموجهة إلى الأجهزة المحمولة. إنه أمر ضروري في تخفيف مخاطر الأمن المحمول أثناء الالتزام بالمؤسسة تفويضات الامتثال ، مثل HIPAA.

كيف يعمل الدفاع عن تهديدات الهاتف المحمول

عادة ما يعالج MTD التهديدات على مستويات الجهاز والتطبيق والشبكة.

مستوى الجهاز

على مستوى الجهاز ، تتحقق أداة MTD للمشكلات ، مثل ما إذا كانت الأجهزة تتطلب شاشات القفل و التشفير. يمكن لمنصة MTD أيضًا التحقق من الحالات الشاذة على مستوى الجهاز ، مثل استنزاف البطارية الناجم عن التطبيقات الضارة.

مستوى التطبيق

تم تصميم منصة MTD للكشف عن تسرب البيانات وغيرها من مشكلات الخصوصية على مستوى التطبيق. غالبًا ما تحدث تسرب البيانات عندما يكون للتطبيقات الوصول إلى البيانات في التطبيقات الأخرى. قد يكون هذا مشكلة عندما تعبر البيانات بين التطبيقات الشخصية والمعتمدة على الأعمال على الجهاز. تمنع بعض أدوات MTD أيضًا تثبيت تطبيقات معينة بناءً على ما وافق عليه.

مستوى الشبكة

يمكن لـ MTD مراقبة حزم الشبكة على مستوى الشبكة للبحث عن التهديدات المعروفة والشذوذ. وهذا يشمل الكشف هجمات رجل في الوسط أو تأمين جذب سوكيتات تجريد. يحدث تجريد SSL عندما تكون https يتم تخفيض الاتصال إلى اتصال غير آمن ، مما يتيح للمهاجمين جمع بيانات حساسة. يمكن لبرنامج MTD أيضًا تشفير حركة المرور تلقائيًا عند الاتصال بشبكة Wi-Fi مفتوحة.

استخدام منصات MTD الحديثة التعلم الآلي للكشف عن الحالات الشاذة في سلوك الجهاز والمستخدم والتطبيق لتحديد التهديدات.

الميزات الرئيسية لـ MTD

توفر تطبيقات وأدوات MTD مجموعة من الميزات ، بما في ذلك تلك الأساسية التالية:

- الكشف عن التهديد في الوقت الحقيقي. تقوم أداة MTD بمراقبة الأجهزة باستمرار للحصول على علامات التهديدات.

- التحليل السلوكي. يستخدم هذا النهج طرقًا مثل التعلم الآلي للكشف عن السلوكيات غير العادية على أجهزة Android و iOS.

- أمان شبكة قوي. هذا يحمي من اتصالات Wi-Fi غير الآمنة ويمنع الهجمات في الوسط.

- تقييم التطبيق والجهاز. هذا يحلل التطبيقات المثبتة وتكوينات الجهاز اكتشاف نقاط الضعف وضمان الامتثال لسياسات الأمن.

- تكامل أمن نقطة النهاية. يعمل هذا جنبًا إلى جنب مع أدوات الأمن السيبرانية الحالية لتوفير طبقة إضافية من الدفاع للجوال أمن نقطة النهاية.

- العلاج الآلي. يتخذ هذا إجراءً فوريًا ضد التهديدات المكتشفة ، مثل منع التطبيقات المشبوهة وتقييد وصول الشبكة.

- إنفاذ السياسة. يساعد هذا فرق تكنولوجيا المعلومات في تكوين سياسات الأمان لضمان اتباع أفضل الممارسات MTD.

ماذا يدافع MTD؟

حلول MTD تحمي المنظمات من مجموعة متنوعة من التهديدات الأمنية. فيما يلي بعض من أهم:

- البرامج الضارة والفدية.

- هجمات التصيد.

- شبكات غير مضمونة.

- ثغرات الجهاز.

- الوصول غير المصرح به.

- تسرب البيانات.

- أوراق الاعتماد المعرضة للخطر.

ما هي فوائد MTD؟

الفائدة الرئيسية لتبني MTD هي تحسين المنظمة بشكل عام الموقف الأمني. تقوم أداة MTD بتحليل الأجهزة المحمولة للمؤسسة وتوفر لها رؤى قابلة للتنفيذ لمعالجة نقاط الضعف المحتملة.

بالإضافة إلى ذلك ، تراقب الأداة الأجهزة باستمرار للكشف عن التهديدات واتخاذ إجراءات تصحيحية إذا لزم الأمر. تقلل المنظمات من فرص معاناة هجوم رانسومواري أو خرق أمني عندما تراقب الأجهزة ومعالجة نقاط الضعف المعروفة.

ما هي تحديات استخدام MTD؟

أحد أكبر التحديات المرتبطة ببرنامج MTD هو عدد أنواع الأجهزة التي يمكن للمستخدم أن يعمل منها. لكي تكون فعالة ، يجب أن تدعم أداة MTD جميع الأجهزة المحمولة المستخدمة في جميع أنحاء المؤسسة.

التحدي الآخر هو أن أداة MTD التي تم تطويرها بشكل سيء يمكن أن تحصل على طريق المستخدم أو استهلاك الكثير من طاقة البطارية ، مما يؤدي إلى تعطيل البرنامج. من الناحية المثالية ، يعمل برنامج MTD بصمت في الخلفية دون وضع تحميل مفرط على الجهاز.

بالإضافة إلى ذلك ، يكون MTD فعالًا فقط إذا كان دقيقًا. شاهد معظم المسؤولين مراقبة الشبكة الأدوات التي تولد حجمًا كبيرًا من التنبيهات أو تخلق إيجابيات كاذبة. على هذا النحو ، قد تتردد المؤسسة في نشر MTD حتى يتم إقناعها بأن الأداة يمكن أن توفر معلومات دقيقة ومفيدة دون التسبب تنبيه التعب.

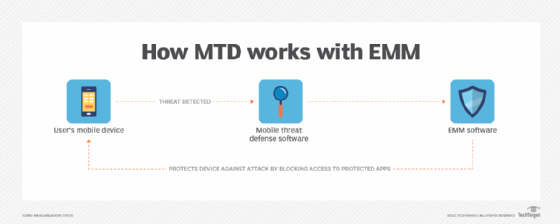

MTD وإدارة التنقل للمؤسسات

غالبًا ما يتم استخدام MTD بالاقتران مع برنامج إدارة تنقل المؤسسة. ايم يتيح البرنامج للمؤسسة تطبيق سياسات الأمان على الأجهزة المحمولة ، وإدارة التطبيقات وتطبيق التحديثات. يركز EMM على إدارة الأجهزة وإنفاذ السياسة ، بينما يحمي MTD من الهجمات الإلكترونية.

يجب أن تنظر استراتيجية أمن الأجهزة المحمولة في مجموعة من المخاطر المحتملة. ومع ذلك ، لا يغطي EMM جميع المخاطر الممكنة. لذلك ، يمكن للمؤسسة التي تستخدم EMM أيضًا تنفيذ MTD لجعل أجهزتها المحمولة أكثر أمانًا. في هذه الحالة ، قد تعتبر فرق تكنولوجيا المعلومات MTD امتدادًا لـ EMM.

أدوات للدفاع عن تهديدات الهاتف المحمول

هناك العديد من أدوات MTD. تقوم المنظمة عادة بتقييم احتياجاتها وأهدافها قبل تحديد واحدة. تقوم بعض الأدوات بإجراءات مختلفة وتتكامل مع منصات EMM المختلفة.

يجب على المؤسسة التأكد من أن أدائها المحدد تطابق المشكلات أو الفجوات في أمانها المحمول. يجب أن يوفر برنامج MTD أيضًا أكثر من مجرد برنامج Antimalware العام ؛ يجب أن يكون له حماية على مستوى الجهاز والتطبيق وشبكة. يجب أن تكون منصة MTD قادرة على تحليل سلوك المستخدم للحالات الشاذة ونقاط الضعف ، وكذلك التهديدات المعالجة. يجب أن تضمن المؤسسة التي تستخدم بالفعل EMM أو MDM أن برنامج MTD الخاص بها يمكن أن تدمج مع تقنيتها الحالية.

يتم نشر معظم برامج MTD من خلال بوابة سحابة وتنسيق مع MDM. يوصي Gartner بأن تنفذ المؤسسات برنامج MTD تدريجياً – نشره أولاً على الأجهزة التي ستستفيد أكثر من زيادة الأمن.

وفقا لجارتنرتستحق أدوات MTD التالية:

- فحص Point Harmony Mobile.

- Lookout Mobile Endpoint Security.

- Palo Alto Networks GlobalProtect.

- Sentinel One Singularity Mobile.

- Symantec Endpoint Protection Mobile.

الدفاع عن تهديدات الهاتف المحمول مهم في حماية المؤسسة من المخاطر الأمنية. تعرف على المزيد حول كيفية حماية أجهزة المؤسسات من البرامج الضارة.