خطوات استباقية لحماية العملاء من MFA الذي تم تكوينه بشكل خاطئ

ملخص تنفيذي

توفر المصادقة متعددة العوامل، أو MFA، للمستخدمين طبقة إضافية من الأمان عند تسجيل الدخول إلى تطبيقات الويب. متفوقًا على سابقتها، المصادقة الثنائية، في عام 2023، يعد MFA خيارًا قياسيًا لطبقة أخرى من الأمان للحسابات عبر الإنترنت. .

في مايو 2022، نشرت وكالة الأمن السيبراني وأمن البنية التحتية (CISA) تحذيرًا أمنيًا AA22-074A وصف كيف تعتبر التكوينات الافتراضية داخل تطبيقات MFA ثغرة أمنية. تم استخدام هذا التكتيك من قبل الجهات السيبرانية التي ترعاها الدولة الروسية في وقت مبكر من مايو 2021 في تسوية ناجحة لمنظمة أمريكية.

بناءً على هذه التوجيهات من CISA، فإن تمكنت AT&T Cybersecurity من الكشف والاستجابة قام مركز العمليات الأمنية (SOC) (MDR) بفحص استباقي عبر أسطول عملائنا واكتشف عميلاً كان يستخدم التكوين الافتراضي، والذي يمكن استغلاله. اتصل محللو SOC بالعميل لإبلاغهم بالمخاطر وقدموا توصيات حول كيفية تأمين شبكتهم.

تحقيق

بحث الأحداث

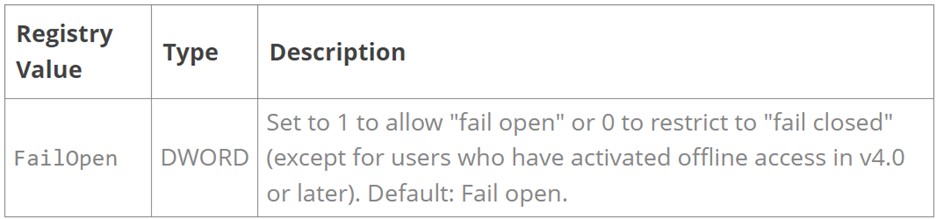

استخدم المحللون الأداة مفتوحة المصدر، Elastic Stack، للبحث في عملائنا عن “FailOpen”، وهو التكوين الافتراضي داخل تطبيقات MFA الذي يجعل الوصول غير المصرح به ممكنًا.

الحدث العميق

كشف البحث عن عميل تم تعيين تطبيق MFA الخاص به على FAILOPEN = 1، وهو الإعداد الذي يسمح لممثل ضار بتجاوز المصادقة عند استغلاله. يسمح إعداد “FailOpen” بمحاولة اتصال غير صحيحة، مما يسمح بعد ذلك بالوصول غير المقيد إلى حساب به هذا الإعداد على شبكة العميل.

مراجعة المؤشرات الإضافية

ومن هناك، ركز محللو SOC على البحث في بيئة العميل عن أي معلومات من شأنها تحديد أصول العملاء وحساباتهم المرتبطة والتي قد تشير إلى نشاط ضار ظاهريًا. واكتشفوا أن المستخدم المسؤول تم إدراجه كمسؤول داخل بيئة العميل.

إجابة

بناء التحقيق

فتح المحللون تحقيقًا لمعالجة التكوين الخاطئ في تطبيق الهاتف المحمول MFA وكذلك لتأكيد ما إذا كان النشاط المرتبط بالمستخدم المحدد مصرحًا به أم لا. وقد تضمن التحقيق شرحًا للثغرة الأمنية بالإضافة إلى ملخص لنشاط المستخدم المعني على الأصول المحددة خلال آخر 30 يومًا.

التفاعل مع العملاء

أنشأ المحللون تحقيقًا منخفض الخطورة، وهو ما يعني في هذه الحالة أنه لم يكن مطلوبًا منهم الاتصال بالعميل. (يحدد عملاء MDR لدينا متى وكيف تتواصل معهم SOC.)

ومع ذلك، لضمان معالجة المشكلة في الوقت المناسب، قام المحللون أيضًا بإخطار مجموعة صائدي التهديدات المخصصة للعميل، “The ForCE”، وتمت مراجعة التحقيق ومعالجته من قبل العميل.

في النهاية، لم يكشف التحقيق عن أي أحداث ضارة تتعلق بالتكوين الخاطئ، ولكنه يوضح كيف أن AT&T MDR SOC ليس فقط متفاعلًا ولكنه يعمل أيضًا بشكل استباقي لحماية عملائنا.