ما هو قانون تحديث أمن المعلومات الفيدرالي (FISMA)؟

ما هو قانون إدارة أمن المعلومات (FISMA)؟

قانون تحديث أمن المعلومات الفيدرالي (FISMA) هو تشريع أمريكي يحدد إطارًا من المبادئ التوجيهية ومعايير الأمان لحماية عمليات تكنولوجيا المعلومات الحكومية من التهديدات السيبرانية. تم التوقيع على إطار إدارة المخاطر هذا ومقاييسه ليصبح قانونًا كجزء من قانون الحكومة الإلكترونية لعام 2002، والذي تم تحديثه وتعديله لاحقًا في عام 2014.

منذ عام 2002، تم توسيع نطاق قانون FISMA ليطبق على وكالات الدولة التي تدير البرامج الفيدرالية بالإضافة إلى الشركات الخاصة ومقدمي الخدمات الذين لديهم عقود مع حكومة الولايات المتحدة. قد ينجم انخفاض التمويل الفيدرالي أو العقوبات الأخرى عن عدم الامتثال.

تم تقديم قانون الحكومة الإلكترونية لتحسين إدارة وأمن الخدمات والعمليات الحكومية الإلكترونية. كان الهدف منه أيضًا المساعدة في إدارة الإنفاق الفيدرالي حول أمن المعلومات. كان FISMA أحد أهم اللوائح في قانون الحكومة الإلكترونية لأنه يوفر طريقة لذلك تقليل مخاطر أمن البيانات الفيدرالية مع مجموعة من سياسات أمن المعلومات مع التأكيد على فعالية التكلفة.

ما الذي يتطلبه قانون FISMA؟

يتطلب قانون FISMA من الوكالات الفيدرالية والمنظمات الأخرى التي تنطبق عليها تطوير وتوثيق وتنفيذ القانون على مستوى الوكالة أمن المعلومات البرامج. وينبغي أن تكون هذه البرامج قادرة على حماية المعلومات الحساسة والسرية. يصف القانون أيضًا مسؤوليات المعهد الوطني للمعايير والتكنولوجيا (نيست) ومكتب الإدارة والميزانية (OMB).

نسخة 2014 من القانون تتقاسم مكتب الإدارة والميزانية ووكالة الأمن السيبراني وأمن البنية التحتية التابعة لوزارة الأمن الداخلي الإشراف على العمليات الفيدرالية. الأمن الإلكتروني البرامج. تم اقتراح تحديث لنظام FISMA في عام 2023 ولكن لم يوافق عليه الكونجرس. ومن بين مقترحاتها مطالبة الوكالات الفيدرالية بالإبلاغ عن جميع حوادث الأمن السيبراني والقيام بانتظام بأنشطة الأمن السيبراني الموحدة.

بموجب قانون FISMA، يجب على كبار مسؤولي المعلومات (CIOs) والمفتشين العامين وغيرهم من مسؤولي الوكالة إجراء مراجعات سنوية لبرنامج أمن المعلومات الخاص بالوكالة وإبلاغ مكتب الإدارة والميزانية بهذه المراجعات. تصدر هذه الوكالة وثيقة توجيه FISMA سنوية بعنوان إرشادات السنة المالية 2024 بشأن المتطلبات الفيدرالية لأمن المعلومات وإدارة الخصوصية، الذي يغطي متطلبات إعداد تقارير الأمن السيبراني للوكالة. وثيقة تكميلية أخرى بعنوان السنة المالية 2024 مقاييس FISMA CIO، يوفر أسئلة مطلوبة من الوكالات الإجابة عليها بموجب إرشادات FISMA.

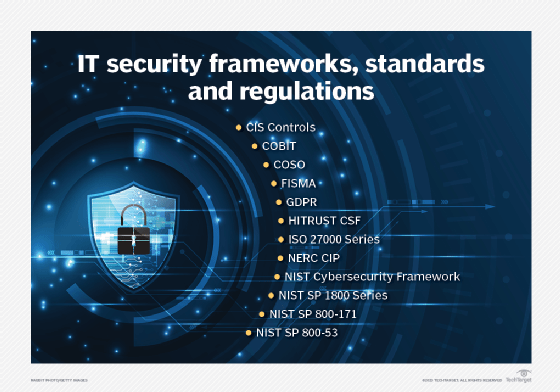

تقوم NIST بتطوير المعايير والإرشادات، مثل الحد الأدنى من متطلبات الأمان والضوابط اللازمة للتوافق مع FISMA. نيست SP 800-53 القس 5: ضوابط الأمن والخصوصية لأنظمة المعلومات والمنظمات يحدد عناصر التحكم اللازمة للتوافق مع FISMA.

كيف يعمل الامتثال FISMA؟

يقوم FISMA بتعيين المسؤوليات لمختلف الوكالات لضمان أمان البيانات في الحكومة الفيدرالية. يتطلب القانون الفيدرالي من مسؤولي البرامج ورئيس كل وكالة إجراء مراجعات سنوية لبرامج أمن المعلومات، بهدف إبقاء المخاطر عند مستويات مقبولة محددة أو أقل منها بطريقة فعالة من حيث التكلفة وفي الوقت المناسب وبكفاءة.

يحدد NIST الخطوات المطلوبة للتوافق مع FISMA على النحو التالي:

- تصنيف المخاطر. يجب تصنيف أنظمة المعلومات على أساس الأهداف التي توفر مستوى مناسبًا من الأمان. ويجب أن يتم التصنيف حسب ترتيب مستوى المخاطر وأين معلومات حساسة يتمتع بمستوى عالٍ من الأمان.

- حدد الحد الأدنى من الضوابط الأساسية. يجب أن تفي الأنظمة الفيدرالية بالحد الأدنى من متطلبات الأمان. ليس كل السيطرة الامنية يجب الوفاء بها، فقط تلك الأكثر صلة بالمنظمة المحددة والأنظمة التي تستخدمها.

- توثيق الضوابط. وينبغي الاحتفاظ بجرد لجميع المعلومات والأنظمة المستخدمة وكذلك الواجهات بين الأنظمة والشبكات. وينبغي أيضًا الاحتفاظ بالوثائق المتعلقة بالضوابط الأساسية المستخدمة لحماية هذه الأنظمة. وينبغي بعد ذلك تنفيذ الضوابط الأمنية على أنظمة المعلومات المناسبة.

- تحسين الضوابط باستخدام إجراء تقييم المخاطر. تقييم المخاطر يجب القيام به للتحقق من صحة الضوابط الأمنية وتحديد ما إذا كانت هناك حاجة إلى أي ضوابط أخرى. تقوم المنظمات بتقييم فعالية الضوابط الأمنية بمجرد تنفيذها.

- المراجعة سنويًا. ويجب إجراء المراجعات الأمنية السنوية من قبل مسؤولي البرنامج ورؤساء الوكالات للحصول على الشهادة. تثبت الشهادة أن النظام معتمد. التصديق والاعتماد هي مُعرف في NIST SP 800-37: إطار إدارة المخاطر لنظم المعلومات والمنظمات.

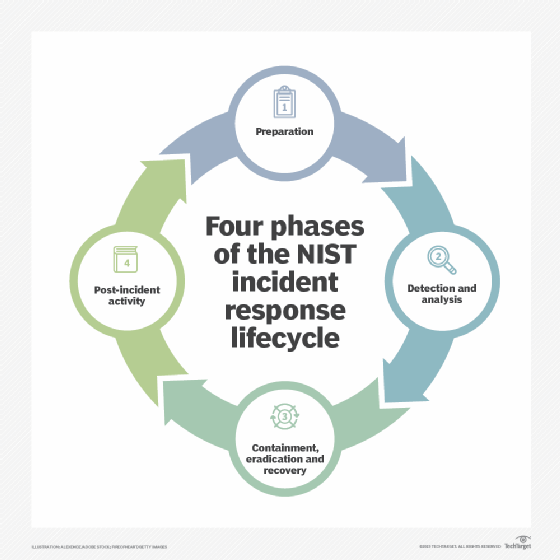

- مراقبة الضوابط الأمنية بشكل مستمر. مطلوب أنظمة معتمدة لمراقبة الأنظمة. وهذا يساعد المؤسسات على الاستجابة بسرعة للحوادث الأمنية أو اختراق البيانات.

- تحديث الوثائق عند إجراء التغييرات. يجب أن تتضمن التحديثات تقارير الحالة، إدارة التكوين والضوابط الأمنية، وأي تغييرات يتم إجراؤها على النظام.

أفضل ممارسات الامتثال FISMA

تتضمن بعض الأساليب المفيدة لضمان الامتثال لنظام FISMA والاحتفاظ بالأدلة لعمليات التدقيق ما يلي:

- ابق على اطلاع بجميع معايير FISMA وNIST الجديدة القواعد الارشادية، مثل ال إطار الأمن السيبراني NIST.

- احتفظ بسجلات مفصلة لأنشطة الامتثال FISMA، مثل الخطوات المتخذة للحفاظ على الامتثال.

- تصنيف البيانات بناءً على مستوى حساسيتها عند إنشائها. وهذا سيضمن التعامل مع المعلومات الحساسة بشكل آمن.

- تشفير بيانات حساسة. يمكن استخدام أداة للقيام بذلك تلقائيًا بناءً على مستويات التصنيف.

عقوبات عدم الامتثال لـ FISMA

يجب على الوكالات التي لا تلتزم بمتطلبات FISMA إرسال تقارير إلى مكتب الإدارة والميزانية (OMB) توضح سبب عدم امتثالها. ويجب عليهم أيضًا توضيح الإجراءات التصحيحية التي يتخذونها وتقديم خطة عمل تصحيحية لتحقيق الامتثال.

يمكن أن يفقد المتعاقدون من القطاع الخاص الذين يعملون مع الوكالات الفيدرالية ووكالات الولايات التمويل إذا اعتبروا غير ممتثلين. ويمكن أيضًا منعهم من الحصول على عقود مستقبلية.

إيجابيات وسلبيات FISMA

يعد FISMA نقطة انطلاق جيدة لتنفيذ الإجراءات الأمنية. ويوفر المزايا التالية:

- زيادة أمن المعلومات لكل من الوكالات الفيدرالية وحكومات الولايات.

- سياسات أمنية أفضل داخل القطاع الخاص الشركات التي تعمل مع الوكالات الفيدرالية وحكومات الولايات.

- المزيد من الضوابط الأساسية والخطط الأمنية.

- قدرة أفضل على الاستجابة لنقاط الضعف.

- المراقبة المستمرة لضمان الحفاظ على الحد الأدنى من الأمن والاستجابة للتهديدات.

- المرونة في التنفيذ.

ومع ذلك، هناك مخاوف بشأن قانون FISMA:

- قد يكون من الصعب مشاركة معلومات الأمن السيبراني بين الوكالات.

- لا تواكب تحديثات FISMA دائمًا التهديدات الجديدة.

- يقيس FISMA التخطيط الأمني بدلاً من أمن المعلومات الفعلي.

- يمكن أن تكون عناصر التحكم مربكة ويسهل الخلط بينها وبين بعضها البعض.

بالنسبة لمعظم المؤسسات، من الأفضل استخدام FISMA كنقطة بداية لتنفيذ إجراءات الأمان وبرنامج الأمان.

تعلم كل شيء عن أمن البيانات – بما في ذلك ما هو مطلوب، والأدوات والتقنيات المستخدمة، وأفضل الممارسات التي يجب اتباعها – في دليلنا الشامل.