ظهور المزيد من البيانات المسروقة في هجمات MOVEit لعام 2023

بعد ثمانية عشر شهرًا من وقوع حادث سيبراني كبير تعرضت له مئات المنظمات ضحية لعصابة الفدية التي استغلت ثغرة أمنية في حقن SQL في منتج نقل الملفات MOVEit Transfer التابع لشركة Progress Software، ظهر العديد من الضحايا الجدد، بما في ذلك شركة Amazon العملاقة للتكنولوجيا، والتي أكدت تسرب بيانات أكثر من مليوني موظف لديها.

CVE-2023-34362 عبارة عن ثغرة أمنية حرجة لإدخال SQL في أداة نقل MOVEit، والذي تم تصحيحه في نهاية مايو 2023، ولكن لسوء الحظ، ليس قبل أن تتمكن عملية برنامج الفدية Cl0p/Clop من استخدامه لتنظيم خرق جماعي للمؤسسات في جميع أنحاء العالم.

وكان من بين الضحايا في المملكة المتحدة هيئة الإذاعة البريطانية (بي بي سي)، وشركة بوتس، والخطوط الجوية البريطانية، وجميعها تعرضت للاختراق عبر كشوف المرتبات والموارد البشرية المتخصصة في تكنولوجيا المعلومات Zellis.

هذا الأسبوع، باحثون في هدسون روك نشرت تفاصيل عن تسرب كبير للبيانات تؤثر على ما لا يقل عن 25 منظمة، ويتم تنسيقها بواسطة ممثل يستخدم المقبض Nam3L3ss، والذي قام بنشرها في منتدى إجرامي إلكتروني سري بتنسيق CSV.

وفقًا لألون جال من هدسون روك، تتضمن البيانات سجلات الموظفين من الشركات الكبرى بما في ذلك HP، وHSBC، وLenovo، وOmnicom، وUrban Outfitters، وBritish Telecom، وMcDonalds، ولكن بهامش كبير، الشريحة الأكبر من البيانات – ما مجموعه أكثر من 2.8 مليون سجل – لقد جاء من الأمازون.

وقال جال إن مجموعة البيانات تضمنت معلومات الاتصال وبيانات حول الأدوار التنظيمية والمهام الإدارية داخل أمازون، والتي يمكن أن تعرض الموظفين لخطر الهندسة الاجتماعية وهجمات التصيد المصممة خصيصًا.

كتب جال: “تمكن باحثو Hudson Rock من التحقق من صحة البيانات من خلال الإسناد الترافقي لرسائل البريد الإلكتروني من التسريبات إلى الملفات الشخصية للموظفين على LinkedIn، ورسائل البريد الإلكتروني الموجودة في حالات عدوى سرقة المعلومات حيث كان موظفون في الشركات المتضررة متورطين”.

وفي بيان تم توزيعه على وسائل الإعلام، أكد آدم مونتغمري، كبير مديري العلاقات العامة في أمازون، صحة الاختراق.

“لقد تم إخطارنا بشأن حدث أمني في أحد موردي إدارة الممتلكات لدينا والذي أثر على العديد من عملائه بما في ذلك أمازون. وقال مونتغمري: “معلومات أمازون الوحيدة المعنية هي معلومات الاتصال الخاصة بعمل الموظفين، على سبيل المثال عناوين البريد الإلكتروني للعمل وأرقام هواتف المكتب ومواقع البناء”.

وقال: “تظل أنظمة أمازون وAWS آمنة ولم نشهد أي حدث أمني”.

ولم تذكر أمازون اسم المنظمة التي تأثرت من خلالها.

رابط ل Cl0p؟

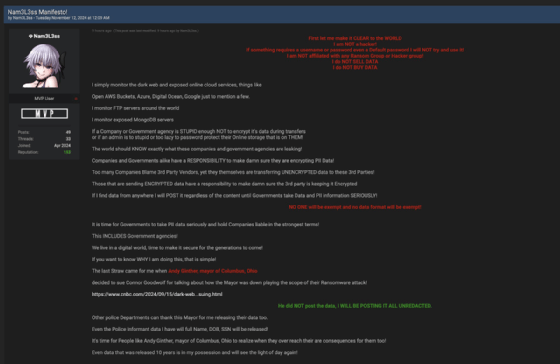

في لقطات الشاشة للمشاركات التي نشرها Nam3Less، والتي تمت مشاركتها مع Computer Weekly بواسطة الباحثين في كشاف سايبرادعى الممثل أنهم ليسوا من المتسللين ولا ينتمون إلى أي مجموعة برامج فدية. وقالوا أيضًا إنهم لم يشتروا أو يبيعوا البيانات، بل قاموا بمراقبة الويب المظلم والخدمات الأخرى المكشوفة بما في ذلك AWS Buckets وAzure Blobs وخوادم MongoDB وما شابه.

قال Nam3L3ss: “إذا كانت شركة أو وكالة حكومية غبية بما يكفي لعدم تشفير بياناتها أثناء عمليات النقل، أو إذا كان المسؤول غبيًا جدًا أو كسولًا جدًا بحيث لا يتمكن من حماية كلمة المرور الخاصة بمخزنه عبر الإنترنت، فهذا يعني أنه موجود عليه”. “يجب أن يعرف العالم بالضبط ما تقوم هذه الشركات والهيئات الحكومية بتسريبه”.

من غير الواضح ما إذا كان لدى Nam3L3ss أي صلة بعصابة برامج الفدية Cl0p أم لا ولم يتم تأكيدها بعد. على الرغم من تأكيداتهم الخاصة، يجب دائمًا التعامل مع التصريحات التي يدلي بها ممثلو التهديد بعين الشك. من الممكن أن يكون Nam3L3ss عضوًا تابعًا أو شريكًا للعصابة بسهولة، ولكن من المحتمل أيضًا أنهم حصلوا على البيانات عبر وسائل أخرى.

“يدعي الممثل Nam3L3ss أنهم ليسوا متسللين وأنهم يشاركون فقط البيانات التي قاموا بتنزيلها من مصادر أخرى. كما ترون من البيان الذي شاركوه على BreachForums يوم الثلاثاء 12 نوفمبر 2024، فإنهم يزعمون أن دافعهم ليس تحقيق مكاسب مالية، ولكن بسبب الرغبة في مساءلة الحكومات والشركات عن حماية بيانات المواطنين. فلاد ميرونيسكو.

“أحد مصادر البيانات التي يستخدمها الفاعل عادةً هي المعلومات التي تم نشرها على مواقع تسريب برامج الفدية. على سبيل المثال، الكثير من البيانات التي يشاركها Nam3L3ss، بما في ذلك هذه أمازون يبدو أن البيانات تأتي من ضحايا هجمات MOVEit من العام الماضي، والتي نظمتها مجموعة برامج الفدية Cl0p. لا يبدو أن Nam3L3ss مرتبط بـ Cl0p أو أي مجموعة من برامج الفدية، ولكنه ببساطة يعيد مشاركة البيانات التي عثروا عليها.

وتابع ميرونيسكو: “صحيح أن الممثل لا يبيع هذه البيانات، بل ينشرها مجانًا أو مقابل رصيد في المنتدى. ومع ذلك، هذا لا يعني عدم حدوث أي ضرر؛ إن نشر البيانات مجانًا في BreachForums سيضعها في أيدي عدد كبير من المتسللين الذين يمكنهم استخدامها لمجموعة واسعة من الأغراض الشائنة.

الويب المظلم

كيفن روبرتسون، الرئيس التنفيذي للعمليات في الفطنة سايبروقال: “يُظهر هذا التسرب كيف تشق البيانات طريقها عبر الويب المظلم، وغالبًا ما تظهر مرة أخرى في الأخبار بعد فترة طويلة من حدوث الانتهاكات، وغالبًا ما تكون في أيدي مهاجمين آخرين.

“سيطر خرق MOVEit على عناوين الأخبار في العام الماضي بعد أن أثر على آلاف المنظمات ومليارات من بيانات الأشخاص. لقد كان هذا أحد الأمثلة الأولى لهجوم سلسلة التوريد العالمية الذي أصبح كبيرًا جدًا حتى أن مرتكبيه، Cl0p، كافحوا لاستيعاب حجم البيانات التي تم اختراقها.

“لم يحظى الهجوم بأي تغطية إعلامية هذا العام كما حصل في العام الماضي، ولكن هذا التحديث الأخير يوضح أن المهاجمين يواصلون تحقيق الدخل من البيانات. ولا يُعتقد أن Nam3L3ss كان جزءًا من هجوم MOVEit الأولي، لكن بعض بياناته وصلت إلى أيديهم، مما يوفر دليلاً على كيفية تسويق البيانات المسروقة عبر الويب المظلم.