ما هو توزيع مفتاح الكم؟ شرح QKD

توزيع مفتاح الكم (QKD) هو طريقة اتصال آمنة للتبادل التشفير مفاتيح معروفة فقط بين الأطراف المشتركة. يستخدم الخصائص الموجودة في الفيزياء الكمومية لتبادل مفاتيح التشفير بطريقة يمكن إثباتها وآمنة.

يمكّن QKD طرفين من إنتاج ومشاركة مفتاح يستخدم لتشفير الرسائل وفك تشفيرها. على وجه التحديد ، QKD هي طريقة توزيع المفتاح بين الأطراف.

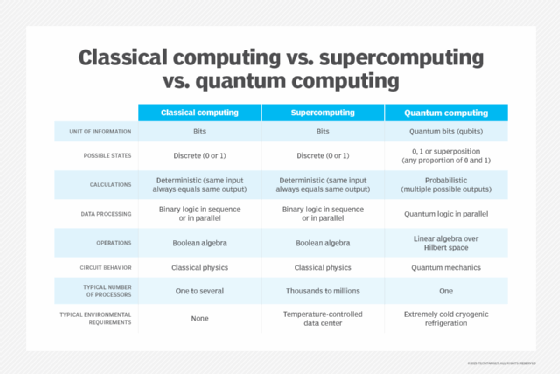

يعتمد التوزيع الرئيسي على مقياس تقليدي على المفتاح العام الأصفار ، التي تستخدم الحسابات الرياضية المعقدة وتتطلب قدرا باهظًا من قوة المعالجة لكسره. ومع ذلك ، تواجه جدوى الأصفار الرئيسية العمومية العديد من القضايا ، مثل التنفيذ المستمر لاستراتيجيات جديدة لمهاجمة هذه الأنظمة ، ومولدات الأرقام العشوائية الضعيفة والتقدم العام في الحوسبة. فضلاً عن ذلك، الحوسبة الكم سيجعل معظم استراتيجيات تشفير المفاتيح العامة اليوم غير آمنة.

يختلف QKD عن التوزيع الرئيسي التقليدي لأنه يستخدم نظامًا كميًا يعتمد على القوانين الأساسية والأساسية للطبيعة لحماية البيانات ، بدلاً من الاعتماد على الرياضيات. على سبيل المثال ، تنص نظرية عدم الاستفادة من أنه من المستحيل إنشاء نسخ متطابقة من حالة كمية غير معروفة ، والتي تمنع المهاجمين من ببساطة نسخ البيانات بالطريقة نفسها التي يمكنهم بها نسخ حركة مرور الشبكة اليوم.

بالإضافة إلى ذلك ، إذا كان المهاجم يزعج أو ينظر إلى النظام ، فإن النظام يتغير بطريقة تعرفها الأطراف المعنية. هذه عملية ليست عرضة لزيادة قوة المعالجة.

كيف يعمل توزيع مفتاح الكم؟

يعمل QKD عن طريق نقل العديد من جزيئات الضوء ، أو فوتونات، على الكابلات البصرية الألياف بين الأطراف. كل فوتون لديه حالة كمية عشوائية ، مجتمعة ، تم إرسال الفوتونات التي تم إرسالها مجموعة من تلك والأصفار. يسمى هذا الدفق من تلك والأصفار Qubits – ما يعادل البتات في نظام ثنائي.

عندما يصل الفوتون إلى نهايته المتلقي ، فإنه يسافر عبر خائن شعاع ، والذي يفرض الفوتون على اتخاذ مسار أو آخر بشكل عشوائي في جامع الفوتون. يستجيب المتلقي بعد ذلك للمرسل الأصلي ببيانات بخصوص تسلسل الفوتونات المرسلة ، ثم يقارن المرسل ذلك مع باعث الذي أرسل كل فوتون.

يتم التخلص من الفوتونات في جامع الشعاع الخطأ ؛ ما تبقى هو تسلسل محدد من البتات. يمكن بعد ذلك استخدام تسلسل البت هذا كمفتاح لتشفير البيانات. تتم إزالة أي أخطاء وتسرب البيانات أثناء مرحلة تصحيح الخطأ وخطوات ما بعد المعالجة الأخرى. تأخير التضخيم الخصوصية هو خطوة أخرى لما بعد المعالجة التي تزيل أي معلومات قد اكتسبها التنصت حول المفتاح السري النهائي.

أنواع توزيع مفتاح الكم

هناك العديد من الأنواع المختلفة من QKD ، لكن الفئتين الرئيسيتين هما بروتوكولات الإعداد والقياس والبروتوكولات القائمة على التشابك:

- تحضير بروتوكولات ومقياس التركيز على قياس حالات الكم غير المعروفة. يمكن استخدامها للكشف عن التنصت وتحديد مقدار البيانات التي من المحتمل أن يتم اعتراضها.

- البروتوكولات القائمة على التشابك ركز على الحالات الكمومية التي يتم فيها ربط كائنين معًا ، وتشكيل حالة كمية مجتمعة. مفهوم التشابك يعني أن قياس كائن واحد يؤثر على الآخر. إذا وصلت التنصت على عقدة موثوقة مسبقًا وتغيير شيء ما ، فإن الأطراف الأخرى المعنية تعرف.

عن طريق تنفيذ التشابك الكمومي أو تراكب الكم، عملية محاولة مراقبة الفوتونات تغير النظام ، مما يجعل التسلل يمكن اكتشافه.

تشمل أنواع أخرى أكثر تحديدًا من QKD QKD المتغير المنفصل (DV-QKD) والمتغير المستمر QKD (CV-QKD):

- DV-QKD يشفر المعلومات الكمومية في المتغيرات باستخدام كاشف الفوتون لقياس حالات الكم. مثال على بروتوكول DV-QKD هو بروتوكول BB84.

- CV-QKD يشفر المعلومات الكمومية على رباع السعة والمرحلة من الليزر ، وإرسال الضوء إلى جهاز الاستقبال. يستخدم بروتوكول Silberhorn هذه الطريقة.

فيما يلي أمثلة لبروتوكولات QKD:

- BB84.

- Silberhorn.

- دولة شرك.

- KMB09.

- E91.

تحديات توزيع مفتاح الكم

QKD لديه التحديات الأساسية الثلاثة التالية:

- تكامل أنظمة QKD في البنية التحتية الحالية.

- المسافة التي يمكن أن تسافر فيها الفوتونات.

- استخدام QKD في المقام الأول.

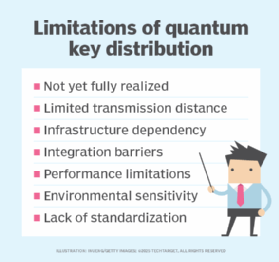

من الصعب تنفيذ بنية تحتية مثالية لـ QKD. على الرغم من أنها آمنة تمامًا من الناحية النظرية ، فإن العيوب في أدوات مثل أجهزة الكشف عن الفوتون الواحدة تخلق نقاط الضعف في الأمان. لذلك ، من المهم النظر في تحليل الأمن.

عادة ما تكون الكابلات البصرية الألياف الحديثة محدودة في مدى قدرتها على تحمل فوتون. غالبًا ما يكون النطاق أكثر من 100 كيلومتر (كم). تمكنت بعض المجموعات والمنظمات من زيادة هذا النطاق لتنفيذ QKD. عملت جامعة جنيف وكورنينج شركة ، على سبيل المثال ، لبناء نظام قادر على حمل فوتون على بعد 307 كم في ظل ظروف مثالية. أطلقت Quantum Xchange PHIO ، وهي شبكة QKD في الولايات المتحدة قادرة على تقديم مفاتيح الكم مسافة غير محدودة واضحة باستخدام نظام توصيل براءة اختراع خارج النطاق يسمى Phio Trusted Xchange.

تحد آخر من QKD هو أنه يعتمد على إنشاء قناة اتصال مصادقة بشكل كلاسيكي. هذا يعني أن أحد المستخدمين المشاركين تبادل بالفعل مفتاح متماثل في المقام الأول ، مما يخلق مستوى كافًا من الأمان.

يمكن بالفعل جعل النظام آمنًا بما فيه الكفاية بدون QKD باستخدام معيار تشفير متقدم آخر. نظرًا لأن استخدام أجهزة الكمبيوتر الكمومية يصبح أكثر تواتراً ، ومع ذلك ، فإن إمكانية استخدام المهاجم الحوسبة الكمية ل كسر في طرق التشفير الحالية يرتفع – مما يجعل QKD أكثر صلة.

أحد أهم التحديات التي يواجهها QKD هي أنها لم تعمل بعد بشكل كامل. حاليًا ، لا يزال QKD تجريبيًا إلى حد كبير ولديه لم يتم تبنيها على نطاق واسع ما وراء اختيار البحوث والتطبيقات الحكومية. مثل الكثير من الحوسبة الكمومية ، فإن حالتها التشغيلية الحالية محدودة من حيث الوظيفة. لا تتوافق حلول الأمن السيبراني الحالية بسهولة مع أنظمة QKD ، والتي يمكن أن تعقد النشر. وبالمثل ، لا تزال المعايير العالمية لبروتوكولات QKD وقابلية التشغيل البيني قيد التطوير.

أمثلة التنفيذ

تم العمل على QKD وتنفيذه لفترة طويلة نسبيًا من الزمن. فيما يلي بعض الأمثلة:

- في عام 2007 ، استخدم مختبر لوس ألاموس الوطني والمعهد الوطني للمعايير والتكنولوجيا بروتوكول BB84 على الألياف الضوئية 148.7 كم.

- في عام 2005 ، استخدمت جامعة جنيف وكورنينج شركة الألياف البصرية من 307 كم.

- تعاونت جامعة كامبريدج وتوشيبا في صنع نظام QKD عالي القيمة باستخدام بروتوكول BB84.

- تعاونت جامعة بكين وجامعة بكين للوظائف والاتصالات السلكية واللاسلكية في إنشاء نظام QKD.

- في عام 2017 ، قامت جامعة العلوم والتكنولوجيا في الصين بقياس الفوتونات المتشابكة التي تزيد عن 1203 كم.

- تعاونت الصين ومعهد البصريات الكمومية والمعلومات الكمومية في فيينا لإنشاء قناة كمية بين الموقعين.

- تم إطلاقها في عام 2004 وتم تشغيلها حتى عام 2007 ، وكالة Defense Advanced Projects Network كانت شبكة QKD ذات 10 عقود تم تطويرها من خلال تعاون بين كيانات متعددة ، مثل جامعة بوسطن وجامعة هارفارد و IBM Research.

- في عام 2018 ، أطلقت Quantum Xchange أول شبكة كمية في الولايات المتحدة ، حيث تقدم 1000 كم من كابلات الألياف الضوئية و 19 مراكز ملوكية على طول مراكز بوسطن إلى واشنغتون ، العاصمة ، ممر ومترو.

- في فبراير 2019 ، أصدر معهد معايير الاتصالات الأوروبية واجهة قياسية للأجهزة والتطبيقات لتلقي مفاتيح الكم لجعل أنظمة QKD أسهل في النشر.

كما بدأت الشركات التجارية ، مثل ID Quantique و Toshiba و Quintessencelabs و Magiq Technologies ، في تقديم أنظمة QKD التجارية. بالإضافة إلى ذلك ، تقوم طوكيو باختبار شبكة QKD الخاصة بها.

أساليب هجوم QKD

على الرغم من أن QKD آمن من الناحية النظرية و إطار الشبكات الكمومية يجعل القرصنة صعبة، تطبيقات غير كاملة من QKD لديها القدرة على المساومة على الأمان. تم اكتشاف تقنيات خرق أنظمة QKD في تطبيقات الحياة الواقعية. على سبيل المثال ، على الرغم من أن بروتوكول BB84 يجب أن يكون آمنًا ، إلا أنه لا توجد وسيلة لتنفيذها تمامًا.

تم وضع هجوم إعادة تعيين المرحلة لإنشاء الباب الخلفي للتنصت. يستفيد الهجوم من حقيقة أن أحد أعضاء حزب واحد يجب أن يسمح للإشارات بالدخول والخروج من أجهزتهم. تستفيد هذه العملية من الطرق المستخدمة على نطاق واسع في العديد من أنظمة QKD التجارية.

طريقة هجوم أخرى هي الهجوم الذي تقسم رقم الفوتون. في إعداد مثالي ، يجب أن يكون أحد المستخدمين قادرين على إرسال فوتون واحد في وقت واحد إلى المستخدم الآخر. معظم الوقت ، ومع ذلك ، يتم إرسال فوتونات مماثلة إضافية. يمكن اعتراض هذه الفوتونات دون معرفة أي من الطرفين. يستفيد هجوم تقسيم رقم الفوتون من هذا.

لمكافحة هذا النوع من الهجوم ، تم تنفيذ تحسن في بروتوكول BB84 – يسمى شرك الدولة QKD – التي تستخدم مجموعة من إشارات Decoy مختلطة مع إشارة BB84 المقصودة ، مع تمكين كلا الطرفين من اكتشاف ما إذا كان التنصت يستمع.

تاريخ توزيع المفتاح الكمومي

بدأت QKD بالاقتراح الأول للتشفير الكمومي في السبعينيات عندما توصل ستيفن ويسنر في جامعة كولومبيا إلى فكرة الترميز الكمي. تم نشر ورقة Wiesner في عام 1983. قدم تشارلز هـ. بينيت لاحقًا مفهوم التواصل الآمن ، واستنادا إلى أفكاره على عمل ويسنر. توصل Bennett أيضًا إلى BB84 – أول بروتوكول تشفير الكم – الذي عمل باستخدام حالات غير قاسية. في عام 1990 ، اكتشف Artur Ekert طريقة أخرى لـ QKD ، واستند إلى فكرته حول تشابك الكم.

مستقبل توزيع المفتاح الكمومي

من المتوقع أن يلعب توزيع المفتاح الكمومي دورًا مهمًا في الجيل التالي من الاتصالات الآمنة مع تطور كل من التطورات الحوسبة الكمومية وتهديدات الإنترنت. حاليًا ، يكتسب QKD المستندة إلى الأقمار الصناعية الاهتمام كوسيلة قابلة للحياة للتغلب على قيود المسافة ، مما يتيح شبكات التبادل الرئيسية العالمية. إلى جانب تشفير ما بعد الربع وغيرها من حلول الأمن السيبراني المتطورة ، قد تصبح QKD مكونًا أساسيًا للبنية التحتية الآمنة الكمومية في السنوات القادمة.

تم تشكيل مجموعة العمل الأمنية الآمنة من قبل تحالف الأمن السحابي لتعزيز اعتماد التقنيات الجديدة التي تساعد على اعتماد الحوسبة الكمية بوتيرة ثابتة. يتم العمل على التكنولوجيا الجديدة لتحسين معدلات البيانات المرتفعة وزيادة المسافة الفعالة الإجمالية لـ QKD. بدأت QKD في استخدامها على نطاق أوسع في بيئة تجارية ، مع شبكات وشركات جديدة تقدم أنظمة QKD التجارية.

توزيع مفتاح الكم هو تقنية تعتمد على الحوسبة الكمومية. يتعلم كيف تؤثر الحوسبة الكمية على التشفير.