ما هو هجوم التحقق من صحة المدخلات؟

هجوم التحقق من صحة المدخلات هو أي ضار الهجوم الإلكتروني يتضمن ذلك مهاجمًا يدخل معلومات غريبة أو مشبوهة أو غير آمنة في حقل إدخال المستخدم العادي لنظام الكمبيوتر المستهدف. تحدث مثل هذه الهجمات عندما يدخل المهاجم عن قصد المعلومات في نظام أو تطبيق لاستغلال نقاط الضعف في النظام.

يمكن أن تمنح هجمات التحقق من صحة المدخلات الناجحة المتسللين والمجرمين الإلكترونيين الوصول غير المصرح به إلى شبكة الكمبيوتر الخاصة بالمؤسسة. قد تتضمن النتائج أعطال النظام وخرق بيانات حساسة أو صارجة تجارية، وضع سرية وسلامة وتوافر للخطر.

https://www.youtube.com/watch؟v=nr4zzn5vufi

كيف تعمل هجمات التحقق من صحة المدخلات

عندما يتم التحقق من صحة مدخلات المستخدم بشكل غير كاف أو غير التحقق من صحة ، يمكن للجهات الفاعلة التهديد تنفيذ هجمات التحقق من صحة المدخلات. يستغل هؤلاء الخصوم هذا الضعف ويدخلون المدخلات الضارة في نظام الكمبيوتر ، مع العلم أن النظام لن يتحقق من صحة المدخلات ، وأقل حظرًا عليه. يمكنهم استخدام أنواع مختلفة من المدخلات الخبيثة ، بما في ذلك التعليمات البرمجية والبرامج النصية والأوامر ، لإطلاق هجمات التحقق من صحة المدخلات ، والتي يمكن أن تؤثر جميعها على وظائف النظام أو تؤدي إلى انتهاكات البيانات.

عندما يقوم أحد التطبيقات أو المستخدم بإدخال المعلومات كجزء من هجوم إدخال المستخدم ، يمكن أن يجعل الكمبيوتر عرضة للتغييرات غير المصرح بها والأوامر المدمرة. يمكن أن يتراوح نوع البيانات غير الآمنة التي تم إدخالها في النظام من الكلمات البسيطة إلى التعليمات البرمجية الضارة إلى هجمات المعلومات ذات النطاق الهائل.

تأثير هجمات التحقق من صحة المدخلات

النظر في تطبيق الويب لمؤسسة مالية.

بدون بروتوكولات التحقق من صحة الإدخال الصارمة ، أ ممثل التهديد يمكن إدراج إدخال يحتوي على رمز ضار في التطبيق. هذا يتسبب في كسر وظيفة التطبيق ، مما قد يؤثر على تجربة المستخدم من المستخدمين الحقيقيين. يمكن أن يسبب أيضا تدفق العازلةوالتي يمكن أن تؤدي إلى فساد البيانات ، حل وسط النظام و رفض الخدمة للمستخدمين الشرعيين.

علاوة على ذلك ، إذا نجحت ، فقد يسمح الهجوم للمهاجم بتنفيذ أوامر غير مصرح بها مصممة لإلحاق الأذى بالمؤسسة أو مستخدميها. قد يكون المهاجمون قادرين أيضًا على الوصول غير المصرح به إلى البيانات المالية الحساسة للمستخدمين ، والتي قد يسرقونها بعد ذلك لأغراض ضارة أخرى ، مثل سرقة الهوية أو الابتزاز.

أي من هذه يمكن أن يكون لها عواقب وخيمة على منظمة متأثرة. قد يؤدي الهجوم والانتهاك اللاحق للبيانات إلى خسائر مالية شديدة. يمكن أن يآكل أيضًا ثقة العملاء وزيادة التدقيق التنظيمي. في بعض الحالات ، يجوز للمنظمين فرض غرامات أو بدء إجراءات قانونية ضد المنظمة.

أنواع هجمات التحقق من صحة المدخلات

هجوم التحقق من صحة المدخلات هو مصطلح واسع يتضمن العديد من أنواع الهجمات المختلفة. بعض أنواع الهجوم الأكثر شيوعًا هي ما يلي:

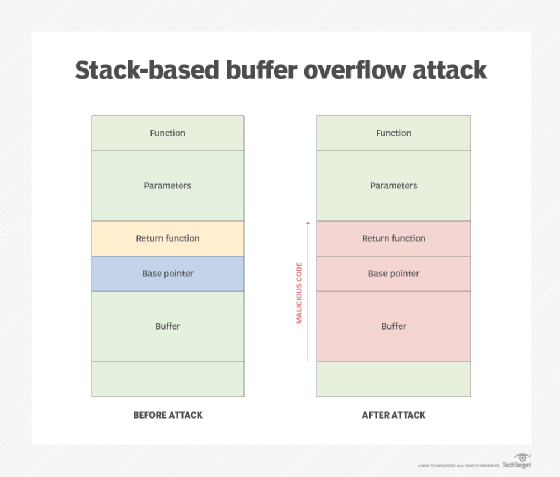

- عازلة فائض الهجمات. في هجوم الفائض المخزن المؤقت ، يستغل المهاجم خطأ في الترميز أو الضعف للتسبب في حجم البيانات في المخزن المؤقت للذاكرة لتجاوز سعة التخزين الخاصة به. يتم إرسال الكثير من المعلومات لنظام معالجته ، والذي يعدل مسار تنفيذ البرنامج ويؤدي إلى توقف الكمبيوتر أو الشبكة عن الاستجابة – وهو يعطل. قد يتسبب التدفق المخزن المؤقت أيضًا في تناول المعلومات الزائدة التي لم تكن مخصصة لها – أحيانًا حتى الكتابة فوق بعض أو جميع أجزاء الذاكرة. بالإضافة إلى ذلك ، يمكن أن تؤدي هذه الهجمات إلى فقدان التحكم في الوصول أو السماح للمهاجم باستغلال نقاط الضعف الأخرى للتسبب في مزيد من الضرر.

الهجوم المخزن المؤقت القائم على المكدس هو نوع شائع من الهجوم الإلكتروني ؛ يستغل مكدس التطبيق ، مساحة الذاكرة التي تخزن إدخال المستخدم.

- هجمات الكنسي. هجوم الكنسي – المعروف أيضًا باسم أ هجوم التحقق من صحة الإدخال الكنسي – يحدث عندما يقوم شخص ما بتغيير مسار دليل الملفات الذي لديه أذونات رقمية للوصول غير المصرح به إلى أجزاء من الكمبيوتر. يمكن أن يسمح تغيير مسار الملف للأطراف الضارة بعرض أو سرقة المعلومات الحساسة أو إجراء تغييرات غير موافق عليها.

- هجمات البرمجة النصية عبر المواقع. و XSS يتضمن الهجوم وضع رابط ضار في مكان ضار ، مثل المنتدى. يحتوي الرابط “الجديد” للمنتدى على معظم عنوان URL صالح مع نص خطير مضمن. قد لا يكون الزائر المطمئن قادرًا على التمييز بين رابط شرعي وخبيث. نتيجة لذلك ، قد يثقون في الموقع ولا يعرفون أن التعليق أو الإدخال على الموقع يحتوي على فيروس يمكن أن يصيب أجهزتهم.

- طلب التواصل عبر المواقع هجمات التزوير. يحدث هجوم CSRF عندما يتم خداع المستخدم لإجراء إجراءات غير مصرح بها أو غير مرغوب فيها على تطبيق ويب يتم فيه مصادقة (حاليًا). عادة ما يرسل المهاجمون روابط ضارة باستخدام البريد الإلكتروني أو محادثة ومعالجة طلبات المستخدم غير التحقق من صحة بشكل كاف للتحايل على تدابير الأمان الحالية. إذا نجحت ، يمكن للمهاجم الحصول على الضحية لتغيير عنوان بريدهم الإلكتروني أو نقل الأموال إلى المهاجم ، من بين إمكانيات أخرى. إذا كان حساب الضحية حسابًا إداريًا ، فيمكن أن يعرض الهجوم حتى المساومة على التطبيق بأكمله.

- هجمات حقن لغة الاستعلام المنظمة. sqli تتضمن الهجمات إضافة سلسلة من الخبيث SQL رمز لاستعلام قاعدة البيانات. يعتمد الهجوم على معالجة رمز SQL لتوفير وصول الخصم إلى المعلومات الحساسة. قد يكونون أيضًا قادرين على تنفيذ بيانات SQL الضارة لقيادة النظام لتقديم مزايدة ، مثل نسخ جميع محتويات قاعدة البيانات إلى موقع يتحكمون فيه. يمكن للمتسللين الأذكياء أيضًا استخدام هجمات SQLI لمصادقة المعلومات الضارة أو الكشف عن الإدخالات المخفية في قاعدة بيانات أو حذف المعلومات دون موافقة المستخدمين أو المالكين المعتمدين.

كيفية الحماية من هجمات التحقق من صحة المدخلات

أفضل شكل من أشكال الدفاع ضد هجمات التحقق من صحة المدخلات هو اختبار التحقق من صحة المدخلات قبل نشر التطبيق. يجب على مطوري التطبيق استخدام المرشحات للتحقق من صحة المدخلات وتأكيد أنواع المدخلات المقبولة.

من المهم وضع أقصى طول للمدخلات ومراقبته لضمان عدم انتهاك الحد الأقصى وزيادة خطر هجمات التحقق من صحة المدخلات. يجب على المطورين دائمًا تحديد نوع البيانات المسموح به لحقول الإدخال. يضمن هذا التحكم أن البيانات غير المرغوب فيها مقيدة من إدخالها كمدخلات ، إما عن غير قصد من قبل مستخدم حقيقي أو بشكل ضار من قبل الهجوم الإلكتروني.

هناك استراتيجية أخرى لتجنب الهجمات وهي تنفيذ التحقق من صحة الإدخال عند حدوث معالجة البيانات ، بما في ذلك عناصر التحكم في واجهة المستخدم والتحقق من جانب الخادم. يعد التحقق من صحة الإدخال من جانب الخادم مهمًا بشكل خاص لأنه يوفر طبقة إضافية من الأمان. إنه يضمن أن الخادم يتلقى فقط بيانات مشروعة ، ومنع معالجة البيانات وإدخال المدخلات الضارة.

تشمل الطرق الأخرى للتحقق من صحة الإدخال ما يلي:

- التحقق من صحة من جانب العميل. هذا هو عندما يتم التحقق من صحة إدخال المستخدم في متصفح المستخدم لالتقاط الأخطاء والتفاصيل المفقودة قبل إرسال البيانات إلى الخادم للمعالجة.

- تعبيرات منتظمة. regexes عبارة عن استعلامات بحث يمكنها البحث والمطابقة ، مثل عناوين البريد الإلكتروني أو أرقام الهواتف ، لتوفير عنصر تحكم أكبر في معالجة البيانات وإدارتها.

- قائمة. يتضمن ذلك إنشاء قائمة بالعناصر أو الكيانات المعتمدة وحظر كل شيء ليس على القائمة البيضاء افتراضيًا.

- القائمة القائمة. أنه ينطوي على إنشاء ملف Denylist من الكيانات الإشكالية سيتم حظر ذلك. يُسمح بأي كيان غير موجود في هذه القائمة.

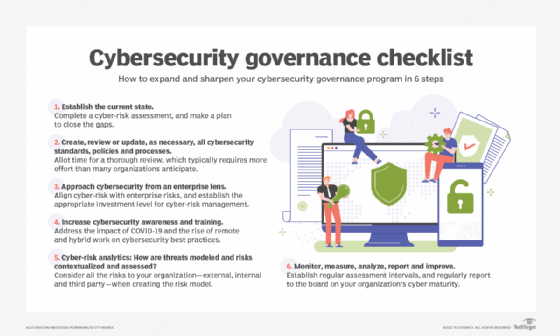

إذا كانت آليات التحقق من صحة المدخلات موجودة بالفعل ، فمن الجيد مراجعتها باستخدام العادية والشاملة تدقيقات الأمن. يمكن أن تساعد هذه التقييمات المؤسسات على تحديد ومعالجة نقاط الضعف في بروتوكولات التحقق من صحة المدخلات وتعزيز دفاعاتها ضد هجمات التحقق من صحة المدخلات.

كيفية التخفيف من تأثير هجوم التحقق من صحة المدخلات

هجوم التحقق من صحة المدخلات استطاع تحدث على الرغم من التنفيذ الإجراءات الوقائية. ومع ذلك ، فإن عزل الأنظمة المتأثرة يمكن أن تخفف من التأثير. تساعد العزلة على احتواء نطاق الهجوم والحد من مدى الضرر المحتمل.

يُنصح أيضًا بإجراء تحليل شامل للطب الشرعي لتقييم تأثير الهجوم ، وإن أمكن ، إن أمكن. أخيرًا ، من الأهمية بمكان تنفيذ عناصر التحكم لمنع انتهاكات البيانات أو رفض الخدمة أو مزيد من التنازلات في النظام.

الأمن السيبراني لديه العديد من الجوانب التي تتطلب عين حريصة ومتسقة للاستخدام الناجح. تحسين تنفيذ الأمن السيبراني مع هؤلاء أفضل الممارسات والنصائح الأمن السيبراني.