ما هي أفضل 10 تهديدات برامج التجسس؟

تصف قائمة أفضل 10 برامج تجسس أكثرها شيوعًا برامج التجسس التهديدات التي تقف وراء هجمات برامج التجسس الشهيرة ، وغالبًا ما يتم تحديدها من قبل أدوات برامج مضادة للضادة من البائعين مثل Webroot و Norton و Malwarebytes.

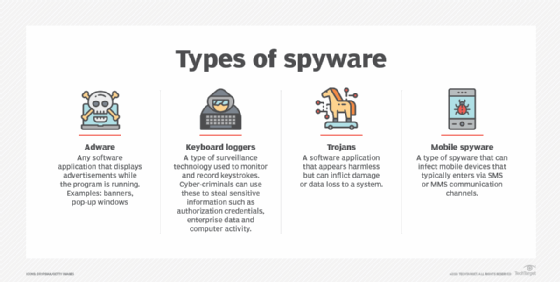

ما هو برامج التجسس؟

يشير برامج التجسس إلى برنامج ضار مصمم عن قصد للوصول إلى جهاز كمبيوتر وتسجيل نشاطه. يمكن لبرامج التجسس تتبع وتسجيل عادات تصفح المستخدم وبيانات اعتماد تسجيل الدخول وكلمات المرور والمزيد. يستخدم مؤلف برامج التجسس المعلومات التي تم الحصول عليها في خرق البيانات هذا للمشاركة في نشاط احتيالي أو قد يبيعها إلى أ طرف ثالث.

https://www.youtube.com/watch؟v=zgxw3wcnxc8

غالبًا ما تنتشر برامج التجسس التصيد رسائل البريد الإلكتروني ، التنزيلات الخبيثة ، التطبيقات المزيفة أو مواقع الويب المعرضة للخطر. بمجرد التثبيت ، يمكن تشغيله في ضغطات مفاتيح تسجيل الخلفية ، أو التقاط لقطات الشاشة أو نقل البيانات الحساسة.

زيارة لدينا برامج التجسس ميزة صفحة لمعرفة المزيد حول هذه المشكلة وكيفية التغلب عليها.

أهم 10 تهديدات برامج التجسس

بعض من أفضل منظمات تهديدات برامج التجسس تواجهها اليوم ، وفقًا لخبراء الأمن ، تشمل ما يلي:

1. Keylogger المتقدم

Keylogger المتقدم ، أ مسجل ضرب المفاتيح، يراقب ضغطات المفاتيح ويأخذ لقطات الشاشة.

2. CoolWebsearch (CWS)

CoolWebsearch (CWS) عبارة عن مجموعة برامج تستخدم في الأصل لاستغلال نقاط الضعف في Internet Explorer (أي) ، والتي تقاعدت Microsoft رسميًا في عام 2022. على الرغم من أنها تعتبر الآن قديمة ، إلا أن CWS لا تزال ذات أهمية تاريخيًا كواحدة من أوائل الأمثلة الأكثر عدوانية لمختفي المستعرضين. يمكن أن يعيد كتابة نتائج محرك البحث ، إعادة التوجيه DNS عمليات البحث وتغيير إعدادات المتصفح لدفع المستخدمين نحو صفحات الإعلانات.

3. Finspy (AKA Finfisher)

Finspy ، أو Finfisher ، هي مجموعة متقدمة من أدوات المراقبة التي يتم بيعها لإنفاذ القانون والوكالات الاستخباراتية. يعمل Finspy على Windows ، Macos ، Linuxو Android و iOS أنظمة التشغيل. تختلف قدراتها اعتمادًا على المنصة. إنفاذ القانون ووكالات الاستخبارات و الجهات الفاعلة التهديد غالبًا ما استخدم Finspy لتشغيل الميكروفونات سراً لتسجيل المحادثات ، وتبديل الكاميرات ، والتسجيل ونقل الصور ، ونقل سجلات المفاتيح في الوقت الفعلي ، وتعديل الملفات والمزيد.

4. جاتور (كسب)

Gator هو نوع من Adware يمكن أن تعرض إعلانات شعار بناءً على عادات تصفح الويب الخاصة بالمستخدم. غالبًا ما يتم تجميع Gator بالعديد من البرامج المجانية والتطبيقات المقرصنة. يراقب Gator سلوك المستخدم عبر الإنترنت ويستهدفهم إعلانات شخصية.

5. اذهب إلى لوحة المفاتيح

Go Keyboard كان تطبيق لوحة مفاتيح Android افتراضيًا تنكر كشرط تطبيق الهاتف المحمول. تم العثور على نقل المعلومات الشخصية إلى خوادمها عن بُعد دون موافقة مستخدم صريحة ، وتنتهك سياسات تشغيل Google. تمت إزالة التطبيق في نهاية المطاف من متجر Google Play ، ولكنه بمثابة مثال تحذيري للمخاطر التي تشكلها تطبيقات لوحة المفاتيح الطرف الثالث.

تضمنت المعلومات التي شاركها GO لوحة المفاتيح ما يلي:

- إصدار نظام التشغيل Android.

- نموذج الجهاز وحجم الشاشة.

- عنوان البريد الإلكتروني لحساب Google.

- هوية المشترك الدولي للمشترك (IMSI).

- موقع.

- نوع الشبكة.

- اللغة المفضلة.

- وسائل التواصل الاجتماعي التفاعلات.

تنفذ لوحة المفاتيح رمز من خادم بعيد لخرقه google play سياسات الخصوصية.

6. هوك

Hawkeye ، Keylogger فايروس، كان نائمًا لسنوات ولكنه عاد إلى الظهور خلال جائحة Covid-19. يصيب الآلات لتتبع سجلات المفاتيح والمدخلات الأخرى ، وتبادل تلك المعلومات مع خادم بعيد. من الصعب اكتشاف الإصدارات الجديدة بسبب تعزيز ميزات مكافحة الكشف. حملة واحدة انتحرت منظمة الصحة العالمية في أ هجوم الهندسة الاجتماعية مصمم لخداع المستخدمين لتنزيل خبيث مرفق.

7. Huntbar

Huntbar هو تطبيق طروادة تقوم بإعدادات وتنزيلات متصفح الويب التي تقوم باختطاف وتثبيت البرامج الإعلانية دون معرفة المستخدم. المعروف أيضًا باسم Adware أو WebSearch أو Wintools ، يتتبع Huntbar سلوك التصفح ، ويعيد توجيه حركة مرور الويب إلى مواقع الويب التابعة ، ويعرض بقوة الإعلانات ويثبت المزيد من برامج التجسس وأشرطة الأدوات على IE.

8. look2me

Look2me هي برامج التجسس التي تتبع سلوك المستخدم وسجلات الويب وتفاعلات الوسائط الاجتماعية وتشارك هذه المعلومات مع خادم بعيد. ثم يتم استخدام المعلومات لإظهار الإعلانات المتطفلة. Look2me Spyware يقوم أيضًا بتنزيلات وتثبيت مختلف الوظائف الإضافيةو الامتداداتأشرطة الأدوات والبرامج الأخرى غير المرغوب فيها على جهاز كمبيوتر المستخدم. هذا يجعل تهديد برامج التجسس أكثر خطورة من البرامج الإعلانية التقليدية. يعد إزالة Look2me أمرًا صعبًا بسبب Rootkit-type وظيفة.

9. بيغاسوس

مجموعة NSO Pegasus Spyware هو واحد من أحدث تهديدات برامج التجسس التي تصدر عناوين الصحف. على الرغم من أن Pegasus تم تطويره في البداية لمحاربة الإرهاب ، تشير الأدلة إلى أن العديد من العملاء يستخدمون Pegasus للتجسس على الصحفيين والناشطين السياسيين والمعارضين السياسيين وأي شخص يرغب العميل تقريبًا. الحكومات في فرنسا والمجر والهند والمملكة العربية السعودية والإمارات العربية المتحدة والمملكة المتحدة والولايات المتحدة معروفة استخدموا برامج Pegasus Spy.

10

يعد Phonespy مثالًا على فيروس برامج التجسس يتظاهر بأنه تطبيق للجوال للوصول إلى وتصيبه Android الأجهزة المحمولة. يتيح هذا النهج الجهات الفاعلة للتهديد التحكم عن بُعد الأجهزة المحمولة وسرقة البيانات. لا تتوفر تطبيقات الهاتف المحمول مع Phonespy على متجر Google Play ، لذلك يُعتقد أنها تنتشر من خلال هجمات الهندسة الاجتماعية ومنصات الطرف الثالث.

تهديدات برامج التجسس المتنقلة الناشئة

مع استمرار ارتفاع استخدام الأجهزة المحمولة ، تحول ممثلو التهديدات بشكل متزايد إلى الهواتف الذكية كأهداف ذات قيمة عالية. فيما يلي بعض من أكثر تهديدات برامج التجسس المتنقلة التي تم اكتشافها في السنوات الأخيرة:

الناسك

Hermit هي أداة قوية لبرامج التجسس المحمولة المصممة لإصابة كل من أجهزة Android و iOS. عادة ما يتم تسليمها عبر تطبيقات حاملة متنقلة مزيفة أو روابط ضارة في رسالة قصيرة يمكن للرسائل ، Hermit تسجيل الصوت ، وموقع المسار ، ونصوص التقاطع وقوائم الاتصال بالوصول. تم ربطه بحملات المراقبة التي ترعاها الدولة والتي تستهدف الصحفيين والشخصيات السياسية.

Spynote

Spynote هو طروادة وصول عن بُعد (فأر) التي تستهدف مستخدمي Android. بمجرد التثبيت ، يسمح للمهاجمين بتسجيل الصوت والوصول إلى الرسائل النصية وسجلات المكالمات ، وحتى تنشيط كاميرا الجهاز دون موافقة المستخدم. غالبًا ما يتم إخفاء Spynote كتطبيق شرعي وتوزيعه من خلال متاجر التطبيقات غير الرسمية أو روابط التصيد.

Anatsa (المعروف أيضًا باسم Teabot)

Anatsa هي طروادة مصرفية مع قدرات تشبه برامج التجسس. من المعروف أن سرقة بيانات اعتماد تسجيل الدخول من خلال التقاط ضغطات المفاتيح وتسجيل نشاط الشاشة على أجهزة Android. تنتشر Anatsa من خلال تنزيلات التطبيق المزيفة رمز الاستجابة السريعة القراء أو مشاهدي PDF أو تطبيقات الأمان.

كيف تحمي نفسك من برامج التجسس

قد يكون من الصعب اكتشاف برامج التجسس حتى يتم اختراق جهازك بالفعل. فيما يلي أفضل الممارسات البسيطة للمساعدة في تقليل خطر الإصابة:

- استخدم سمعة طيبة مكافحة الفيروسات و مضاد البرمجيات والحفاظ على اطلاع دائم.

- تجنب تنزيل التطبيقات أو الملفات من مصادر غير موثوق بها ، وخاصة مواقع الويب الثالثة.

- تمكين تحديثات البرامج التلقائية على أجهزتك لتصحيح نقاط الضعف المعروفة.

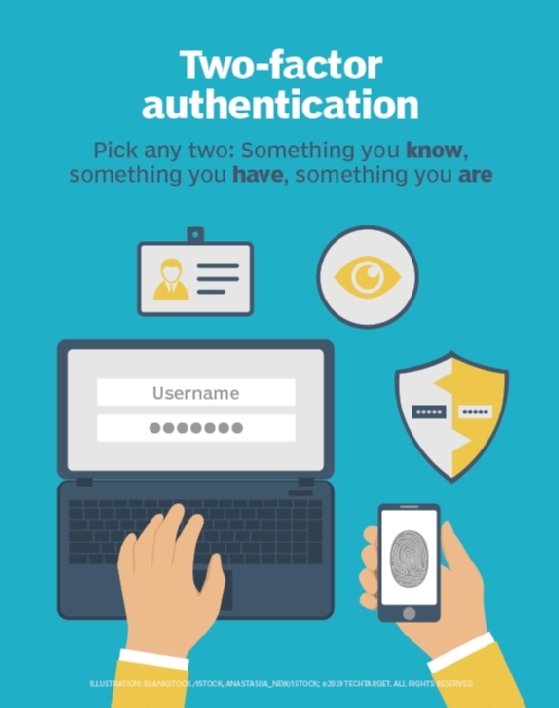

- استخدم كلمات مرور قوية وفريدة من نوعها وقم بتشغيل مصادقة ثنائية العوامل (2FA) للحسابات الحساسة.

- كن حذرًا في تصوير رسائل البريد الإلكتروني والمرفقات ، وخاصة تلك التي لديها رسائل عاجلة أو مثيرة للقلق.

- مراجعة أذونات التطبيق قبل التثبيت ، وخاصة لتطبيقات الأجهزة المحمولة التي تطلب الوصول إلى جهات الاتصال أو الموقع أو الكاميرات.

إن البقاء في حالة تأهب والحفاظ على النظافة الرقمية الجيدة يمكن أن يقلل بشكل كبير من خطر الوقوع في ضحية تجسس.

الأسئلة الشائعة حول تهديدات برامج التجسس

- هل يمكن أن تصيب برامج التجسس الأجهزة المحمولة؟

نعم. تستهدف برامج التجسس بشكل متزايد الأجهزة المحمولة من خلال التطبيقات المزيفة والروابط الخبيثة ورسائل التصيد. أجهزة Android ضعيفة بشكل خاص عندما يتم تنزيل التطبيقات من مصادر الطرف الثالث. - ما هي أخطر برامج التجسس في عام 2025؟

لا يزال Pegasus أحد أكثر أدوات برامج التجسس تطوراً. ومع ذلك ، فإن التهديدات الأحدث مثل الناسك و anatsa هي أيضا قادرة للغاية وخطورة ، وخاصة على المنصات المحمولة. - كيف أعرف ما إذا كان جهازي لديه برامج تجسس؟

تشمل العلامات الشائعة استنزاف البطارية غير المتوقع ، وارتفاع درجة الحرارة ، والأداء البطيء ، والتطبيقات غير المعروفة ، ونشاط الشبكة غير المعتاد. إذا كنت تشك في برامج التجسس ، فقم بتشغيل أذونات التطبيق الموثوقة للهاتف المحمول ومراجعة تطبيقات التطبيق. - هل لا تزال برامج Pegasus spyware نشطة؟

نعم. بينما تم تسويقها في الأصل لمكافحة الإرهاب ، تم استخدام Pegasus من قبل مختلف الحكومات والكيانات للمراقبة الأوسع. هو – هي لا يزال تهديدًا رفيعًا ويستمر في التطور.

تعرف على المزيد على كيفية منع برامج التجسس من خلال أفضل الممارسات ، بما في ذلك استخدام ترشيح الدفاع أو المحتوى. انظر كيف حماية من البرامج الضارة كخدمة. أيضا ، حماية نقاط النهاية الخاصة بك أمر بالغ الأهمية للحفاظ على الأمان. تعلم لماذا تقنيات الكشف عن نقطة النهاية والاستجابة ضرورية لحماية نقطة النهاية. استكشف كيف حماية واكتشاف وإزالة البرامج الضارة من الأجهزة المحمولة.