ما هو هجوم DDOS Syn Vlood؟ كيفية تخفيف الهجمات

هجوم الفيضان المليء هو نوع من إنكار الخدمة (دوس) الهجوم على خادم الكمبيوتر. يُعرف هذا الاستغلال أيضًا باسم هجوم نصف مفتوح.

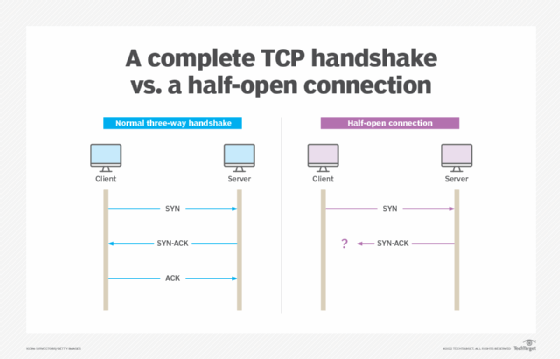

تعتبر فيضانات SYN واحدة من عدة نقاط الضعف الشائعة التي تستخدمها TCP/IP للتغلب على الأنظمة المستهدفة. تستخدم هجمات الفيضان SYN عملية تعرف باسم TCP المصافحة ثلاثية الاتجاه. كجزء من المصافحة ، فإن رسائل تبادل العميل والخادم لإنشاء قناة اتصال.

يتضمن الهجوم وجود عميل يرسل Syn مرارًا وتكرارًا – والذي يعود إلى التزامن – الحزم إلى كل ميناء على خادم باستخدام مزيف عناوين بروتوكول الإنترنت (IP). عندما يبدأ الهجوم ، يرى الخادم المستهدف ما يعادل محاولات متعددة لإنشاء اتصالات. استجابةً لكل محاولة اتصال ، يرسل Syn-ack-أو التزامن اعترفت – حزمة من جميع المنافذ المفتوحة و RST- أو إعادة ضبط – حزمة من جميع المنافذ المغلقة.

أوضح Syn Vlood: كيف يستغل المصافحة ثلاثية الاتجاه

تتضمن المصافحة ثلاثية الخطوات التالية:

- يرسل العميل حزمة SYN لبدء الاتصال مع الخادم.

- يستجيب الخادم ، وإرسال حزمة syn-ack.

- يقوم العميل بإرجاع حزمة ACK النهائية لتأكيد استلام حزمة Syn-ack الخاصة بالخادم.

بمجرد حدوث هذه الخطوات الثلاث ، يمكن أن يبدأ الاتصال بين العميل والخادم. ومع ذلك ، في هجوم Syn Flood ، لا يعيد العميل المعادي حزمة استجابة ACK. بدلاً من ذلك ، يرسل برنامج العميل طلبات SYN المتكررة إلى جميع منافذ الخادم. يعرف العميل المعادي أن يكون منفذًا مفتوحًا عندما يستجيب الخادم بحزمة Syn-ack.

تظهر طلبات SYN العميل المعادية صالحة للخادم. ومع ذلك ، لأن المهاجم يستخدم مزيف IP العناوين ، لا يمكن للخادم إغلاق الاتصال عن طريق إرسال حزم RST إلى العميل.

نتيجة لذلك ، يبقى الاتصال مفتوحًا ، وقبل حدوث مهلة ، تصل حزمة SYN أخرى من العميل المعادي. وهذا ما يسمى أ اتصال نصف مفتوح. يصبح الخادم مشغولاً للغاية بطلبات العميل المعادية بأن التواصل مع حركة المرور المشروعة أمر صعب أو مستحيل.

كيف يمكن أن يحدث هجوم فيضان SYN؟

يمكن أن تحدث الأنواع التالية من هجمات الفيضان SYN:

- خداع. في هجوم خوفي ، العميل الخبيث محاكاة ساخرة عنوان IP في كل حزمة SYN التي يتم إرسالها إلى الخادم ، مما يجعلها تبدو وكأن الحزم تأتي من خادم موثوق به. الخداع يجعل من الصعب تتبع الحزم وتخفيف الهجوم.

- مباشر. هذا النوع من هجوم SYN لا يستخدم عناوين IP محوزة. بدلاً من ذلك ، يستخدم المهاجم جهاز مصدر واحد مع عنوان IP حقيقي لأداء الهجوم. هذا النهج يجعل من الأسهل تتبع من أين يأتي الهجوم وإغلاقه.

- موزعة. DOS موزع (DDOS) الهجوم يستخدم أ الروبوت أن ينتشر مصدر الحزم الخبيثة على العديد من الآلات. المصادر حقيقية ، لكن الطبيعة الموزعة للهجوم تجعل من الصعب التخفيف. يمكن لكل جهاز في Botnet أيضًا محادثة عنوان IP الخاص به ، مما يضيف إلى مستوى التشويش. كلما زاد حجم الروبوتات ، قل الحاجة إلى إخفاء عنوان IP.

في معظم الحالات ، مطلوب هجوم موزع لإنزال المضيف.

كيف تقارن هجوم Syn Vlood DOS بهجوم DDOs Syn Vlood؟

تختلف هجمات Syn Flood DOS و Syn Flood DDOS بالطرق التالية:

- تأثير. تكون هجمات DOS أقل حدة بشكل عام ، حيث أنها تنطوي على هدف واحد فقط. يمكن أن تسقط هجمات DDOS شبكات كاملة.

- أصل. ينشأ هجوم DOS عمومًا من مهاجم واحد ، في حين أن هجوم DDOS يتضمن أجهزة متعددة.

- كشف. يأتي هجوم DOS من مصدر IP واحد ، مما يسهل اكتشافه ؛ من الصعب اكتشاف هجوم DDOs لأنه ينشأ من مصادر موزعة.

- التخفيف. من الأسهل تخفيف هجمات DOS من خلال الحد من المعدل وملفات تعريف الارتباط. تتطلب هجمات DDOs تخفيفًا أكثر تقدماً ، مثل شبكة توصيل المحتوى ومزود خدمة الإنترنت.

كيف يتم تخفيف هجوم الفيضان Syn؟

يمكن استخدام التقنيات التالية للتخفيف من هجمات الفيضان SYN:

- الحد من الحد. عدد طلبات SYN التي يمكن إرسالها إلى خادم في أي وقت محدود.

- نظام الكشف عن التسلل. و معرفات أو جدار الحماية يمكن اكتشاف وحظر حركة المرور الضارة من هجوم فيضان سين.

- syn ملفات تعريف الارتباط. تقوم هذه التقنية بتعيين كل اتصال طلب معرف فريد. يمكن أن يحظر هذا النهج طلبات غير شرعية ، على الرغم من أنه قد يؤدي أيضًا إلى تدهور اتصال TCP.

- زيادة قائمة انتظار التراكم. يزيد قائمة انتظار تراكم أكبر من العدد المسموح به من الاتصالات نصف المفتوحة. في حين أن أداء النظام قد يتأثر ، يتم تجنب هجمات DOS.

- إعادة تدوير أقدم اتصالات نصف مفتوحة. عندما يكون تراكم طلبات الاتصال ممتلئة ، يتم إعادة تدوير أقدم اتصالات TCP نصف مفتوح. يعمل هذا إذا كان يمكن إنشاء اتصالات مشروعة بشكل أسرع من الاتصالات نصف الخبيثة.

كل طريقة لها مزايا وعيوب. تتمثل أفضل طريقة لمؤسسة لتخفيف هجوم TCP Syn Flood في تكوين أنظمتها وفقًا لشبكتها السياسة الأمنية والبنية التحتية.

لماذا تعتبر الوقاية من الفيضانات المهم؟

تعتبر الوقاية من الفيضانات المهم لأن هذه الهجمات يمكن أن تسبب أضرارًا كبيرة للشبكات والأنظمة. يمكن للفيضانات SYN شل الخوادم والشبكات ، مما يجعلها غير متوفرة للمستخدمين الشرعيين ، وتسبب فقدان البيانات وغيرها من الأضرار.

تستخدم الهجمات الإلكترونية البارزة مثل Mirai Botnet فيضانات SYN لتحطم الخوادم وإلحاق الأضرار. إنترنت الأشياء الأجهزة عرضة بشكل خاص لخليص الفيضانات وهجمات DDOs.

هل Syn Flooding غير قانوني؟

على الرغم من أن الجهات الفاعلة في التهديدات تستخدم هذه التقنية غالبًا ، إلا أن الفيضانات ليست غير قانونية دائمًا. أخصائيو الأمن و المتسللين الأخلاقيين استخدم فيضان SYN كوسيلة مشروعة لاختبار أو تصحيح شبكة. تُعرف ممارسة استغلال نظام الكمبيوتر أو الشبكة عن قصد لاكتشاف العيوب وإصلاحها اختبار الاختراق.

ومع ذلك ، عندما يتم استخدام الفيضانات المليئة بإلحاق الأذى بنظام كمبيوتر آخر ، فهذا أمر غير قانوني. يمكن أن يخضع هؤلاء المهاجمون للعقوبات المدنية أو الغرامات. هجوم DDOs الذي يستخدم فيضان SYN هو جرائم إلكترونية غير قانونية في الولايات المتحدة اعتمادًا على السياق ، يمكن اعتبارها جريمة اتحادية بموجب قانون الاحتيال على الكمبيوتر وسوء المعاملة.

Syn Flood vs. Ping of Death Attack

في لمحة ، يبدو أن هجمات الفيضانات والبينغ من الموت (POD) متشابهة. كلاهما هجمات DOS – ولكن بعد ذلك ، من المهم أن نلاحظ أنهما يستغلان نقاط الضعف على بروتوكول الشبكة المختلفة بالطرق التالية:

- يستخدم هجوم الفيضان SYN TCP ؛ يستخدم هجوم جراب بروتوكول رسالة التحكم في الإنترنت.

- يستغل هجوم الفيضان SYN مصافحة TCP باستخدام اتصالات نصف مفتوحة ؛ هجوم جراب يغمر النظام المستهدف مع حزم بينغ كبيرة الحجم.

- يهدف هجوم الفيضان SYN إلى قائمة انتظار TCP Backlog ؛ هجوم جراب يريد ذاكرة النظام.

- يرتدي هجوم Syn Flood هدفه عن طريق استنزاف الموارد ؛ هجوم جراب يعطل الهدف.

- يتطلب هجوم الفيضان Syn أن يستجيب الهدف ؛ هجوم جراب لا.

أدوات التخفيف من DDOS

تتوفر الأدوات التالية للمساعدة في تخفيف هجمات Syn Flood:

- syn ملفات تعريف الارتباط. تقوم هذه التقنية بتشفير معلومات الجلسة في استجابة Syn-Ack بدلاً من الذاكرة. يتم تقديم ملفات تعريف الارتباط SYN في أجهزة Linux و Cisco.

- جدران الحماية الحكومية. تقوم بتصفية وحد من معدل حزم Syn الواردة ، وإسقاط الطلبات المفرطة من مصادر مشبوهة. يقدم العديد من البائعين جدران الحماية ، بما في ذلك شبكات A10 وشبكات F5 و LPFIRE و PALO Alto Networks.

- جهاز التوجيه وتحميل الدفاع عن موازن. تقوم هذه التكنولوجيا بتصفية هجمات الفيضان قبل وصولها إلى خادم التطبيق. البائعين بما في ذلك Citrix و F5 Networks و Haproxy و Nginx يدعمونه.

- اعتراض TCP. تمنع هذه الميزة اتصالات نصف مفتوحة من الوصول إلى خوادم الخلفية عن طريق اعتراض حزم SYN واستكمال المصافحة. يقدم البائعون بما في ذلك Cisco و Juniper Networks و Palo Alto Networks هذه الوظيفة.

- أنظمة الوقاية من الاقتحام. يكتشفون ويمنعون أنماط الفيضان. البائعين ، بما في ذلك Cisco و Suricata IPSES.

- التخفيف من DDOs القائمة على السحابة. تمتص خدمة الأمن هذه وترشح حركة مرور مشبوهة قبل حدوث اقتحام الشبكة. المنتجات بما في ذلك Amazon Web Services Shield و Cloudflare و Google Cloud Armor و Microsoft Azure DDOS Protection تدافع عن هذه الهجمات.

يتطلب توفير حماية DDOs وانحراف الروبوتات ، والفيضانات SYN وغيرها من المآثر خطة وتدريب للأمن السيبراني للمؤسسة الصلبة. تعلم أي نوع من التدريب على التوعية بالأمن السيبراني ضروري للحفاظ على النظافة الإلكترونية الممتازة.