ظلال الأمن السيبراني: كهف أفلاطون والظلام

ظلال الأمن السيبراني: كهف أفلاطون والجانب المظلم من التغيير التنظيمي

“كيف يمكنهم رؤية أي شيء سوى الظلال إذا لم يُسمح لهم أبدًا بنقل رؤوسهم؟” – أفلاطون ، الجمهورية ، الكتاب السابع

مقدمة: ظلال الحوكمة

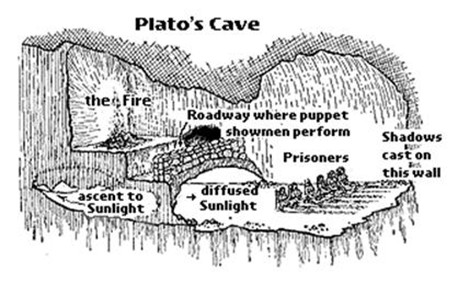

في رمزية كهف أفلاطون ، يتم ربط السجناء بالسلاسل في الظلام ، ويخطئون في ظلال على الحائط من أجل الواقع. فقط من خلال كسر الحرية يمكنهم اكتشاف الحقيقة خارج الكهف. تواجه المنظمات الحديثة تحديًا مشابهًا خاصة في حوكمة الأمن السيبراني والتحول الرقمي للمؤسسات. الظلال في هذا الكهف الرقمي عبارة عن تسلسل هرمي جامد ، والامتثال الأداء ، والقيادة القائمة على الخوف ، ومقاومة التغيير. هذه تشوه الحقيقة ، وإدارة مخاطر التخريب ، وخلق مواقف أمنية خاطئة. تستكشف هذه المدونة “الجانب المظلم” لحوكمة الأمن السيبراني باستخدام كهف أفلاطون كاستعارة ، مما يدل على كيفية إيذاء هذه القوى المخفية منظمات ، وكيف يمكن لقادة محاربي الأمن السيبراني (CWLS) أن يساعدهم في إخراجهم من الكهف وإلى تحويل الحوكمة ونضجها.

من الحوارات العظيمة لأفلاطون (Warmington and Rouse ، eds.) New York ، Signet Classics: 1999. p. 316.

حوكمة الأمن السيبراني

تشير حوكمة الأمن السيبراني إلى الهياكل والسياسات والعمليات التي تضمن أن استراتيجية أمن المعلومات الخاصة بالمنظمة تدعم أهداف أعمالها ، وتتوافق مع اللوائح ، وتدير المخاطر بفعالية (NIST ، 2024). في المؤسسات الرقمية الحديثة ، يجب أن تتطور الحوكمة من النماذج الثابتة التي تعتمد على الامتثال إلى الأساليب التكيفية والمستنيرة للمخاطر التي تتماشى مع الاضطراب التكنولوجي ، والتهديدات العالمية المتطورة ، وخفة الحركة الاستراتيجية. المؤسسة الرقمية هي مؤسسة تستخدم التقنيات الرقمية ليس فقط لتعزيز العمليات ولكن لتحويل نماذج الأعمال ، وتسليم القيمة ، وصنع القرار (Kane et al. ، 2015). تعمل هذه المؤسسات في الوقت الفعلي ، وتعامل البيانات كأصل استراتيجي ، ودمج الاستراتيجية الرقمية في الثقافة والأفراد والعمليات. على عكس المؤسسات التقليدية ، التي تعتمد على العمليات الثابتة ، والتحكم من أعلى إلى أسفل ، والأنظمة القديمة ، تعمل المؤسسات الرقمية كنظم إيكولوجية متكيفة معقدة. هذه التغييرات التشغيلية تؤثر بشكل عميق على حوكمة الأمن السيبراني. يفسح النموذج التقليدي ، المليء بالمراكز للاستخبارات المدفوعة بالذكاء ، والمحاذاة للمخاطر ، والمتكاملة. نتيجة لذلك ، يجب أن تتطور القيادة من القيادة والسيطرة إلى قادة محاربي الأمن السيبراني (CWLS) الذين يجسدون الطلاقة الرقمية والذكاء العاطفي واتخاذ القرارات المستنيرة للمخاطر الإلكترونية.

المؤسسة الرقمية

تغيير تغيير المؤسسة الرقمية يتضمن التحول العميق والمستمر لقيادة المؤسسة والثقافة والقدرات ونموذج التشغيل من خلال التكامل الاستراتيجي للتقنيات الرقمية. لا يقتصر الأمر على تبني أدوات أو منصات جديدة ، ولكنه يشمل كيفية تطور المؤسسة من صنع القرار ونماذج التعاون ومشاركة العملاء استجابةً للنظم الإيكولوجية الرقمية سريعة الحركة (Kane et al. ، 2015). يجب أن يكون التغيير استباقيًا وتكرارًا وشاملاً لجميع مستويات المنظمة. هذا التحول يؤثر على حوكمة الأمن السيبراني بشكل كبير. نظرًا لأن المؤسسات الرقمية تصبح أكثر تعقيدًا وترابطًا ، فإن الأساليب الصامتة التقليدية لحوكمة الأمن السيبراني تثبت أنها غير كافية. يتطلب النجاح نماذج الحوكمة المرنة والوظيفة القادرة على دمج الأمن السيبراني في كل مرحلة من مراحل التحول الرقمي. يجب على الحوكمة مواكبة التغييرات في إدارة مخاطر الطرف الثالث (TPRM) ، DevSecops ، البنية التحتية السحابية ، الذكاء الاصطناعي ، وتوقعات العملاء المتطورة. يتطلب التحول الاستراتيجي والتكنولوجي والثقافي في المؤسسات الرقمية أيضًا قيادة تغيير قوية. يجب أن تصبح CWLs أبطالًا لتغيير المؤسسات الرقمية من خلال مواءمة نماذج الحوكمة مع الابتكار ، ودعم التجربة الآمنة ، وتضمين المرونة السيبرانية في خرائط طريق التحول ، لأن CWLs تلعب دورًا مهمًا في التغلب على المقاومة ، وزراعة ثقافة الأمن ، وضمان نضج الحوكمة المستمر.

الجدول 1: المؤسسات التقليدية مقابل المؤسسات الرقمية

|

البعد |

المؤسسة التقليدية |

المؤسسة الرقمية |

حوكمة الأمن السيبراني (التقليدية مقابل الرقمية) |

القيادة: المحارب التقليدي مقابل الأمن السيبراني |

|

الناس |

الهياكل الصلبة القائمة على الأدوار ؛ التكنولوجيا وظيفة دعم |

الفرق التكنولوجية والتعاونية والتعاونية |

مسؤولية مملوكة ، مملوكة مقابل مشتركة ، على مستوى المنظمة |

الموجهة نحو المهمة مقابل التمكين ، مرنة |

|

العمليات |

يدوي ، مرمى ، وتتابع |

رشيقة ، آلية ، ومتمحور حول المستخدم |

المرحلة المتأخرة ، مدفوعة بالامتثال مقابل GRC المضمنة |

عملية المنفذ مقابل المهندس المعماري والمصمم المشارك للأنظمة الآمنة |

|

بيانات |

تقارير مجزأة ، بأثر رجعي ؛ اتخاذ القرارات بعد الواقع |

بيانات موحدة في الوقت الفعلي تدعم اتخاذ القرارات الاستباقية |

الدفاع المحيط ، والمراقبة الثابتة مقابل التهديد-استجابة مستمرة ، مستمرة |

يتجنب مسؤولية البيانات مقابل استخدام بيانات العمل الاستراتيجي والتكتيكي في الوقت الحقيقي |

|

تكنولوجيا |

البنية التحتية القديمة غير المرنة ؛ انخفاض القدرة على التكيف |

منصات سحابة ، و API-First ، وقابلة للتطوير ، ومتكاملة |

عمليات التدقيق اليدوية ، الضوابط التفاعلية مقابل الحوكمة الآلية في الوقت الفعلي |

يركز على التحديث مقابل التحول الرقمي الآمن |

من الظل إلى الإستراتيجية: خمسة أوهام حوكمة أساسية

1. بالسلاسل في الامتثال: الأمن الخاطئ في الحوكمة

الظل: العديد من المنظمات تساوي الامتثال للأمن. يصبح هذا الوهم ظلًا مريحًا على الحائط: يحجم القادة عن الابتعاد عن.

تأثير: تمنع سلوكيات فحص الصناديق الابتكار ، والحد من المرونة ، والمنظمات العمياء للتهديدات الناشئة التي لا تغطيها الأطر القائمة مثل NIST أو HitRust أو ISO.

طريقة CWL: يزرع زعيم محارب للأمن السيبراني الحكم التكيفي ، ويحاذا أطر عمل مع ذكاء التهديد في الوقت الفعلي ، ويحول الامتثال إلى مرونة الإنترنت.

2. القيادة والمعلومات القائمة على الخوف تخزن الظل: القيادة الاستبدادية أو حماية العشب تمنع التعاون والشفافية. هذا يعكس تردد السجناء عن مشاركة المعرفة حول العالم الحقيقي خارج الكهف.

تأثير: المعلومات الصوامضة والتقارير القائمة على الخوف تشويه الوعي بالمخاطر ، وتأخير الاستجابة للخرق ، وتدهور المحاذاة متعددة الوظائف بين الوحدات الأمنية ، القانونية ، تكنولوجيا المعلومات ، وعمليات الأعمال.

طريقة CWL: تعمل CWLS كدليل موثوق بها وبرانيرات الحدود ، وبناء الجسور الأفقية وقادة التدريب على الانخراط من خلال السلامة النفسية ، والرؤية ، والمساءلة المشتركة.

3. تغيير النفور والتفكير القديم

الظل: تنقل الأنظمة القديمة والتحيزات المغطاة بتكلفة التكلفة المؤسسات في نماذج أمنية قديمة تريح الظلال التي عفا عليها الزمن بشكل خطير.

تأثير: تفشل المنظمات في تطوير عناصر التحكم والقدرات لبيئات AI و Zero Trust و Cloud-Native و IoT. حوكمة الأمن السيبراني الركود.

طريقة CWL: يقوم قادة المحاربين بتطوير عضلات التغيير الإلكترونية: يقومون ببابة خرائط طريق التحول الرقمي ، ووكلاء تغيير القطار ، وتحويل الحكم إلى اتخاذ القرارات التي تعتمد على البيانات في الوقت الفعلي.

4. مشكلة “التقارير الظل” The Shadow: سيئ مؤشرات الأداء الرئيسية أو مقاييس الغرور أو مسرح الحوكمة (على سبيل المثال ، لوحات المعلومات الخضراء المفرطة في الإبلاغ عن الواقع الغامض من القيادة العليا والمجلس.

تأثير: يتم هدم المديرين التنفيذيين في إحساس زائف بالأمان. تحترق فرق الأمن في حين أن التهديدات الحقيقية لا يتم معالجتها.

طريقة CWL: CWLS سطح “الحقائق الصعبة” ، تعزز ثقافات قول الحقيقة ، واستخدام مؤشرات الأداء الرئيسية التي تعكس الأداء المعدل الذي تم تعديله للمخاطر: لا تدور العلاقات العامة.

5. دمى الظل: البائعين والإطارات الوثنية The Shadow: الاعتماد المفرط على البائعين أو الالتزام العمياء بالأطر يخلق تبعية خارجيًا ؛ شخص آخر يحدد حوكمك لك.

تأثير: تصبح المنظمات تفاعلية وليست استراتيجية. يتم تشكيل الحوكمة بما يتم شراؤه ، وليس ما هو مطلوب.

طريقة CWL: يمتلك CWLS قصة الحوكمة ، وتخصيص الأطر لنماذج الأعمال ، وموازنة قرارات الشراء/البناء ، وضمان أن يتم استيعاب الحوكمة غير الاستعانة بمصادر خارجية.

الجدول 2: من الظل إلى الإستراتيجية

|

الجانب المظلم من الحوكمة |

تأثير برنامج الأمن السيبراني |

عمل زعيم محارب الأمن السيبراني |

|

الامتثال باعتباره الوهم |

الإحساس الخاطئ بالأمان ، القرارات التي تعتمد على التدقيق مقابل التهديد |

بناء الحوكمة التكيفية تتماشى مع تهديد Intel ، وليس قوائم المراجعة |

|

القيادة القائمة على الخوف والصوامع |

التخزين ، الافتقار إلى الرؤية متعددة الوظائف |

إنشاء قنوات إعداد تقارير آمنة ، تعزيز الحوكمة التعاونية |

|

تغيير المقاومة والتفكير القديم |

عدم القدرة على التوسع ، الركود في وضعية الدفاع |

يؤدي التحول الرقمي مع OCM وحوكمة رشيقة |

|

مسرح Shadow Metrics & Dashboard |

مؤشرات الأداء الرئيسية المضللة ، قرارات تنفيذية مضللة |

تعزيز مؤشرات الأداء الرئيسية ذات الصلة بالمخاطر والشفافية الراديكالية |

|

الحكم أو الإطار الذي يحركه البائع |

التبعية الاستراتيجية ، اختلال الإطار |

تخصيص الأطر لتناسب استراتيجية ORG ، وليس العكس |

الخلاصة: الخروج من كهف أفلاطون

قد لا يكون أكبر تهديد للأمن السيبراني مهاجمين خارجيين ، وقد يكون منظمات ظلال الحوكمة الداخلية ترفض مواجهتها. إن قادة محاربي الأمن السيبراني ليسوا مجرد منفذي للامتثال ، بل هم وكلاء التغيير والمعلمين والاستراتيجيين. مثل السجين المفرج عن كهف أفلاطون ، يجب على CWLS المخاطرة بعدم الراحة لرؤية بوضوح ومساعدة الآخرين على فعل الشيء نفسه. من خلال تبني الحقيقة والنزاهة والشفافية والحوكمة التكيفية ، تقود CWLs المنظمات من الكهف وإلى ضوء برامج الأمن السيبراني المتكيف والمرونة والتكامل والأخلاقية والذكاء التي تضمن سرية وتكامل البيانات وحماية الأفراد والثقافة والعمليات والتكنولوجيا.

مراجع

• Glover ، J. ، Rainwater ، K. ، Jones ، G. ، & Friedman ، H. (2002). ديناميات القيادة التكيفية: إطار نظري ونموذج تدريب لتحويل المنظمات. مركز القيادة الإبداعية.

• HitRust. (2023). HitRust CSF V11.0 متطلبات ودليل التنفيذ.

• Kane ، GC ، Palmer ، D. ، Phillips ، An ، Kiron ، D. ، & Buckley ، N. (2015). الإستراتيجية ، وليس التكنولوجيا ، تدفع التحول الرقمي. مراجعة إدارة معهد ماساتشوستس للتكنولوجيا ورسالة جامعة ديلويت.

• Kotter ، JP (1996). التغيير الرائد. مطبعة كلية هارفارد للأعمال.

• نيست. (2024). إطار الأمن السيبراني 2.0. المعهد الوطني للمعايير والتكنولوجيا. https://www.nist.gov/cyberframework

• أفلاطون. (1991). الجمهورية (أ. بلوم ، ترانس). الكتب الأساسية. (تم نشر العمل الأصلي ج. 380 قبل الميلاد) • شين ، إيه (2010). الثقافة التنظيمية والقيادة (الطبعة الرابعة). جوسي باس.

• Weill ، P. ، & Woerner ، SL (2015). تزدهر في نظام بيئي رقمي متزايد. Mit Sloan Management Review ، 56 (4) ، 27–34.

• Westerman ، G. ، Bonnet ، D. ، & McAfee ، A. (2014). الرائدة الرقمية: تحويل التكنولوجيا إلى تحول الأعمال. مطبعة مجلة هارفارد بيزنس ريفيو.

• Bevett ، DL (2025). قيادة محارب الأمن السيبراني وتقاليد المحارب الأمريكي [Unpublished work].

المحتوى المقدم هنا هو لأغراض إعلامية عامة فقط ويجب عدم تفسيرها على أنها نصيحة قانونية أو تنظيمية أو امتثال أو للأمن السيبراني. يجب على المنظمات استشارة محترفيها القانونيين أو الامتثال أو الأمن السيبراني فيما يتعلق بالالتزامات المحددة واستراتيجيات إدارة المخاطر. في حين أن حلول الكشف عن التهديدات والاستجابة المدارة من LevelBlue مصممة لدعم الكشف عن التهديدات والاستجابة لها على مستوى نقطة النهاية ، فهي ليست بديلاً لرصد الشبكات الشامل أو إدارة الضعف أو برنامج الأمن السيبراني الكامل.