تقوم الشركات بتحويل الموظفين إلى المصادقة بدون كلمة مرور

من الآمن أن نقول أنه لا يوجد أحد مهووس بكلمات المرور. بالنسبة لكبار مسؤولي أمن المعلومات، هناك كابوس يتمثل في ترك الموظفين قوائم كلمات المرور على مكاتبهم أو وضعها على ملاحظات لاصقة على أجهزة الكمبيوتر الخاصة بهم. بالنسبة للعاملين، هناك إزعاج من الاضطرار إلى إدخال كلمات مرور متعددة للوصول إلى الأجهزة والموارد المختلفة.

تم تصميم تقنية المصادقة بدون كلمة مرور لمعالجة هذه المشكلات، ويتزايد استخدام هذه الأدوات. أ استطلاع حديث لـ 200 من CISOs أظهرت دراسة أجرتها شركة Wakefield Research، برعاية شركة Portnox المتخصصة في مجال الأمن، أن أغلبية كبيرة (92%) من قادة الأمن قالوا إن مؤسساتهم نفذت أو تخطط لتنفيذ مصادقة بدون كلمة مرور. وهذا يمثل ارتفاعًا من 70% في عام 2024. وأشار مدراء تكنولوجيا المعلومات إلى تحسين إنتاجية الموظفين وتحسين تجربة المستخدم باعتبارها أهم المزايا.

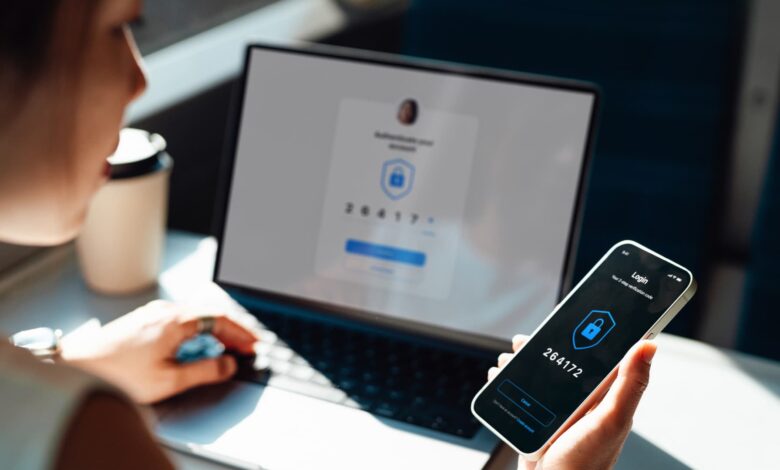

تتحقق المصادقة بدون كلمة مرور من هوية المستخدم دون الحاجة إلى كلمات مرور تقليدية، من خلال طرق بديلة مثل الرموز المميزة للأجهزة أو القياسات الحيوية أو إشعارات الهاتف المحمول. فهو يوفر فوائد محتملة مثل الأمان المحسن وتحسين تجربة المستخدم.

بدأ مزود خدمات التدريب Universal Technical Institute في استخدام نظام أساسي بدون كلمة مرور من Microsoft، “ومع توسعنا في الاعتماد، تظهر الفوائد بسرعة، مع عدد أقل من عمليات إعادة تعيين كلمة المرور، وعدد أقل من تذاكر مكتب الخدمة، وبداية أسرع لليوم،” كما قال Adrienne DeTray، نائب الرئيس الأول ومدير تكنولوجيا المعلومات في الشركة.

وقال ديتراي “التأثير الأكبر هو الثقافي”. “إنه يُظهر أننا جادون في جعل التكنولوجيا تبدو أخف وأكثر إنسانية مرة أخرى. على مر السنين، أضفنا العديد من الأنظمة وعمليات تسجيل الدخول بحيث أصبح ثقل التكنولوجيا جزءًا من العمل. وهذه إحدى تلك الخطوات التي تساعد على إزالة هذا العبء الإداري وتجعل النظام البيئي يبدو أكثر سلاسة واتصالًا.”

وقال DeTray إن الأمر لا يتعلق بالأمان فحسب، بل يتعلق أيضًا بتجربة المستخدم. وقالت: “كل عملية إعادة تعيين لكلمة المرور أو إغلاقها تؤدي إلى إبطاء عمل الأشخاص وتقليل تركيزهم”. “تزيل كلمة المرور هذه التوترات من اليوم وتمنح الأشخاص الوقت الكافي للرجوع إليها. إنها جزء من تصميم نظام بيئي متصل حيث يعمل الأمان وسهولة الاستخدام جنبًا إلى جنب.”

وزارة الخارجية تفقد مكانتها باعتبارها الأمن السيبراني “المعيار الذهبي”.

قال سريكارا راو، الرئيس التنفيذي للتكنولوجيا في شركة R Systems International، وهي شركة تقدم خدمات هندسة المنتجات الرقمية، إن الشركة في خضم عملية انتقال تدريجي إلى بيئة خالية من كلمات المرور. وقال راو: “بالنسبة لنا، لا يتعلق الأمر بمطاردة الاتجاه، بل هو استجابة مباشرة لحقيقة أن معيارنا الذهبي السابق، المصادقة متعددة العوامل، بدأ يظهر عمره”. “لقد تطور مشهد التهديد إلى ما هو أبعد مما يمكن أن تتعامل معه أساليب التمويل المتعددة الأطراف التقليدية.”

إن قرار R Systems باتخاذ هذه الخطوة مدفوع بعوامل الأمان وتمكين الأعمال. وقال راو: “تظل الهجمات القائمة على بيانات الاعتماد هي أكبر مصدر للتهديدات، مع ارتفاع كبير في محاولات التصيد الاحتيالي والعديد من الحوادث الوشيكة التي تؤكد الحاجة الملحة للتحرك”. “نريد تعزيز الحلول داخل مؤسستنا المقاومة للتصيد الاحتيالي.”

وقال راو إنه على الجانب التشغيلي، أصبحت عمليات إعادة تعيين كلمة المرور مكلفة للغاية. يمكن أن تكون عمليات إعادة التعيين مكلفة بسبب نفقات العمالة المباشرة والتكاليف غير المباشرة الكبيرة مثل فقدان إنتاجية الموظفين واستنزاف موارد تكنولوجيا المعلومات. تقدر شركة الأبحاث Forrester أن إعادة تعيين كلمة المرور لمرة واحدة يمكن أن تكلف 70 دولارًا، وهذا يمكن أن يزيد بسرعة بالنسبة للمؤسسات الكبيرة.

بالإضافة إلى ذلك، من المهم أن تلتزم الشركة بمتطلبات الامتثال مثل PCI 4.0، والتي تفرض على المستخدمين إعادة مصادقة كل ما يقومون بإعادة تشغيله أو الوصول إليه. وقال راو: “المصادقة بدون كلمة مرور ستجعل الأمر سلسًا”. “وأخيرًا، بينما نتنافس على أفضل المواهب في مجال التكنولوجيا والأمن السيبراني، فإن كوننا مؤسسة بدون كلمة مرور يشير إلى أننا مؤسسة ذات تفكير تقدمي وتعطي الأولوية للأمن.”

تعد سياسات إحضار جهازك الخاص أحد العوامل

ينتقل مزود خدمات الرعاية الصحية Diversus Health أيضًا إلى المصادقة بدون كلمة مرور، وذلك باستخدام التكنولوجيا في شكل التحكم في الوصول إلى الشبكة على أساس الشهادة.

قال نيل فورد، مدير أمن تكنولوجيا المعلومات: “نظرًا لاعتماد سياسة إحضار جهازك الخاص مؤخرًا، فقد كشفت تدقيقنا الداخلي السنوي للامتثال لقانون HIPAA عن نقص التحكم في الوصول إلى الشبكة كأحد التهديدات عالية المخاطر لدينا”. “لذا، بدأنا البحث عن حلول يمكن استخدامها للتخفيف من التهديد.”

قامت Diversus Health في وقت سابق من هذا العام بنشر نظام من Portnox يستخدم المصادقة المستندة إلى الشهادة للتحقق من هوية الأجهزة. وقال فورد: “نحن ننشر الشهادة من خلال حل إدارة نقطة النهاية القائم على السحابة، لذا فإن التحقق باستخدام Portnox يكون شفافًا للموظفين”.

وقال فورد إن الحل خفف بشكل فعال من تهديد الأجهزة غير المعروفة التي تتصل بشبكة الشركة والقدرة على الوصول إلى الموارد الداخلية.

أحد مفاتيح النجاح في اعتماد المصادقة بدون كلمة مرور هو التواصل بشكل فعال مع الموظفين حول التغيير الأمني. “يتغلب الموظفون على عقود من الذاكرة العضلية لكلمات المرور ويعالجون قلق المستخدم المشروع بشأن “ماذا لو فقدت جهازي؟” قال راو: “إنه أمر بالغ الأهمية”. “لقد تعلمنا بسرعة أنه يتعين علينا بيع “السبب” لموظفينا.”

وقال راو إن الشركات تحتاج إلى تأطير المصادقة بدون كلمة مرور ليس كتفويض أمني آخر، ولكن كفائدة مباشرة للموظفين من خلال تقليل الإحباط، وتسجيل الدخول بشكل أسرع، والقضاء على عمليات إعادة تعيين كلمة المرور. قبل إجراء هذا التحول، أجرت شركة R Systems جلسات تدريب تفاعلية صغيرة لمنح الأشخاص الراحة عند استخدام أدوات الوصول مثل التعرف على بصمات الأصابع على هواتفهم.

“لا أستطيع أن أؤكد بما فيه الكفاية على أهمية المنظمات التي توفر تعليم المستخدم،” راو. “إنه فرق كبير بين النشر الناجح والاستثمار في البرامج الجاهزة.”

وقال راو إن استراتيجية R Systems بدون كلمة مرور ليست مرتبطة بمورد واحد، ولكنها مبنية على معايير FIDO2 وWebAuthn المفتوحة، “مما يمنحنا المرونة لاختيار الأداة المناسبة لكل ملف تعريف للمخاطر”. “يستخدم المستخدمون المتميزون مثل المسؤولين والمطورين والمديرين التنفيذيين مفاتيح أمان الأجهزة FIDO2، بينما تعتمد القوى العاملة الأوسع على مفاتيح المرور المدمجة مع القياسات الحيوية للأجهزة مثل Windows Hello وFace ID.”

ولا تزال الشركة تقوم بتقييم نتائج الانتقال إلى المصادقة بدون كلمة مرور وتعمل على التأكد من أنها تعمل بشكل أفضل للجميع.

وقال راو: “لقد شهدنا تحسنًا كبيرًا في تجربة موظفينا، مع عمليات تسجيل دخول أسرع وانخفاض كبير في تذاكر مكتب المساعدة المتعلقة بكلمة المرور”. “والأهم من ذلك، أن المصادقة بدون كلمة مرور أصبحت حجر الزاوية في بنية الثقة المعدومة لدينا، مما يمنحنا طبقة هوية أقوى وعالية الضمان تتيح الوصول الآمن بغض النظر عن موقع المستخدم أو الجهاز.”