تقييم الضعف مقابل اختبار الاختراق: معرفة من هو

هل حدث لك أن تدفع ثمنها خدمات اختبار الاختراق والحصول على تقرير “اختبار الاختراق” المكون من مائة شيء يسرد نقاط الضعف التي تم اكتشافها بواسطة أداة فحص الثغرات الأمنية؟ حسنا، أنت لست وحدك. المشكلة شائعة جدًا، حيث يقدم العديد من مقدمي الخدمة اختبار الاختراق الذي يتبين أنه تقييم للثغرات الأمنية. تشرح هذه المقالة الخدمتين الأمنيتين لإعدادك للبحث عن بائع عالي الجودة لاختبار الاختراق وتقييم الثغرات الأمنية.

تقييم الضعف

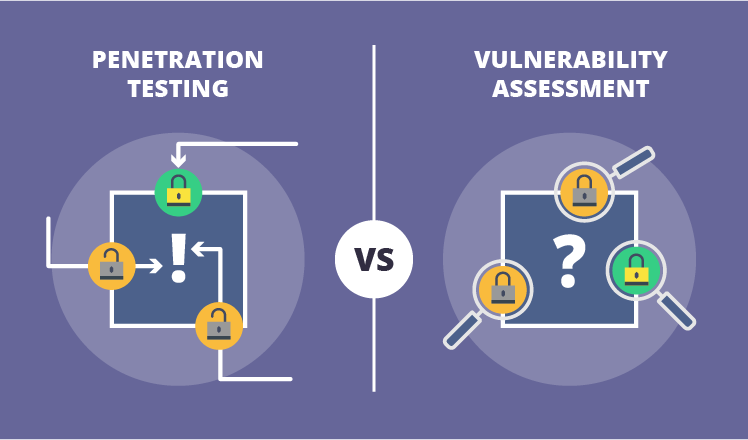

يهدف تقييم الضعف إلى تعريف نقاط الضعف في الشبكة. يتم استخدام هذه التقنية لتقدير مدى تعرض الشبكة لنقاط الضعف المختلفة. يتضمن تقييم الضعف استخدام الآلي أدوات فحص أمان الشبكة، والتي تم إدراج نتائجها في التقرير. وبما أن النتائج الواردة في تقرير تقييم نقاط الضعف ليست مدعومة بمحاولة استغلالها، فقد يكون بعضها إيجابيات كاذبة.

Lifehack للعميل المحتمل: يجب أن يحتوي تقرير تقييم الثغرات الأمنية على العنوان والوصف وخطورة كل ثغرة تم اكتشافها (عالية أو متوسطة أو منخفضة). قد يكون وجود مزيج من نقاط الضعف الأمنية الحرجة وغير الحرجة أمرًا محيرًا للغاية، لأنك لن تعرف أي ثغرة أمنية يجب تصحيحها أولاً.

اختبار الاختراق

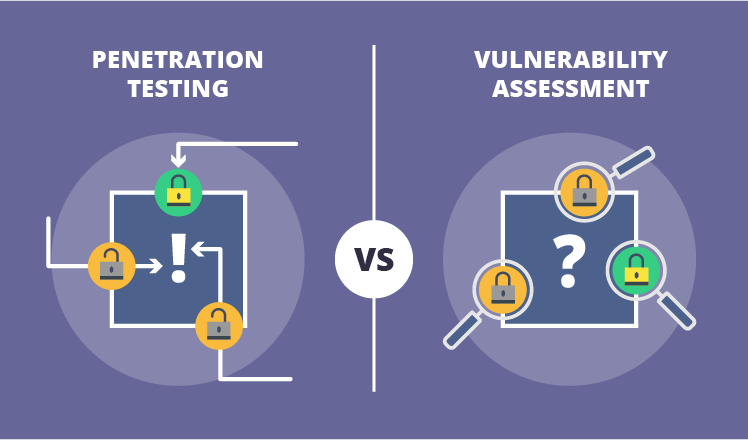

على عكس تقييم الضعف، يتضمن اختبار الاختراق تحديد نقاط الضعف في شبكة معينة ومحاولة يستغل لهم لاختراق النظام.

الغرض من اختبار الاختراق هو تحديد ما إذا كانت الثغرة الأمنية المكتشفة حقيقية أم لا. إذا تمكن أحد المتسللين من استغلال نقطة يحتمل أن تكون معرضة للخطر، فإنه يعتبرها حقيقية ويعكسها في التقرير. يمكن أن يُظهر التقرير أيضًا نقاط ضعف غير قابلة للاستغلال كنتائج نظرية. لا تخلط بين هذه النتائج النظرية والإيجابيات الكاذبة. تهدد نقاط الضعف النظرية الشبكة، لكن استغلالها فكرة سيئة لأن ذلك سيؤدي إلى حجب الخدمة.

حيلة حياة أخرى للعميل المحتمل: في المرحلة الأولية، سيستخدم مقدم خدمات اختبار الاختراق ذو السمعة الطيبة الأدوات الآلية بشكل مقتصد. تظهر الممارسة أن اختبار الاختراق الشامل يجب أن يكون يدويًا في الغالب.

خلال مرحلة الاستغلال، البنستر يحاول الإضرار بشبكة العميل (يقوم بإزالة الخادم أو تثبيت برامج ضارة عليه، أو الحصول على وصول غير مصرح به إلى النظام). لا يتضمن تقييم الثغرات الأمنية هذه الخطوة.

تقييم الضعف مقابل اختبار الاختراق

الفرق 1. العرض مقابل العمق

الفرق الرئيسي بين تقييم الضعف واختبار الاختراق هو تغطية الضعف، وهي اتساع و عمق.

تقييم الضعف يركز على الكشف عن أكبر عدد ممكن من نقاط الضعف الأمنية (نهج الاتساع على العمق). وينبغي استخدامه على أساس منتظم للحفاظ على الحالة الآمنة للشبكة، خاصة عند إدخال تغييرات على الشبكة (على سبيل المثال، تركيب معدات جديدة، إضافة خدمات، فتح المنافذ). كما أنه يناسب المؤسسات التي ليست ناضجة أمنيًا وترغب في معرفة جميع نقاط الضعف الأمنية المحتملة.

اختبار الاختراق، بدوره، هو الأفضل عندما يؤكد العميل أن دفاعات أمان الشبكة قوية، لكنه يريد التحقق مما إذا كانت مقاومة للاختراق (نهج العمق على الاتساع).

الفرق 2. درجة الأتمتة

هناك اختلاف آخر مرتبط بالفرق السابق وهو درجة الأتمتة. عادةً ما يتم تقييم الثغرات الأمنية تلقائيًا، مما يسمح بتغطية نقاط الضعف على نطاق أوسع، واختبار الاختراق عبارة عن مزيج من التقنيات الآلية واليدوية، مما يساعد على التعمق في نقاط الضعف.

الفرق 3. اختيار المهنيين

والفرق الثالث يكمن في اختيار المهنيين لأداء كل من تقنيات ضمان الأمن. لا يتطلب الاختبار الآلي، والذي يُستخدم على نطاق واسع في تقييم الثغرات الأمنية، الكثير من المهارة، لذلك يمكن إجراؤه بواسطة أعضاء قسم الأمان لديك. ومع ذلك، قد يجد موظفو الأمن في الشركة بعض الثغرات الأمنية التي لا يمكنهم تصحيحها ولا يقومون بإدراجها في التقرير. لذلك، قد يكون بائع تقييم الثغرات الأمنية التابع لجهة خارجية أكثر إفادة. يتطلب اختبار الاختراق بدوره مستوى أعلى بكثير من الخبرة (نظرًا لأنه يتم يدويًا بشكل مكثف) ويجب دائمًا الاستعانة بمصادر خارجية لمزود خدمات اختبار الاختراق.

اختبار الاختراق مقابل تقييم الضعف في لمحة

ألقِ نظرة على استبيان سريع يوضح الاختلافات بين التقنيتين:

كم مرة لأداء الخدمة؟

تقييم الضعف: مرة واحدة في الشهر. بالإضافة إلى اختبار إضافي بعد التغييرات في الشبكة.

اختبار الاختراق: مرة واحدة في السنة على الأقل.

ماذا يوجد في التقرير؟

تقييم الضعف: قائمة شاملة بنقاط الضعف، والتي قد تتضمن نتائج إيجابية كاذبة.

اختبار الاختراق: وثيقة “الدعوة إلى العمل”. وهو يسرد نقاط الضعف التي تم استغلالها بنجاح.

من يقوم بالخدمة؟

تقييم الضعف: موظفو أمن داخليون أو بائع خارجي.

اختبار الاختراق: مزود خدمات اختبار الاختراق.

ما هي قيمة الخدمة؟

تقييم الضعف: يكشف عن مجموعة واسعة من نقاط الضعف المحتملة.

اختبار الاختراق: يظهر نقاط الضعف القابلة للاستغلال.

اختيار البائع

توضح الاختلافات بين تقييم نقاط الضعف واختبار الاختراق أن كلا من خدمات اختبار الأمان تستحق أن يتم استخدامها لحماية أمن الشبكة. يعد تقييم الثغرات الأمنية أمرًا جيدًا لصيانة الأمان، بينما يكتشف اختبار الاختراق نقاط الضعف الأمنية الحقيقية.

من الممكن الاستفادة من كلتا الخدمتين فقط إذا تعاقدت مع بائع عالي الجودة يفهم، والأهم من ذلك، يترجم للعميل الفرق بين اختبار الاختراق وتقييم نقاط الضعف. لذلك، في تقييم الثغرات الأمنية، يكشف البائع عن مجموعة واسعة من نقاط الضعف المحتملة في الشبكة ويبلغ عنها وفقًا لخطورتها بالنسبة لأعمال العميل. في الوقت نفسه، في اختبار الاختراق، يجمع البائع الجيد بين الأتمتة والعمل اليدوي (مع إعطاء الأفضلية للأخير) ولا يقدم نتائج إيجابية كاذبة في التقرير. على الرغم من أنه قد يرفع تكلفة اختبار الاختراق، يوصى بشدة بإشراك مهندسي اختبار معتمدين (على سبيل المثال، الهاكر الأخلاقي المعتمد (CEH)، المحترف المعتمد في مجال الأمن الهجومي (OSCP)).