ما هي HMAC (رموز مصادقة الرسائل القائمة على التجزئة)؟

رمز مصادقة الرسائل المستندة إلى التجزئة (HMAC) هو رسالة التشفير الطريقة التي تستخدم أ مفتاح التشفير مع وظيفة التجزئة. يعطي الخادم والعميل كل أ المفتاح الخاص معروف فقط لهم ، توفير وسيلة أكثر أمانًا لتشفير البيانات من رمز مصادقة الرسائل البسيط (ماك).

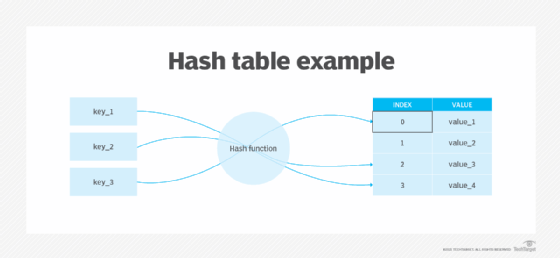

HMAC هي تقنية للتشفير المصادقة. يستخدم وظيفة تجزئة التشفير ومفتاح سري مشترك لتشفير المعلومات وحمايتها من الوصول غير المصرح به. وظيفة التجزئة هي خوارزمية أو الوظيفة الرياضية التي تحول رسالة تحتوي على عدد متغير من الأحرف إلى سلسلة مع عدد ثابت من الأحرف. تُعرف قيمة الإخراج باسم هضم الرسالةو قيمة التجزئة أو ببساطة التجزئة. يمكّن مفتاح التشفير السري للمستخدم من إنشاء رسالة مشفرة قابلة للقراءة بعد أن قامت خوارزمية بتشفيرها.

في معاملة HMAC ، يجب أن يتفق العميل والخادم على المفتاح السري. يوفر هذا طريقة لفك تشفير الرسائل ، والتي يجب أن تبقى سرية ، للحفاظ على سلامة المعاملة. يجب على الأطراف أيضًا اختيار وظيفة التجزئة والاتفاق على رسائلهم.

يمكن استخدام HMAC للتحقق من سلامة البيانات ولأصادف الأطراف المشاركة في الصفقة. تستخدم العديد من بروتوكولات الاتصالات والنقل HMAC ، بما في ذلك بروتوكول نقل النص التشعبي آمنو بروتوكول نقل الملفات الآمن وبروتوكول نقل الملف آمن. عادةً ما تكون وظيفة تجزئة التشفير في HMAC آمنة خوارزمية التجزئة -1 (SHA-1) ، SHA-256 ، خوارزمية هضم الرسالة أو RIPEMD-128/160.

كيف يعمل رمز مصادقة الرسائل المستندة إلى HASH

يوفر HMAC طريقة صالحة وموثوقة لأطراف المعاملات لضمان عدم عبث رسائلها من قبل حفلة غير مصرح بها أو ضارة. يتكون رمز HMAC أو المفتاح من الجزأين التاليين:

- مجموعة مشتركة من مفاتيح التشفير للمرسل أو العميل والمستلم أو الخادم. يستخدم المرسل والمستلم نفس المفتاح لإنشاء والتحقق من HMAC.

- وظيفة تجزئة التشفير العامة ، مثل SHA-1 أو RIPEMD-128/60.

يتم تمثيل صيغة HMAC على النحو التالي:

HMAC = HASHFUNC (مفتاح سري + رسالة)

في معاملة المراسلة بين العميل والخادم الذي يشتمل على HMAC ، يقوم العميل بإنشاء HMAC فريدة من نوعها أو تجزئة عن طريق تجزئة بيانات الطلب بالمفاتيح الخاصة وإرسالها كجزء من الطلب. يتلقى الخادم الطلب ويعيد تجديد HMAC الفريد. ثم يقارن اثنين من HMACs. إذا كانت متساوية ، فإن العميل موثوق به ويعتبر شرعيًا ، ويتم تنفيذ الطلب. غالبًا ما تسمى هذه العملية أ مصافحة سرية.

الأمان في رمز مصادقة الرسائل القائم على التجزئة

HMAC أكثر أمانًا من Mac لأن المفتاح والرسالة يتم تجزئة في الخطوات المنفصلة التالية:

HMAC (KEY ، MSG) = H (MOD1 (KEY) || H (MOD2 (KEY) || MSG))

يقوم العميل أولاً بتجاهل البيانات باستخدام مفتاح خاص ويرسلها إلى الخادم كجزء من الطلب. الخادم ثم يصنع HMAC الخاص به. هذا يضمن أن العملية ليست عرضة لهجمات التمديد التي يمكن أن تتسبب في أن يتم إنشاء عناصر من المفتاح مع إنشاء MACs متتالية.

أيضًا ، بمجرد اكتمال العملية ، تصبح الرسالة المرسلة لا رجعة فيها ومقاومة القرصنة. حتى إذا حاول حزب ضار اعتراض الرسالة ، فلن يتمكنوا من تخمين طولها أو فك تشفيرها لأنهم لن يكون لديهم مفتاح فك التشفير. في الواقع ، تجعل عملية HMAC محتويات الرسالة غير قابلة للقراءة وعديمة الفائدة للمتسلل.

تطبيقات HMAC

تعتبر HMAC طريقة آمنة لمصادقة الرسائل لأنه من الصعب الصياغة إذا لم يعرف المزور المحتمل المفتاح المشترك السري. الطريقة مقاومة أيضا هجمات القاموس، حيث يستخدم المهاجم القوة الغاشمة لفك تشق طريقه إلى كلمة المرور-الجهاز المحمي عن طريق الركض من خلال الكلمات والعبارات المشتركة في القاموس. ومع ذلك ، من المهم استخدام مفتاح سري قوي وفريد لزيادة الفوائد الأمنية لـ HMAC.

نظرًا لأن HMAC يوفر مستويات مزدوجة من الحماية ، فهي مثالية للتطبيقات التي تتضمن بيانات حساسة ، مثل معلومات التعريف الشخصية أو أرقام بطاقة الائتمان. كما يوفر أمنًا أكثر شمولاً من التدابير التقليدية ، مما يجعله مناسبًا للاستخدام في الصناعات المنظمة مثل الرعاية الصحية أو التمويل.

تشفير HMAC مناسب أيضًا لإنترنت الأشياء (إنترنت الأشياء) البيئات ، أنظمة عالية الأداء مثل أجهزة التوجيه والتحقق من عنوان البريد الإلكتروني للمستخدم. يمكن أيضًا استخدام HMAC في تطبيقات الأمن المحترمين حيث تكون الأنظمة الرئيسية العامة إما غير كافية أو محظورة. تتضمن التطبيقات الممكنة لـ HMAC ما يلي:

- لمصادقة بيانات النموذج المرسلة إلى متصفح العميل وإعادة تقديمها.

- لإنشاء تجزئة آمنة لتخزين كلمات المرور.

- لتوليد الرموز الفريدة لإدارة الجلسة.

رمز مصادقة الرسائل المستندة إلى التجزئة مقابل التوقيع الرقمي

أ توقيع رقمي هي وسيلة للتحقق من صحة وتكامل المستند الرقمي والمرسل بمساعدة تشفير المفتاح العام غير المتماثل. مثل HMACs ، تستخدم التوقيعات الرقمية أيضًا وظيفة التجزئة ومفتاح مشترك. ومع ذلك ، تستخدم HMACs مفتاح متماثل – أي ، يتم مشاركة نفس المفتاح بين المرسل والمستلم – في حين يستخدم التوقيع الرقمي مفاتيح غير متماثلة ، مما يعني أن المرسل والمستلم يستخدمان مفتاحين مختلفين.

كل من HMACs والتوقيعات الرقمية ضمان النزاهة والأصالة من الرسالة. النزاهة تعني أن الرسالة لم يتم تغييرها. إذا كان الأمر كذلك ، فإن وظيفة التجزئة تعطي قيمة مختلفة في المقابل ، لذلك يعرف المستلم أن شخصًا ما يعبث بالرسالة. تشير الأصالة إلى أن المستلم واثق من أن الرسالة تنشأ من المرسل. تضمن كلتا الطريقتين النزاهة والأصالة لأن المفاتيح التي تشفر التجزئة غير معروفة لطرف ثالث – يمكن أن يكون خصمًا ضارًا – مما يثبت للمستلم أن الرسالة جاءت من المرسل المتوقع.

بالإضافة إلى ضمان النزاهة والأصالة ، يتم استخدام التوقيعات الرقمية أيضًا عدم التربية، بمعنى أنه لا يمكن للمرسل أو المستلم أن ينكر معالجة المعلومات بمجرد إرسالها. لا يتم استخدام HMACs عمومًا لأغراض عدم التربية.

كيفية تنفيذ HMAC

لتنفيذ HMAC ، قم بالتنفيذ الخطوات التالية:

- اختر وظيفة التجزئة مثل SHA-256.

- إنشاء مفتاح سري عشوائي معروف فقط للمرسل والمستقبل.

- ضع خوارزمية HMAC في مكان لحساب HMAC.

- تأكد من أن المستلم (المستلمين) يمكنه إعادة حساب ومقارنة HMACs.

من الضروري تأمين المفاتيح السرية بشكل صحيح ، لأن ذلك يمكن أن يمنع المتسلل من تولي خادم التواصل.

هل يجب أن تستخدم مؤسستك HMAC؟

هل استخدام HMAC هو أفضل طريقة لتحقيق اتصالات آمنة؟ فيما يلي بعض الاعتبارات لاتخاذ هذا القرار. HMAC هو اختيار قوي في المواقف التالية:

- سلامة البيانات هي أولوية عالية.

- منظمة تتلقى المدفوعات عبر الإنترنت.

- هناك لوائح ثقيلة أو متطلبات الامتثال للتعامل مع المنظمة للبيانات.

- تحتوي خوادم المنظمة على أسرار تجارية أو معلومات حساسة مثل معلومات الدفع.

- هناك شبكة إنترنت الأشياء داخل المنزل يجب تأمينها.

على الرغم من أن HMAC يمكن أن توفر اتصالات آمنة ، إلا أنها لا توفر السرية ويجب تشفيرها خوارزمية تشفير منفصلة ، مثل معيار التشفير المتقدم، لضمان الأمن الكامل.

تعلم أساسيات التشفير الرئيسي المتماثل، بما في ذلك شروط التشفير الرئيسية.