الأمن السيبراني للسيارات المتصلة: الاتجاهات والمخاطر

ملاحظة المحرر: في المقالة ، يوضح بوريس التهديدات الأمنية الحقيقية والمفرطة التي تعرض حلول السيارات المتصلة وتبادل بعض أفضل الممارسات لضمان أمان حلول إنترنت الأشياء المناسبة. إذا قمت بتنفيذ واحدة ، تقدم Sciencesoft بكل سرور لها خدمات الاستشارات عبر الإنترنت لمساعدتك في إعداد حلول سيارات متصلة آمنة وموثوقة فقط.

صناعة السيارات الحديثة هي الرقمية بثبات. كل شيء ، من تتبع المركبات إلى مراقبة السائق إلى الحوادث التي تمنع ، يحدث على الإنترنت الآن. تيرابايت من انتقال البيانات بين المركبات والشبكات السحابية والأجهزة القابلة للارتداء والأجهزة المحمولة ، وعلى الرغم من أن العديد من الخبراء يقترحون بشكل معقول ، يمثل هدفًا مرغوبًا في مجرمي الإنترنت.

وفق ذكاء BI، بحلول عام 2021 ، سوف يمثل عدد المركبات المتصلة في جميع أنحاء العالم أكثر من 380 مليون. في هذا الصدد ، لا يمكننا مجرد اكتساح مسألة الأمن السيبراني تحت السجادة. السيارة هي آلية معقدة نعهد بها حياتنا وحياة أحبائنا إلى كل يوم. هل المتسللون قادرون حقًا على الوصول إلى نظام سيارات ويخفون معه؟ هل هناك تهديد بتعطيل حركة المرور الهائل؟ كيفية التمييز بين المخاوف الفعلية وأولئك الذين تلقوا وسائل الإعلام؟ هذه هي الأسئلة التي نتوق إليها جميعًا للعثور على إجابات عليها.

ما هي المشكلة؟

الشيء هو أن الاتصال هو تهديد في حد ذاته. السيارات في الوقت الحاضر مجهزة بشكل كبير بوحدات التحكم الكهربائية (ECU). إنهم يديرون أنظمة السيارات المختلفة ، ويتصلون ببعضهم البعض عبر الشبكة الداخلية. دانييل ألين ، باحث في مركز تغير المناخ والأمن ، حتى يسمى المركبات الحديثة أجهزة الكمبيوتر ذات العجلات.

بعد أن تظهر السيارة جزءًا من إنترنت الأشياء عبر واجهات الاتصال اللاسلكية ، يصبح نظام المركبات المغلق معرضًا للتداخل الخارجي. المشكلة هنا هي أنه إذا تدخل المتسلل مع وحدة واحدة ، فلنقول GPS ، فيمكنهم الوصول على الفور إلى الآخرين ، بما في ذلك الفرامل ونقل الأجزاء الحيوية الأخرى من السيارة. قد يذهبون إلى أبعد من ذلك عن طريق الوصول إلى جميع السيارات الخاصة بشركة مصنعة معينة ، أو حتى نظام تكنولوجيا المعلومات في الشركة المصنعة ، من خلال خرق في برنامج الأمن السيبراني للمركبات.

لماذا تفعل هذا؟

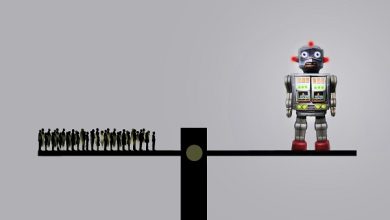

في ضوء حقيقة أن المركبات أصبحت أكثر ترابطًا ، يمتلك المتسللين خيارات متعددة للقيام بصناعة السيارات لصالح سيء.

تتراوح الخيارات من فتح السيارة عن بعد لسرقةها إلى التجسس الصناعي إلى الانتقام الشخصي. إمكانية الوصول إلى المعلومات الشخصية عبر الأجهزة المحمولة التي ترتبط بها معظم السيارات هي ، بلا شك ، الهدف الأكثر جاذبية.

أخيرًا ، يجوز للمجرمين ببساطة سرقة رمز البرمجيات ويقدمونه مجانًا ، أو حتى الخراب على طرق الدولة بأكملها – من يدري ما يدور في ذهنهم؟

على أي حال ، قد تكون العواقب مؤلمة. قد يؤدي عدم وجود أمن إلى إلقاء ظل على الصناعة بأكملها للمركبات المتصلة ، ويؤدي إلى نقص الثقة في الشركات المصنعة.

لماذا يحدث؟

تمثل المركبات الحديثة تشويشًا معقدًا للغاية للهندسة والمعجزة التكنولوجية. علاوة على ذلك ، يتم تطويرها عادةً من قبل العديد من الأطراف ، بما في ذلك صانعي السيارات وموردي الأجهزة وشركات تطوير البرمجيات. هذا يجعل النظام أكثر تعقيدًا ويصعب حمايته من الهجمات الخارجية.

أحد التحديات الأخرى هو أن دورة حياة السيارات النموذجية تستمر من خمس إلى سبع سنوات. خلال هذه الفترة الزمنية ، قد تصبح العشرات من تحديثات برامج الأمان متاحة في السوق. يؤدي هذا عادةً إلى إصدار سيارات ذات برامج عفا عليها الزمن ، مما يزيد من احتمال الهجمات.

علاوة على ذلك ، ليس لدى صانعي السيارات دائمًا خبرة كافية أو موارد بشرية لإدارة برامج الأمان بشكل صحيح. في بعض الأحيان قد يقللون من خطر الهجمات الإلكترونية. بسبب جداول التطوير المختلفة ، قد يتم إصدار البرامج قبل إجراء اختبارات الانتهاكات في الدفاع. بدون الاختبار المناسب ، من المستحيل تحديد ما إذا كان البرنامج يستجيب بشكل كاف للمخاطر التي تم تصميمها من أجلها. نتيجة لذلك ، كل من المطورين والمصنعين غير متأكدين من موثوقيته.

إذا لم يكن مؤمنًا بشكل صحيح ، فقد يكون أمان السيارات كارثة. في الوقت الحاضر ، يدرك المستهلكون جيدًا المخاطر التي تخضع لها السيارات المتصلة ، وهم ليسوا على استعداد لوضع أنفسهم وعائلاتهم للخطر. وبالتالي ، أصبح الحفاظ على السيارات في مأمن من المتسللين مسألة ليس فقط تأمين السلامة (وهو ما لا شك فيه ، أولوية) ، ولكن أيضًا بناء الثقة في العلامة التجارية.

لحظة الحقيقة

في الواقع ، لم تحدث هجمات القراصنة الرئيسية على السيارات المتصلة. لهذا السبب لم يكن عامًا واسعًا أو مصنّعين يشعرون بالقلق بشكل خاص بشأن الأمن السيبراني.

لقد بدأ كل شيء مع Charlie Miller ، وهو مهندس أمان مع Twitter ، وكريس فالاسيك ، مدير أبحاث السلامة في المركبات مع ioactive. في يوليو 2015 ، تم العبث بنظام المعلومات والترفيه في Jeep Cherokee ، UConnect ، وواحد تلو الآخر كل مكون ، من نظام تكييف الهواء إلى الهواء محرك. الأكثر إثارة للخوف هو حقيقة أنهم أخرجوا النظام حرفيًا ، حيث يقعون على بعد أميال من السيارة.

لم يكن هذا عملاً ضارًا ، بالطبع. أبلغ ميلر وفالاسيك عن النتائج التي توصلت إليها إلى كرايسلر ، واستدعى الأخير 1.4 مليون شيروكي لتشخيص الفجوات في نظامها الأمني ومعالجتها.

عندما قام ميلر وفالاسيك بذلك لأول مرة في عام 2013 مع فورد ، جالسين في الجزء الخلفي من السيارة مع جهاز كمبيوتر محمول موصوف بشبكة السيارات ، فقد سخروا منه. “حقًا ، إذا كان الاقتحام إلى أدمغة السيارة يتطلب وجودًا جسديًا ، فلن يكون لدى المتسللين فرصة واحدة للنجاح” ، فكر الجميع.

الآن ، لم يعد هناك مزاح. في أغسطس 2016 ، اخترق المتخصصون في Keen Security Lab of Tencent ، وهي شركة اتصالات صينية ، برنامج الأمن لنموذج Tesla ، وهي سيارة تعتبر طفرة في العالم سيارات شبه مستقلة. أصبح من الواضح إلى حد كبير أن الأمن السيبراني لا يجب أن يتم فصله.

احتياطات

يعد معالجة برنامج الأمان عملية متعددة الأوجه ، ويجب دمجها في التشغيل اليومي للشركة. في كل مرحلة التطوير ، يجب على المتخصصين مراقبة واختبار البرامج ، والإبلاغ عن الفجوات كلما حدثت. لهذه الأغراض ، ينبغي تطوير استراتيجية وإجراءات اختبار شاملة.

التحديث في الوقت المناسب هو أيضا أمر لا بد منه. هنا ، يكمن التحدي في إيجاد إمكانية الجمع بين دورات الحياة المختلفة للسيارة والأجهزة والبرامج.

ربما يكون التوصيل بين كوكس سيارات مختلفة هو أضعف رابط في النظام بأكمله. تحتاج الشبكة الداخلية للسيارة إلى نظام الدفاع متعدد الطبقات. بمعنى آخر ، تتطلب كل وحدة التحكم الإلكترونية ، والأهم من ذلك ، الخطوط الحدودية ، قطعة دفاعية خاصة بها. في الوقت نفسه ، يجب أيضًا تثبيت برنامج دفاعي للشبكة الداخلية بأكملها.

جانب حيوي آخر هو القدرة على التعرف على هجمات المتسللين بطريقة في الوقت الفعلي. يمكن لمعظم برامج الأمان المتاحة حاليًا تسجيلها ليتم استردادها لاحقًا ، وأحيانًا حتى من قبل الشركة المصنعة فقط. في المستقبل القريب ، مع التوسع الأوسع في التكنولوجيا إلى السحابة ، سيتم تحديد تجارب الدخول غير المرغوب فيها ومنعها على الفور.

مع ظهور حلول الأمن السيبراني الجديد في السوق ، هناك حاجة لجميع الأطراف المعنية للالتقاء لجلبها إلى المعيار المشترك. هنا ، لا ينبغي إهمال فكرة “تكوين صداقات” مع المتسللين (اقرأ: الأعداء المحتملين).

لقد نجحت العديد من الشركات التكنولوجية بالفعل في تقديم برامج “Bug Bounty” ، وبعبارة أخرى ، شجعت المتسللين على المشاركة في الاختبارات العددية لبرامج الأمان على أساس المكافأة. يسمح هذا النهج بالتناقض بقتل عصفورين بحجر واحد. إنه يمكّن المتسللين من الاستمتاع بالتدفقات النقدية القانونية ، بينما يستخدم صانعو السيارات خبرتهم لأغراض سلمية. علاوة على ذلك ، لا يمكن لأحد التعرف على العيوب في أنظمة الأمن بشكل أفضل من أولئك الذين تتمثل مهنة في خرقها.

الواقع أو الضجيج الإعلامي؟

على الرغم من أن هناك الكثير من الطنانة حول الأمن السيبراني ، إلا أن بعض الخبراء يعتقدون أن المستهلكين العاديين لا يزال لديهم ما يدعو للقلق. سكوت فرانك من الهواء و كريس بولين من IBM تعزى الفوضى حول الأمن السيبراني بشكل كبير إلى الذعر في وسائل الإعلام بعد عدة هجمات من هاتر البيض.

كلاهما يعتقد أن الهدف الأساسي للهجمات الإلكترونية سيكون معلومات شخصية يمكن استخدامها لابتزاز المال. نظرًا لأن المجرمين يرغبون عادةً في الحصول على أكبر قدر ممكن من الربح من خلال بذل جهود قليلة قدر الإمكان ، فإن الهجمات لن تكون ضخمة. أنها تتطلب “مدخلات” كبيرة ، و “الإخراج” ليس دائمًا كافياً.

وبالتالي ، فإن احتمال أن يدمر المتسللون تدفق حركة المرور من أجل المتعة فقط ، أو لأنهم يسترشدون بفكرة شريرة ، لا يزال صغيراً ، كما يقول فرانك وبولن. لهذا اليوم ، فإن مستوى الشركات المصنعة الحديثة التي تحتفظ بها الشركات المصنعة الحديثة في سياراتها كافية بما يكفي لحماية المستهلك العادي. ومع ذلك ، نظرًا لأننا ننتقل من متصل إلى سيارات مستقلة تمامًا ، لا يزال هناك طريق طويل لنقطعه.