ما هو هجوم مبادلة SIM (هجوم اعتراض SIM)؟

هجوم مبادلة SIM هو شكل من أشكال الاحتيال على الهوية يقوم فيه المهاجم بنقل رقم هاتف المستخدم إلى مختلف بطاقة SIM للوصول إلى المكالمات الهاتفية للمستخدم والرسائل النصية والحسابات المصرفية وأرقام بطاقات الائتمان وغيرها معلومات حساسة. يُعرف هذا النوع من الهجوم أيضًا باسم SIM اعتراض الهجوم أو أ سيم هجوم الاختطاف.

جديدة نسبيًا وعلى ارتفاع ، تتزايد شعبية هجمات مبادلة SIM بسبب زيادة الاستخدام للهواتف المحمولة والاعتماد المتزايد للمستخدمين على المستخدم القائم على الهاتف المحمول المصادقة. مثل هذه الهجمات خبيثة لأنه ، في كثير من الأحيان ، لا يدرك المستخدم الأصلي أن الهجوم قد حدث حتى يتوقف هاتفهم فجأة عن العمل.

كيف يعمل هجوم مبادلة SIM

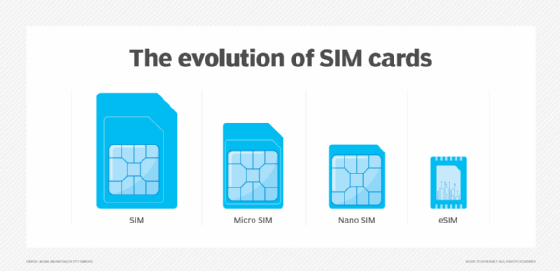

تُستخدم بطاقات SIM للهاتف المحمول لتخزين المعلومات حول مستخدمه وتحديد الهاتف المحمول وتصديقه على شبكة خلوية. بدون بطاقة SIM ، لا يمكن تسجيل الأجهزة في حساب أو شبكة أو اشتراك. من خلال المساومة على SIM ، لا يؤثر هجوم مبادلة SIM على برمجة الجهاز ، بل إنه يعطل الجهاز عن بُعد دون معرفة الضحية.

العملية العامة لمعظم هجمات مبادلة SIM هي كما يلي:

- ال ممثل التهديد الحصول على معلومات عن الضحية المستهدفة.

- يقوم المهاجم بإجراء مبادلة SIM من خلال معالجة الهاتف المحمول الناقل.

- الناقل ينشط SIM الجديد.

- يتحكم المهاجم في رقم هاتف الضحية.

- المهاجم ينتحل شخصية الضحية للوصول إلى حساباتهم أو سرقة أو إعادة ضبط بيانات الاعتماد أو السرقة عملة مشفرة.

الخطوة الأولى في هجوم مبادلة SIM هي ل المتسلل لجمع أكبر قدر ممكن من المعلومات حول الضحية. طريقة واحدة للقيام بذلك من خلال التصيد. من خلال رسائل البريد الإلكتروني أو المكالمات الهاتفية أو الرسائل النصية ، يخدع المتسللون الضحايا إلى الكشف عن المعلومات الشخصية ، مثل الأسماء القانونية ، وموضوعات الميلاد ، وأرقام الهواتف ، وأرقام الضمان الاجتماعي (SSNs) والعناوين التي قد تكون مرتبطة بحساب حماية. قد يتخلصون أيضًا من معلومات حول الضحايا المحتملين من مصادر أخرى ، مثل قوائم الحسابات التي تم اختراقها مسبقًا ووسائل التواصل الاجتماعي والإنترنت وال شبكة داكنة.

تكتيك الأحدث الذي يستخدمه بعض المهاجمين هو جذب موظفي شركات النقل للهواتف المحمولة إلى مواقع التصيد. تكرر هذه المواقع على صفحة تسجيل الدخول لشركتها ولكن يتم استضافتها على مهاجمة السيطرة عناوين بروتوكول الإنترنت. عندما يقوم الضحية المطمئنة بتسجيل الدخول ، يمكن للمتسلل التقاط المعلومات اللازمة للوصول إلى أنظمة الشركة الداخلية. يمكنهم بعد ذلك استهداف عملاء شركة النقل ومبادلة Sims حسب الرغبة.

بغض النظر عن كيفية جمع معلومات المستخدم ، فإن الهدف هو نفسه: لتزوير هوية الضحية لخبيث و/أو أغراض ذات دوافع مالية.

بعد أن قام المهاجم بجمع معلومات كافية للمطالبة بهوية الضحية ، يتصلون بمزود الهاتف المحمول لإعلان أن بطاقة SIM الأصلية قد تعرضت للخطر ويرغبون في تنشيط واحدة جديدة في حوزتها إلى نفس الحساب. باستخدام البيانات الشخصية التي تم جمعها مسبقًا ، يمكن للمهاجمين عادة الإجابة على أسئلة الأمان دون رفع أي إنذار وإكمال المعاملة.

بمجرد أن يتمكن المهاجم من تبديل أو اعتراض SIM ، يتم إعادة توجيه جميع المكالمات والنصوص على رقم هاتف المستخدم إلى هاتف المجرم. قد تكون بعض هذه المكالمات والنصوص مرتبطة بالأمن ، مثل دبابيس لمرة واحدة (OTPs) وروابط التحقق. يتيح تبديل SIM للمتسللين تلقي هذه OTPs والمكالمات لتسوية حسابات المستخدم الأصلية ، مثل البريد الإلكتروني والخدمات المصرفية والوسائط الاجتماعية و Cryptoexchanges.

ما الذي يمكن للمتسللين فعله مع SIM معرضة للخطر؟

تترك هجمات مبادلة SIM كميات هائلة من المعلومات المعرضة للسرقة والحل الوسط.

إذا لم يتم القبض عليه في وقت مبكر ، فمن المحتمل أن يقوم المهاجم بتسجيل الدخول إلى الحساب المصرفي للضحية لسرقة أموالهم ، وقفل الضحية من جميع الحسابات عبر الإنترنت ، وسرقة بيانات شخصية إضافية من تلك الحسابات وبيعها على شبكة الإنترنت المظلمة.

بعض المتسللين استخدم هجمات مبادلة SIM لتربية الاحتيال أثناء الاختباء وراء الضحية ، مما تسبب في ضرر مالي أو اجتماعي أو سمعة للضحية. إذا كان صاحب الحساب بارزًا – على سبيل المثال ، فإن الرئيس التنفيذي للشركة – قد يهدد المهاجم بنشر البيانات المسروقة. ثم يقومون بابتزاز الضحية لابتزاز الأموال ، أو يحرجون الضحية أو يعطون عمليات شركتهم.

بشكل متزايد ، مجرمي الإنترنت استخدم هجمات مبادلة SIM لسرقة العملات المشفرة مثل Bitcoin. نظرًا لأن المعاملات المشفرة عادة ما تكون لا رجعة فيها ولا يمكن الاسم المستعار ، فإن اختطاف بطاقة SIM لهاتف مرتبطة بمشفير يتيح لهم المشاركة في أعداد كبيرة من هذه المعاملات وربما سرقة كميات كبيرة من العملة المشفرة.

كيفية تحديد هجوم مبادلة SIM

علامة SYNTALE لهجوم مبادلة SIM هي وقف الخدمة الخلوية. إن فقدان الإشارة المفاجئ ، كما هو موضح من خلال عدم وجود أشرطة أو إشعارات على الشاشة ، مثل “No Service” أو “مكالمات الطوارئ فقط” ، هي علامة حمراء شائعة لمبادلة SIM. إذا تم تبديل SIM للمستخدم دون معرفته ، فلن يتمكنوا من إرسال أو تلقي رسائل نصية أو إجراء أو تلقي مكالمات مع هذا الجهاز. بمجرد أن يقوم المهاجم بإعادة توجيه رقم الهاتف بنجاح ، فإن جهاز الضحية يفرط عمليًا قدراته على الاتصال.

نشاط حساب غير عادي هو علامة حمراء أخرى. عند تبديل SIM ، يتلقى المستخدمون عادة إشعارات حول محاولات تسجيل الدخول أو إعادة تعيين كلمة المرور. ترسل بعض الحسابات عبر الإنترنت أيضًا إشعارات تلقائية حول اكتشاف تسجيلات تسجيلات الأجهزة الجديدة. يمكن أن يؤدي تجاهل هذه التنبيهات على أنها دنيوية أو غير ذات صلة إلى إغلاق الضحية من الجهاز أو خسارة المعلومات.

يمكن أن تشير عمليات تأمين الحساب والرسوم غير المصرح بها أيضًا إلى مبادلة SIM. يجد بعض المستخدمين أنه لا يمكنهم تسجيل الدخول إلى حسابات معينة ، بينما يدرك آخرون أنهم لم يعودوا يتلقون روابط إعادة تعيين OTPs وأجهزة كلمة المرور لجهازهم.

في كثير من الأحيان ، يتصل مزودو الهواتف المحمولة بالمستخدمين ، عادةً ما يستخدمون رسالة نصية أو بريد إلكتروني ، عند اكتشاف بطاقة SIM جديدة أو جهاز جديد يتم تنشيطه على حساب المستخدم. هذا يعني عادة أن المبادلة تم من قبل شخص ما دون السلطة المناسبة للقيام بذلك.

كيفية منع هجوم مبادلة SIM

يمكن للمستخدمين حماية أجهزتهم الخلوية وحساباتهم من هجمات مبادلة SIM باتباعها أفضل الممارسات:

- تجنب الاعتماد على خدمة الرسائل القصيرة (رسالة قصيرة) للاتصال الأساسي لأن البيانات ليست كذلك مشفرة.

- قم بإزالة أرقام الهواتف المحمولة من الحسابات التي لا تتطلب واحدة ومن حسابات حساسة عبر الإنترنت ، بما في ذلك المساحات المشفرة.

- تجنب مشاركة المعلومات الشخصية عبر الإنترنت.

- تحقق من أنواع التنبيهات التي تم إعدادها لكل حساب لتحديد محاولات تسجيل الدخول الخاطئة والضارة.

- قم بإعداد دبوس حساب أو رمز مرور منفصل عن الرقم لمنع إساءة استخدام الحساب.

- تأمين الحسابات عبر الإنترنت ، بما في ذلك البريد الإلكتروني ووسائل التواصل الاجتماعي وبطاقات الائتمان والحسابات المصرفية ، مع قوية و كلمات مرور يصعب تخمينها؛ أيضًا ، قم بتغيير كلمات المرور بانتظام ، وعدم إعادة استخدام كلمات المرور القديمة.

- راقب تسجيلات تسجيلات مشبوهة من أجهزة أو مواقع غير معروفة – في حالة الاشتباه في محاولة اختطاف SIM ، قم بتغيير كلمات المرور لجميع الحسابات المرتبطة برقم الهاتف هذا.

- مراقبة فاتورة الهاتف ؛ اتصل بالناقل في حالة التهم المشبوهة أو غير المتوقعة.

- كن متشككًا في النصوص ورسائل البريد الإلكتروني والمكالمات من مرسلين غير معروفين يطلبون معلومات شخصية أو حساسة ، مثل كلمات المرور أو المسامير أو SSNs أو تفاصيل بطاقة الائتمان ؛ لا تتصرف أبدًا على الرسالة ، وحذفها – بعد إعادة توجيهها إلى مزود الهاتف المحمول ، إن أمكن.

- استخدم مدير كلمة المرور لإنشاء كلمات المرور وتخزينها بشكل آمن وغيرها من المعلومات الحساسة.

- تعزيز الأمن ، وتقليل احتمال حدوث حل وسط عن طريق التمكين مصادقة ثنائية العوامل.

- تجنب الاعتماد على رموز الرسائل القصيرة ، واستخدم المصادقة المستندة إلى التطبيق باستخدام تطبيقات المصادقة ، مثل مصادقة Google و authy ، لإنشاء OTPs لمصادقة الحسابات عبر الإنترنت.

في بعض البلدان ، يسمح مقدمو خدمات الهواتف المحمولة للمستخدمين بتمكين ميزة أمان حماية SIM. هذا يغلق الخطوط الموجودة على حساب المستخدم بحيث لا يمكن معالجة تغيير SIM ، بما في ذلك مقايضات SIM غير المصرح بها والضارة. يمكن للمستخدم أو مدير الحساب المعتمد فقط تعطيل حماية SIM.

مع زيادة في هجمات مبادلة SIM ، الكثير الاتصالات السلكية واللاسلكية أضافت الشركات عناصر تحكم أمان جديدة لحماية حسابات المستخدمين. على سبيل المثال ، قد يفرضون على أنه يجب توفير OTP قبل تنشيط بطاقة SIM جديدة أو جهاز SIM. ومع ذلك ، فإن تبادل SIM يمثل تهديدًا متزايدًا ، لذلك يحتاج المستخدمون أيضًا إلى تنبيههم.

كيفية الرد على هجوم مبادلة SIM

على الرغم من استخدام الاحتياطات ، تحدث الاختراقات ، ويجب على المستخدمين الاتصال على الفور بجهاز النقل الخاص بهم.

يجب على المستخدم إعادة تعيين كلمات المرور للحسابات الحساسة المرتبطة برقم الهاتف الذي تم تبديله. من المهم أيضًا إلغاء الوصول إلى الأجهزة المشبوهة ومسح الجهاز للحصول على إضافي الفيروسات، البرامج الضارة أو برامج التجسس.

قد يكون من الضروري أيضًا إبلاغ إنفاذ القانون. في حالة الأجهزة المملوكة للشركة ، يجب إخطار كل من فريق الأمن السيبراني التابع للشركة وإنفاذ القانون. تتمثل الإستراتيجية طويلة الأجل لتبنيها في تمكين إشعارات تسجيل الدخول على جميع الحسابات عبر الإنترنت ، وكذلك تنبيهات الاحتيال على جميع الحسابات المالية.

هجمات مبادلة SIM في العالم الحقيقي الأخير

في فبراير 2023 ، نشر مكتب التحقيقات الفيدرالي (FBI) أ إعلان الخدمة العامة لإبلاغ شركات النقل المتنقلة والجمهور بالاستخدام المتزايد بشكل كبير لهجمات مبادلة SIM من قبل المجرمين لسرقة الأموال. بين يناير 2018 و December 2020 ، تلقى مركز شكاوى الجريمة على الإنترنت في مكتب التحقيقات الفيدرالي (IC3) 320 شكوى تتعلق بمبادلة SIM. وفي عام 2021 ، تلقى IC3 خمس مرات أكثر من هذه الشكاوى.

حدث أحد الأمثلة الأخيرة على هجوم مبادلة SIM في ديسمبر 2024. اعتقلت السلطات الفيدرالية الأمريكية واتجهت جنديًا للجيش الأمريكي للاشتباه في اختراقه لأنظمة العديد من شركات الاتصالات وإعلان خدمات تبادل SIM التي تستهدف Verizon Push للتحدث عن العملاء ، وخاصة الوكالات الحكومية الأمريكية ومستجيبي الطوارئ.

في عام 2024 أيضًا ، اعترف مدير سابق لشركة اتصالات أمريكية في تبادل SIM لعملاء الهواتف المحمولة للشركة بالهواتف المحمولة التي يسيطر عليها فرد آخر ، مما يتيح الأخير للتحكم في هواتف العملاء. تلقى الشخص 1000 دولار من البيتكوين لكل مبادلة SIM ليصبح المجموع 5000 دولار في بيتكوين. كما وعد من قبل مجنده بأنه سيحصل على نسبة مئوية من الأرباح المكتسبة من الوصول إلى الأجهزة المحمولة للضحايا. أثر الاحتيال على خمسة ضحايا في أربع ولايات أمريكية مختلفة.

المشهد التنظيمي للحماية من تبادل SIM

في نوفمبر 2023 ، لجنة الاتصالات الفيدرالية الأمريكية أعلنت (FCC) أنها ستقوم بتنفيذ قواعد جديدة لحماية مستخدمي الهواتف المحمولة في الولايات المتحدة من الاحتيال على SIM SWAP. كان هذا الإعلان هو استجابة لجنة الاتصالات الفيدرالية (FCC) على العدد المتزايد من شكاوى المستهلك التي تلقاها الوكالة.

تنص هذه القواعد على موفريي اللاسلكيون لتبني أساليب مصادقة آمنة قبل نقل رقم هاتف العميل إلى جهاز أو مزود خدمة مختلف. يجب أن تلبي هذه الطرق احتياجات مجموعة واسعة من عملائها. بالإضافة إلى ذلك ، تتطلب لجنة الاتصالات الفيدرالية (FCC) أن تقوم شركات الهاتف المحمول بإخطار العملاء فورًا إذا تم تقديم أي طلب تغيير SIM على حساباتهم.

يتم استخدام الهواتف الذكية لمعالجة المخاوف الصحية العالمية، مثل توقف التنفس أثناء النوم وفقدان السمع. تعلم كيف تقوم التكنولوجيا الرائدة بإنشاء أدوات تشخيصية قائمة على الهاتف الذكي.