ما هي بيئة بيانات حامل البطاقة (CDE)؟

ما هي بيئة بيانات حامل البطاقة (CDE)؟

بيئة بيانات حامل البطاقة (CDE) هي نظام كمبيوتر أو مجموعة متصلة بالشبكة من أنظمة تكنولوجيا المعلومات التي تقوم بمعالجة أو تخزين أو نقل بيانات حامل البطاقة أو الدفعات الحساسة المصادقة بيانات. يتضمن CDE أيضًا أي عنصر الذي يتصل مباشرة بهذه الشبكة أو يدعمها.

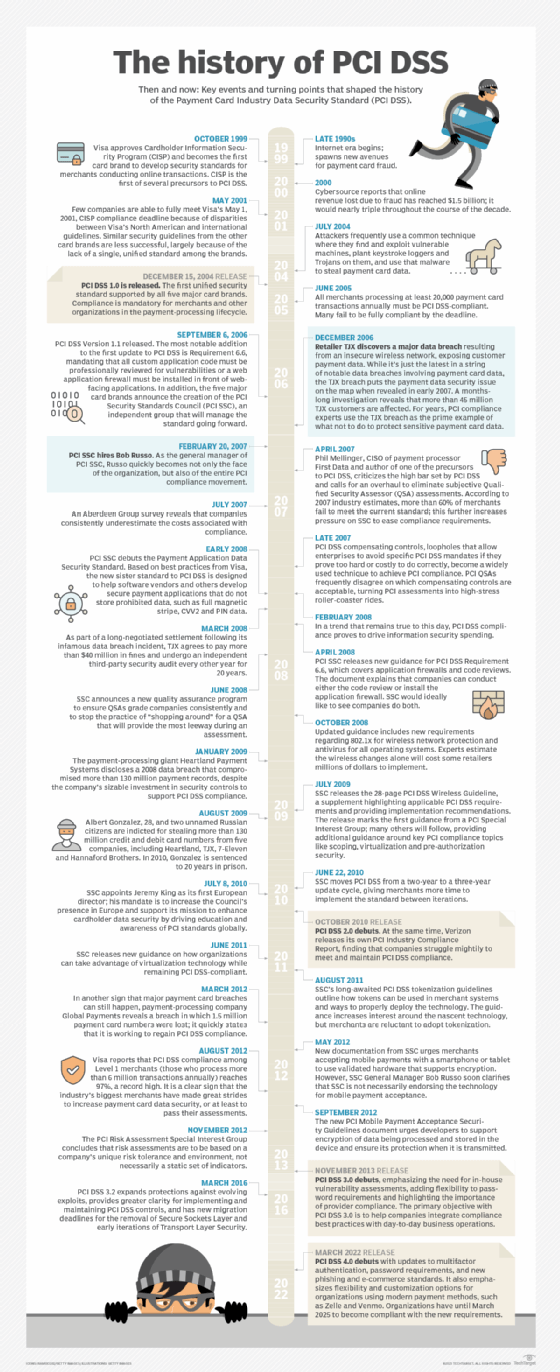

معيار أمن بيانات صناعة بطاقات الدفع (PCI DSS) يُعرّف CDE بأنه “الأشخاص والعمليات والتقنيات التي تقوم بتخزين أو معالجة أو نقل بيانات حامل البطاقة أو بيانات المصادقة الحساسة [SAD]”.

يشير حامل البطاقة إلى أي شخص يتلقى بطاقة دفع (ائتمان أو خصم) من شركة مصدرة للبطاقة ومصرح له باستخدامها. بيانات حامل البطاقة يشير إلى المعلومات التي يحدد حامل البطاقة، مطبوع على البطاقة، ويتيح للمصدر تتبع الحسابات. تتضمن البيانات رقم بطاقة فريد يحدد كلاً من جهة إصدار البطاقة ومستخدم البطاقة، واسم حامل البطاقة وتاريخ إصدار البطاقة وتاريخ انتهاء الصلاحية ورمز الخدمة (إن وجد).

عندما يقوم حامل البطاقة بالدفع باستخدام تلك البطاقة، تشارك العديد من الجهات في معالجة البطاقة لتسهيل المعاملة وإكمال الدفع. قد تقوم بعض الجهات أيضًا بتخزين بيانات حامل البطاقة أو نقلها إلى جهات أخرى. معًا، كل هذه الكيانات التي تتعرض لبيانات حامل البطاقة وتشارك في مصادقة حامل البطاقة عبر معلومات “سرية” – مثل رقم التعريف الشخصي (PIN) أو CVV الكود – يشكل CDE. كلما زاد عدد الكيانات التي تشكل جزءًا من CDE، زاد “نطاق” CDE.

يحدد PCI DSS نوع بيانات حامل البطاقة التي يمكن أو لا يمكن تخزينها في CDE. بشكل عام، يمكن تخزين البيانات المتعلقة بحامل البطاقة، بما في ذلك اسمه ورقم البطاقة، في CDE، ولكن لا يمكن تخزين SAD مثل رقم PIN أو CVV. إن عدم تخزين SAD في CDE يحد من مخاطر الاحتيال لأنه يمنع حدوث ممثل خبيث من الوصول إلى معلومات المصادقة المطلوبة لإكمال معاملة غير مصرح بها.

أمثلة على الكيانات في بيئة بيانات حامل البطاقة

تتضمن أمثلة الكيانات التي قد تكون جزءًا من CDE معين ما يلي:

- أنظمة نقاط البيع. تقبل أنظمة نقاط البيع بطاقة المستخدم وتعالجها لإتمام المعاملة. وبما أن هذه الأنظمة تقرأ بيانات حامل البطاقة وتصادق على حامل البطاقة، فهي جزء من CDE.

- الخوادم. عندما تتم معالجة المعاملات الإلكترونية، واحدة أو أكثر الخوادم تكون دائمًا جزءًا من CDE. قد يكون بعضها جسديًا؛ قد يكون الآخرون افتراضي.

- التطبيقات. خوادم و التطبيقات نذهب يد بيد. تتم استضافة التطبيقات على الخوادم وتمكين معالجة بيانات حامل البطاقة.

- أجهزة الشبكة. أثناء تدفق بيانات حامل البطاقة عبر الشبكة، قد تواجه العديد من أجهزة الشبكة. قد تقوم هذه الأجهزة بفحص البيانات وإجراء عمليات أخرى عليها، ولهذا السبب فهي أيضًا جزء من CDE.

الحاجة إلى حماية بيئة بيانات حامل البطاقة

قد تمتلك مؤسسات مختلفة أو تدير الكيانات المختلفة التي تشكل بيئة حامل البطاقة. وبما أن جميع هذه الكيانات تشارك في معالجة بيانات حامل البطاقة، فيجب تأمينها جميعًا لمنع وقوع البيانات في الأيدي الخطأ. اذا كان مجرم الكتروني يمكنهم الوصول إلى البيانات الحساسة لحامل البطاقة، فقد يقومون بتنفيذ معاملات احتيالية على تلك البطاقة أو يسرقون هوية حامل البطاقة.

لتجنب مثل هذه المواقف، يجب على جميع المؤسسات التي تقوم بجمع أو معالجة أو تخزين حامل البطاقة ولديها كيانات تشكل جزءًا من CDE تنفيذ تدابير لحماية CDE. ومن خلال القيام بذلك، يمكنهم حماية حاملي البطاقات بشكل أفضل من الاحتيال و سرقة الهوية وكذلك الامتثال لـ PCI DSS.

تأمين كيانات CDE للامتثال لـ PCI DSS

يتضمن PCI DSS متطلبات محددة لتأمين بيانات الدفع والمصادقة الإلكترونية الموجودة على جميع المكونات المادية والافتراضية في CDE:

- مكونات الشبكة مثل جدران الحماية, مفاتيح, أجهزة التوجيه, نقطة وصول, أجهزة الشبكة والأجهزة الأمنية.

- أنظمة نقاط البيع، مثل محطات الدفع وأجهزة تسجيل النقد وقارئات البطاقات والأنظمة الأخرى التي تستقبل بيانات بطاقة الدفع من العميل في وقت إجراء معاملة الدفع.

- الخوادم، بما في ذلك خوادم الويبخوادم التطبيقات، قاعدة البيانات الخوادم، خوادم المصادقة، خوادم البريد، خوادم بروكسي, بروتوكول وقت الشبكة خوادم و خوادم اسم المجال.

- جميع التطبيقات داخلية وخارجية.

- أي مكون افتراضي، بما في ذلك الأجهزة الظاهرية, المفاتيح الافتراضية, أجهزة التوجيه الافتراضية, الأجهزة الافتراضية, التطبيقات الافتراضية, أجهزة سطح المكتب الافتراضية و برامج مراقبة الأجهزة الافتراضية.

- أنظمة تكنولوجيا المعلومات الطرف الثالث.

معظم خروقات البيانات في قطاع التجزئة تنطوي على حل وسط لCDE. يتطلب PCI DSS مختلفًا ضوابط لتأمين CDE. فكرة واحدة من هذه السيطرة، تجزئة الشبكة، هو أنه إذا كان حجم ونطاق CDE في حده الأدنى ومعزولًا بشكل مناسب عن الأجزاء الأخرى من الشبكة باستخدام التكنولوجيا ومجموعات القواعد، فسيؤدي ذلك إلى تقليل احتمالية خرق البيانات.

إلى جانب التجزئة، يتطلب PCI DSS من المؤسسات تنفيذ هذه التدابير لحماية CDE:

- قم بتثبيت جدار الحماية وتأكد من بقائه نشطًا بشكل مستمر.

- لا تستخدم كلمات المرور الافتراضية للأنظمة التي تشكل جزءًا من CDE.

- تقليل كمية بيانات حامل البطاقة المخزنة.

- بشكل آمن تشفير بيانات حامل البطاقة إذا تم إرسال البيانات عبر شبكات مفتوحة/عامة.

- التنفيذ والتحديث بانتظام مضاد للفيروسات البرامج.

- بانتظام رقعة جميع الأنظمة والتطبيقات لإزالة قابلة للاستغلال نقاط الضعف.

- تقييد الوصول إلى بيانات حامل البطاقة على أساس الحاجة إلى المعرفة الصارمة.

- تقييد الوصول الفعلي إلى بيانات حامل البطاقة.

- مراقبة جميع عمليات الوصول إلى بيانات حامل البطاقة والاحتفاظ بسجلات وصول شفافة لتمكين إمكانية التدقيق والزيادة مسئولية.

- اختبار أداء ومتانة جميع الأنظمة والعمليات الأمنية بانتظام.

- الحفاظ على ما يصل إلى التاريخ أمن المعلومات سياسة لجميع الموظفين والأطراف الثالثة.

تعرف على المزيد حول أفضل الممارسات للامتثال لـ PCI DSS 4.0 الجديد. يستكشف أفضل الممارسات والتكتيكات لمنع اختراق البيانات، وتحقق كيف يقوم مجرمو الإنترنت بسرقة معلومات بطاقة الائتمان.